Pytanie 1

W języku PHP nie można wykonać

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

W języku PHP nie można wykonać

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

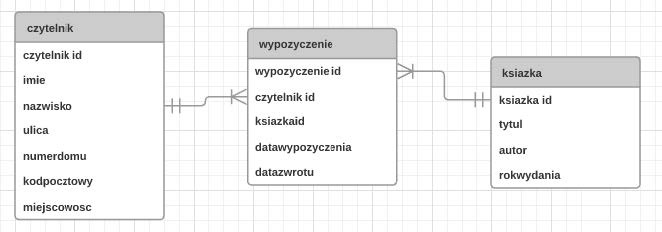

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

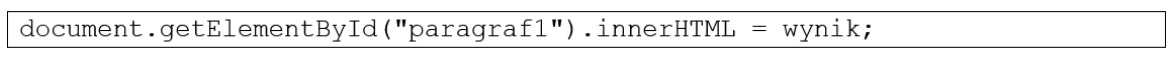

W jakim języku została napisana podana linia kodu

Aby przywrócić bazę danych o nazwie Sklep z pliku towary.sql, należy w miejsce gwiazdek wpisać nazwę użytkownika. Polecenie wygląda następująco:

mysql -u ******* -p Sklep < towary.sql

Przykład zapytania SQL przedstawia instrukcję:

UPDATE katalog SET katalog.cena = [cena]*1.1;

Aby uzyskać dane dotyczące środowiska, w którym działa serwer obsługujący PHP, należy użyć funkcji

W posiadanej tabeli zwanej przedmioty, która zawiera kolumny ocena oraz uczenID, aby wyliczyć średnią ocen dla ucznia z ID równym 7, należy użyć zapytania

Jakie zdarzenie należy wykorzystać, aby funkcja JavaScript była aktywowana za każdym razem, gdy użytkownik wprowadza jakikolwiek znak w polu tekstowym?

DELETE FROM Pracownicy ORDER BY rok_urodzenia LIMIT 1;W wyniku wykonania powyższego zapytania SQL zostanie:

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

Integralność referencyjna w relacyjnych bazach danych wskazuje, że

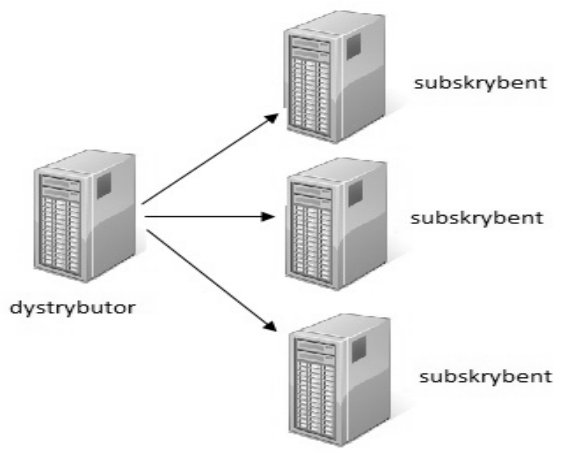

Model fizyczny replikacji bazy danych pokazany na ilustracji jest modelem

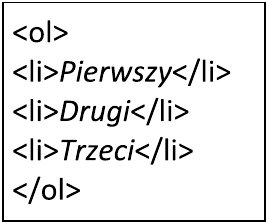

Fragment kodu w języku HTML zawarty w ramce ilustruje zestawienie

Wskaż metodę biblioteki Math języka JavaScript, która dla parametru x = 2.8 zwróci wartość 2.

Poniżej przedstawiono fragment kodu obsługującego

<?php if ( !isset($_COOKIE[$nazwa]) ) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

W zamieszczonym kodzie PHP, zamiast znaków zapytania powinien być wyświetlony komunikat:

$x = mysql_query('SELECT * FROM mieszkancy');

if (!$x)

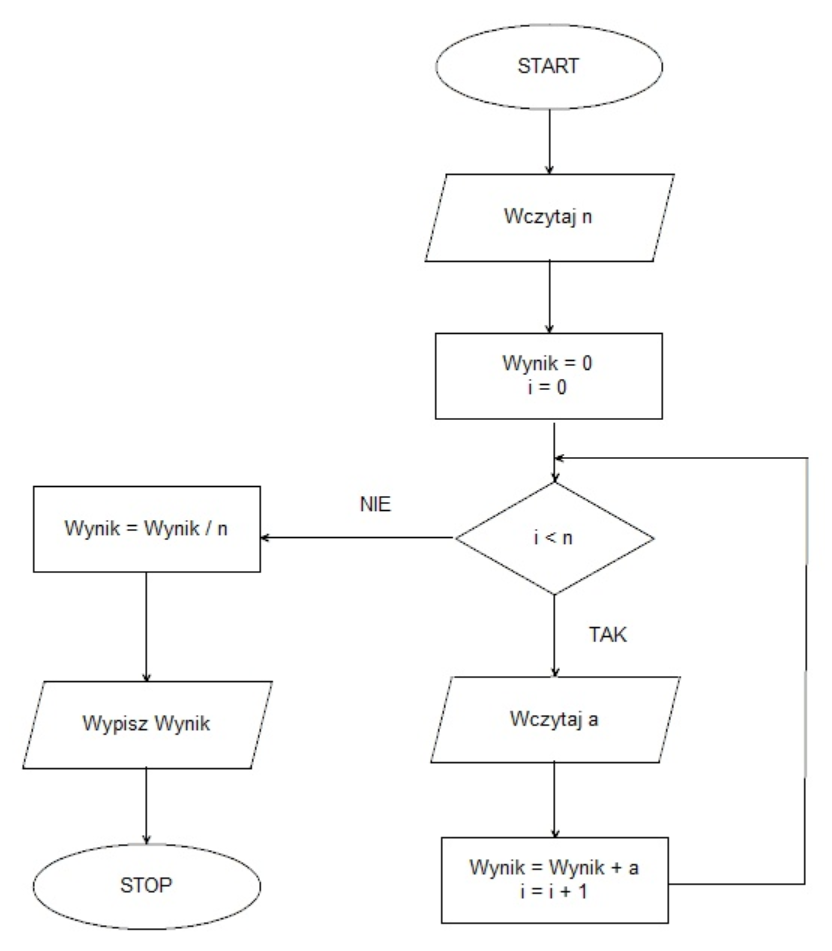

echo '??????????????????????';Przedstawiony algorytm umożliwia wyliczenie

Styl ten generuje pojedyncze obramowanie, które charakteryzuje się następującymi właściwościami:

border: solid 1px; border-color: red blue green yellow;

Jakie oprogramowanie NIE JEST systemem do zarządzania treścią (CMS)?

Jaką instrukcję pętli stosuje się do przeprowadzenia określonej liczby operacji na obiekcie lub zmiennej, która nie jest tablicą?

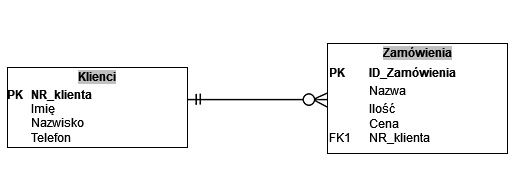

Na przedstawionym diagramie ER zapis FK1 oznacza

Jaki zapis w języku C++ definiuje komentarz jednoliniowy?

Do jakich zadań można wykorzystać program FileZilla?

Zapis przedstawiony w języku JavaScript oznacza, że

| x = przedmiot.nazwa(); |

Na tabeli dania, której wiersze zostały pokazane poniżej, wykonano przedstawioną kwerendę:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 3 | wierzbowy przysmak | 35 |

| 7 | 2 | Mintał w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

W CSS, poniższy zapis spowoduje, że czerwony kolor zostanie zastosowany do

| h1::first-letter {color:red;} |

Wskaż polecenie, które działa identycznie jak instrukcja while w PHP.

| $x = 0; while($x < 5) { echo "$x,"; $x++; } Instrukcja 1 for ($x=0; $x<5; $x++) { echo "$x,"; $x++; } Instrukcja 2 for ($x=0; $x<5; $x+=2) { echo "$x,"; $x++; } Instrukcja 3 for ($x=0; $x<5; $x++) { echo "$x,"; } Instrukcja 4 for ($x=1; $x<=5; $x++) { echo "$x,"; } |

W trakcie edycji grafiki rastrowej w oprogramowaniu obsługującym kanały, dodanie kanału alfa wskazuje na

Jakim znacznikiem można wprowadzić listę numerowaną (uporządkowaną) w dokumencie HTML?

W formularzu zdefiniowano kontrolki do wpisania imienia i nazwiska. Który atrybut reprezentuje podpowiedź umiejscowioną w polu kontrolki, znikającą w momencie, gdy użytkownik rozpocznie wpisywanie wartości?

<label for="imie">Imię: </label> <input id="imie" value="Wpisz dane" title="Wpisz imię"><br> <label for="nazw">Nazwisko: </label> <input id="nazw" placeholder="Wpisz dane" title="Wpisz nazwisko">

Zapis CSS postaci:

ul {

list-style-image: url('rys.gif');

}Dla strony internetowej stworzono styl, który będzie stosowany tylko do wybranych znaczników, takich jak niektóre nagłówki oraz kilka akapitów. W tej sytuacji, aby przypisać styl do konkretnych znaczników, najodpowiedniejsze będzie użycie

W SQL, aby ustawić klucz główny na polu id w tabeli uczniowie, można użyć polecenia

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

W podanym kodzie PHP, w miejscu kropek należy umieścić odpowiednią instrukcję

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); while ($wiersz = ...................) echo "$wiersz[0] $wiersz[1]"; |

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

Upload danych to termin, który oznacza

Jakie właściwości języka CSS mogą mieć wartości: underline, overline, line-through?