Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

Co jest głównym celem stosowania protokołu VLAN?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Ile wynosi nominalna przepływność systemu transmisyjnego oznaczonego symbolem E4?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

W technologii xDSL, usługa POTS korzysta z naturalnego pasma przenoszenia w kanale o szerokości

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

Który kabel powinno się wybrać do stworzenia sieci teleinformatycznej w obszarze, w którym występują intensywne zakłócenia elektromagnetyczne?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

Zamieszczony rysunek przedstawia złącze światłowodowe typu

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

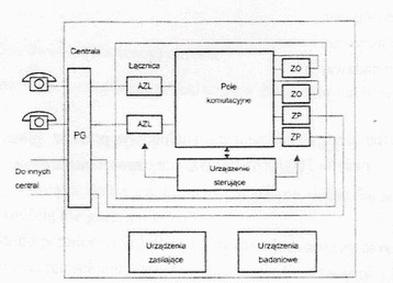

W którym bloku centrali odbywa się zestawianie połączeń między łączami doprowadzonymi do węzła komutacyjnego?

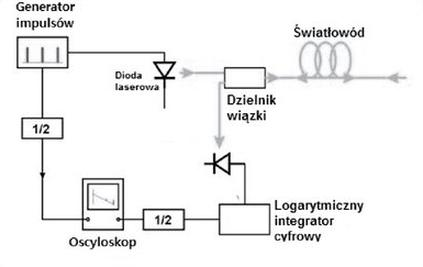

Rysunek przedstawia schemat

Koncentrator (ang.hub) to urządzenie, które

Jaki typ komunikacji jest stosowany w tradycyjnej telefonii stacjonarnej?

Jaki program jest używany do monitorowania ruchu w sieci?

Pod jaką licencją dostępny jest system operacyjny Linux?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

ADSL pozwala na uzyskanie połączenia z Internetem

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

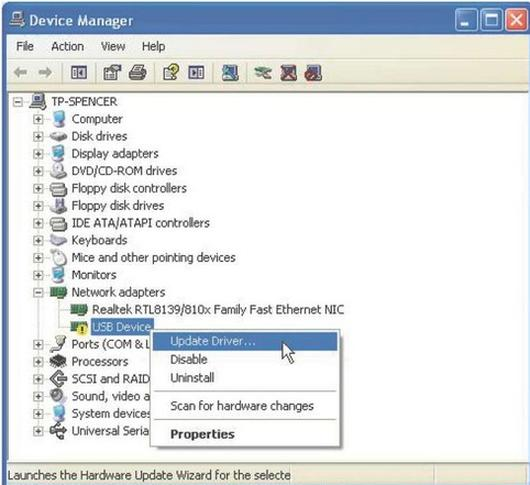

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

W jakich jednostkach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Który z poniższych protokołów pozwala na ustanawianie bezpiecznych połączeń?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Przed przystąpieniem do wymiany karty ISDN w centrali telefonicznej, co należy zrobić?

Który element centrali telefonicznej pozwala na fizyczne zestawienie połączeń pomiędzy łączami podłączonymi do węzła komutacyjnego?

Czym jest partycja?

Gdzie fal elektromagnetycznych jest najmniejsze tłumienie?