Pytanie 1

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

Autor zamieszczonego oprogramowania zezwala na jego bezpłatne używanie jedynie w przypadku

| Ancient Domains of Mystery | |

|---|---|

| Autor | Thomas Biskup |

| Platforma sprzętowa | DOS, OS/2, Macintosh, Microsoft Windows, Linux |

| Pierwsze wydanie | 23 października 1994 |

| Aktualna wersja stabilna | 1.1.1 / 20 listopada 2002 r. |

| Aktualna wersja testowa | 1.2.0 Prerelease 18 / 1 listopada 2013 |

| Licencja | postcardware |

| Rodzaj | roguelike |

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który wymusza jego automatyczne aktualizacje, są

Aby system operacyjny mógł szybciej uzyskiwać dostęp do plików na dysku twardym, należy wykonać

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaką maskę powinno się zastosować, aby podzielić sieć z adresem 192.168.1.0 na 4 podsieci?

Jakiej klasy należy adres IP 130.140.0.0?

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

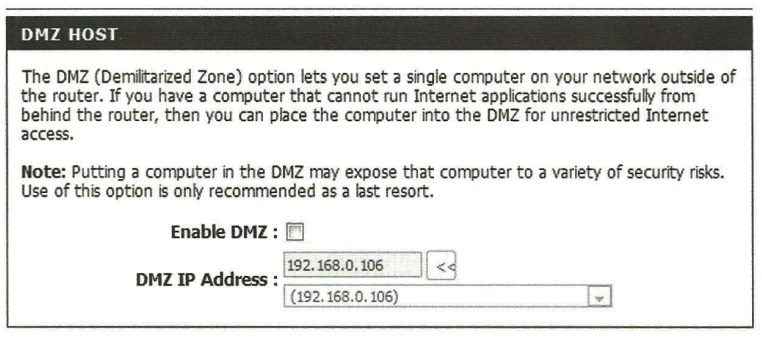

Na ilustracji zaprezentowano zrzut ekranu z ustawień DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer o adresie IP 192.168.0.106

Jakiego rodzaju interfejsem jest UDMA?

Brak odpowiedzi na to pytanie.

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Brak odpowiedzi na to pytanie.

Symbol okablowania przedstawiony na diagramie odnosi się do kabla

Brak odpowiedzi na to pytanie.

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

Brak odpowiedzi na to pytanie.

Tester strukturalnego okablowania umożliwia weryfikację

Brak odpowiedzi na to pytanie.

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

Brak odpowiedzi na to pytanie.

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Brak odpowiedzi na to pytanie.

Ile elektronów jest zgromadzonych w matrycy LCD?

Brak odpowiedzi na to pytanie.

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Brak odpowiedzi na to pytanie.

ile bajtów odpowiada jednemu terabajtowi?

Brak odpowiedzi na to pytanie.

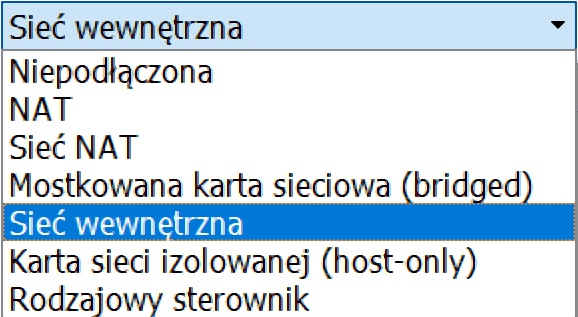

Na ilustracji przedstawiono opcje karty sieciowej w oprogramowaniu VirtualBox. Ustawienie na wartość sieć wewnętrzna, spowoduje, że

Brak odpowiedzi na to pytanie.

W instalacjach kablowych z wykorzystaniem skrętki UTP kat. 6, jakie gniazda sieciowe powinny być stosowane?

Brak odpowiedzi na to pytanie.

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Brak odpowiedzi na to pytanie.

Jaką długość ma adres IP wersji 4?

Brak odpowiedzi na to pytanie.

W jednostce ALU do akumulatora została zapisana liczba dziesiętna 240. Jak wygląda jej reprezentacja w systemie binarnym?

Brak odpowiedzi na to pytanie.

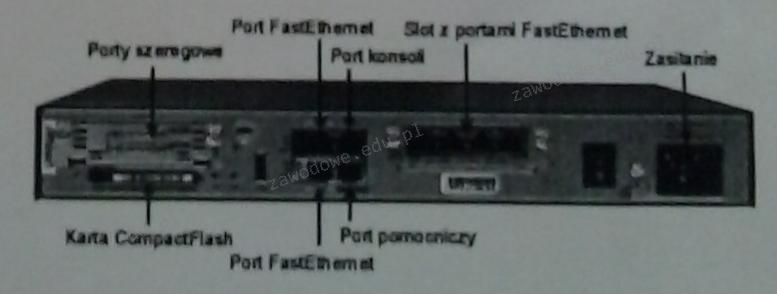

Na ilustracji przedstawiono urządzenie sieciowe, którym jest

Brak odpowiedzi na to pytanie.

Jakie urządzenie jest używane do pomiaru wartości rezystancji?

Brak odpowiedzi na to pytanie.

Jaki protokół służy komputerom do informowania rutera o przynależności do konkretnej grupy multicastowej?

Brak odpowiedzi na to pytanie.

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Brak odpowiedzi na to pytanie.

Przy użyciu urządzenia zobrazowanego na rysunku możliwe jest sprawdzenie działania

Brak odpowiedzi na to pytanie.

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Brak odpowiedzi na to pytanie.

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 jest zapisany w formacie

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie chmod 321 start spowoduje przyznanie poniższych uprawnień plikowi start:

Brak odpowiedzi na to pytanie.

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Brak odpowiedzi na to pytanie.

Licencja Windows OEM nie umożliwia wymiany

Brak odpowiedzi na to pytanie.

W systemie Linux komenda chmod pozwala na

Brak odpowiedzi na to pytanie.

Czym jest licencja OEM?

Brak odpowiedzi na to pytanie.

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Brak odpowiedzi na to pytanie.

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

Brak odpowiedzi na to pytanie.

Protokół transportowy bezpołączeniowy to

Brak odpowiedzi na to pytanie.