Pytanie 1

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

Materiałem eksploatacyjnym stosowanym w drukarkach tekstylnych jest

Jakie polecenie w systemie Linux pozwala na wyświetlenie informacji o bieżącej godzinie, czasie pracy systemu oraz liczbie użytkowników zalogowanych do systemu?

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

Serwer, który realizuje żądania w protokole komunikacyjnym HTTP, to serwer

Wskaż właściwą formę maski podsieci?

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

Wykonanie na komputerze z systemem Windows poleceń ipconfig /release oraz ipconfig /renew umożliwia weryfikację, czy usługa w sieci działa poprawnie

Urządzenie, które pozwala na połączenie hostów w jednej sieci z hostami w różnych sieciach, to

W którym modelu płyty głównej można zamontować procesor o podanych parametrach?

| Intel Core i7-4790 3,6 GHz 8MB cache s. 1150 Box |

Na ilustracji ukazano narzędzie systemowe w Windows 7, które jest używane do

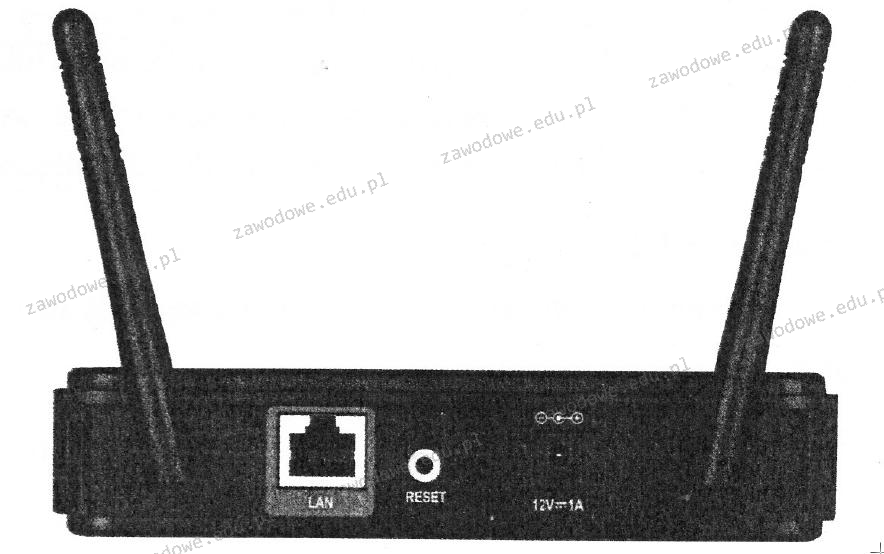

Jakie urządzenie zostało pokazane na ilustracji?

Jaką minimalną ilość pamięci RAM powinien posiadać komputer, aby możliwe było zainstalowanie 32-bitowego systemu operacyjnego Windows 7 i praca w trybie graficznym?

Programy CommView oraz WireShark są wykorzystywane do

Adres IP (ang. Internet Protocol Address) to

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

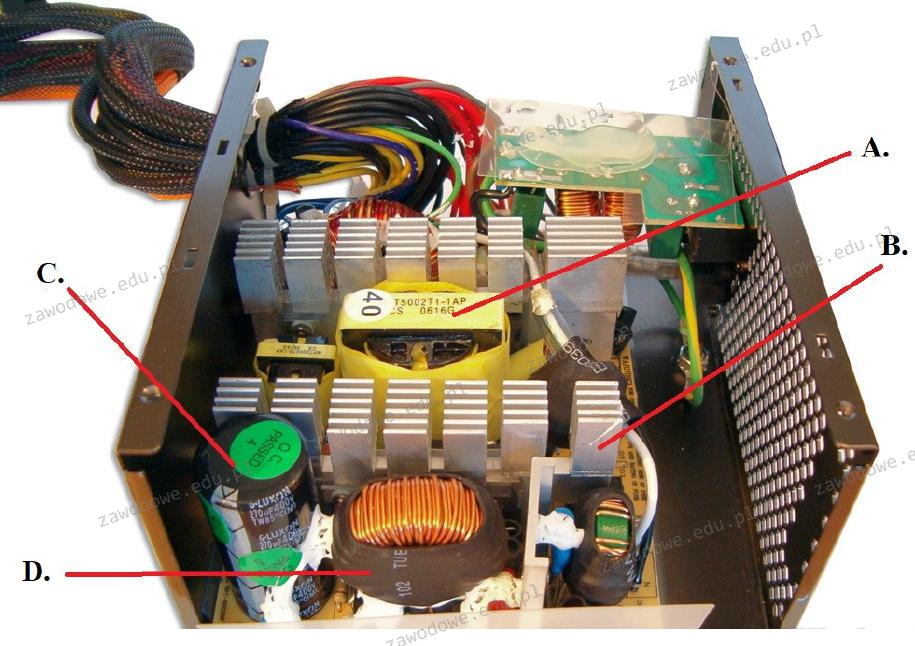

W przedstawionym zasilaczu transformator impulsowy oznaczono symbolami

Przypisanie licencji oprogramowania do pojedynczego komputera lub jego komponentów stanowi charakterystykę licencji

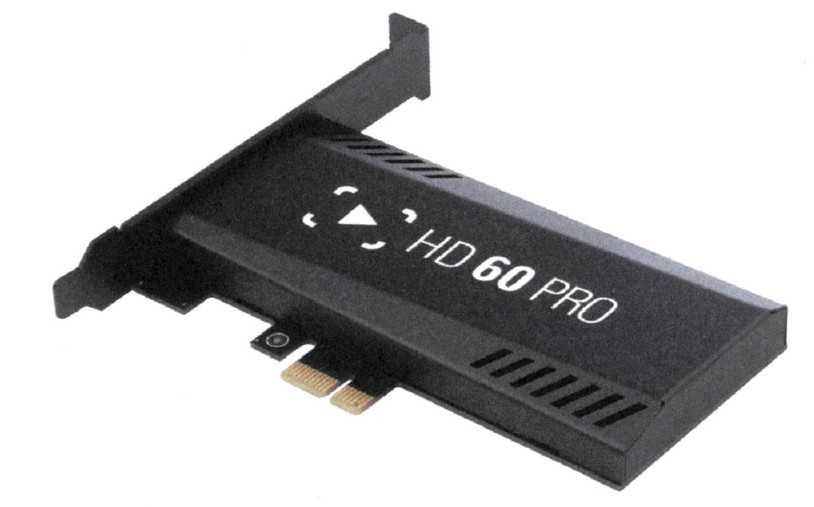

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Rysunek obrazuje zasadę działania drukarki

Technologia, która umożliwia szerokopasmowy dostęp do Internetu z różnymi prędkościami pobierania i wysyłania danych, to

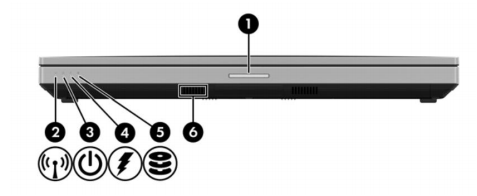

Na ilustracji widoczne jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Wskaż numer odpowiadający kontrolce, która zapala się podczas ładowania akumulatora?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

W systemie Windows pamięć wirtualna ma na celu

W celu zbudowania sieci komputerowej w danym pomieszczeniu wykorzystano 25 metrów kabli UTP, 5 gniazd RJ45 oraz odpowiednią liczbę wtyków RJ45 potrzebnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt zastosowanych materiałów do budowy sieci? Ceny jednostkowe materiałów są przedstawione w tabeli.

| Material | Jednostka miary | Cena |

|---|---|---|

| Skrętka UTP | m | 1 zł |

| Gniazdo RJ45 | szt. | 10 zł |

| Wtyk RJ45 | szt. | 50 gr |

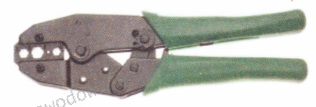

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Jaką cechę posiada przełącznik w sieci?

Zidentyfikowanie głównego rekordu rozruchowego, który uruchamia system z aktywnej partycji, jest możliwe dzięki

Który standard IEEE 802.3 powinien być użyty w sytuacji z zakłóceniami elektromagnetycznymi, jeżeli odległość między punktem dystrybucyjnym a punktem abonenckim wynosi 200 m?

Jakie działanie może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

Tryb działania portu równoległego, oparty na magistrali ISA, który umożliwia transfer danych do 2,4 MB/s, przeznaczony dla skanerów oraz urządzeń wielofunkcyjnych, to

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

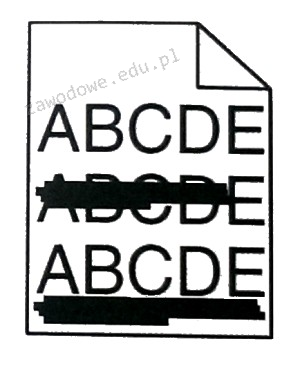

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

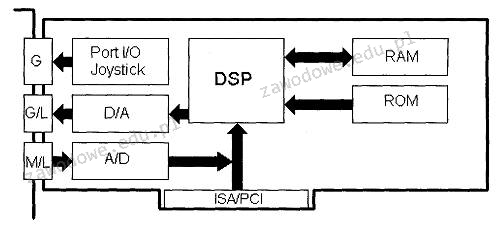

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

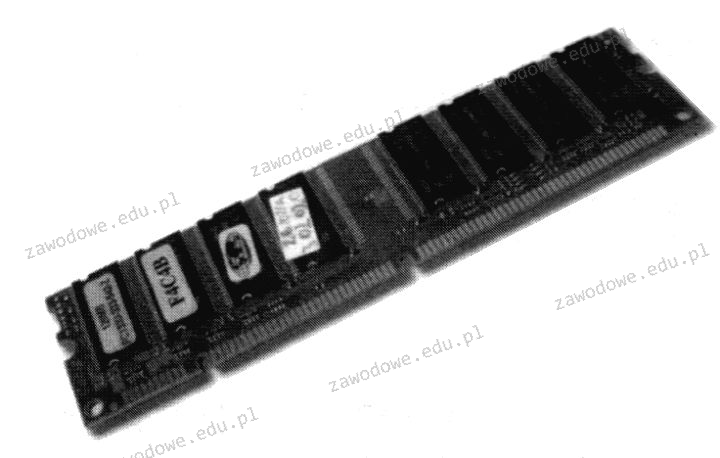

Na fotografii ukazana jest pamięć o 168 stykach