Pytanie 1

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Aby zweryfikować konfigurację w pliku php.ini, można uruchomić skrypt PHP, który zawiera zapis

Aby obraz dodany za pomocą kodu HTML był zrozumiały dla programów wspierających osoby niewidome, konieczne jest zdefiniowanie atrybutu

Który znacznik ma zastosowanie w sekcji body dokumentu HTML?

Tabela Pracownicy zawiera informacje o zatrudnionych w różnych działach, co jest określone przez pole liczbowe dzial. Z uwagi na to, że zazwyczaj wykonuje się kwerendy jedynie dla działu równego 2, można uprościć zapytania do tej tabeli, tworząc wirtualną tabelę o nazwie Prac_dzial2 przy użyciu zapytania

Ograniczanie dostępu do niektórych pól lub metod obiektów danej klasy, tak aby mogły być one wykorzystywane wyłącznie przez wewnętrzne metody tej klasy lub funkcje zaprzyjaźnione, to

W firmie zajmującej się technologiami informacyjnymi otwarta jest rekrutacja na stanowisko administratora e-sklepu. Do jego zadań należy instalacja i konfiguracja systemu zarządzania treścią, który jest przeznaczony jedynie dla sklepu internetowego, zmiana szablonów wizualnych oraz dostosowanie grafiki. Jakie umiejętności powinien posiadać nowy pracownik?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Wskaż polecenie do iteracji.

Pierwszym etapem w procesie konwersji sygnału analogowego na cyfrowy jest

W MS SQL Server komenda RESTORE DATABASE jest używana do

Aby strona internetowa była dostosowana do różnych urządzeń, należy między innymi ustalać

Aby zdefiniować selektor klasy w kaskadowych arkuszach stylów, należy użyć symbolu

W skrypcie JavaScript operatory: ||, && zaliczane są do kategorii operatorów

W programie INKSCAPE / COREL, aby uzyskać efekt przedstawiony w napisie, należy

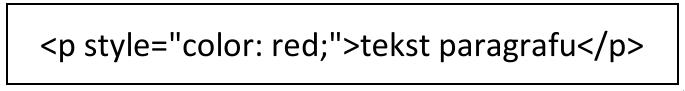

Jaką metodę zastosowano do dodania arkusza stylów do dokumentu HTML w pokazanym kodzie?

Która z właściwości grafiki wektorowej jest słuszna?

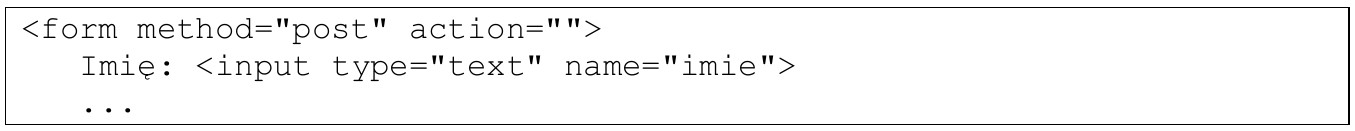

Fragment formularza zaprezentowany powyżej został przetworzony w skrypcie PHP. Wskaż poprawny sposób pobierania wartości z pola edycyjnego.

W CSS zdefiniowano styl dla pola edycji. Taki obszar będzie miał jasnozielone tło

| input:focus { background-color: LightGreen; } |

Który z typów plików dźwiękowych oferuje największą kompresję rozmiaru?

W CSS, aby ustawić różne stylizacje dla pierwszej litery w akapicie, należy wykorzystać selektor

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

Które z poniższych stwierdzeń dotyczy grafiki wektorowej?

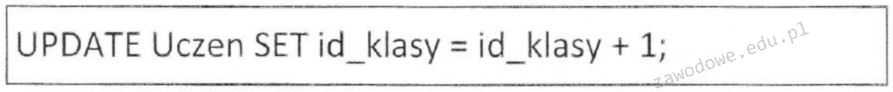

Zadanie przedstawione w ramce polecenia SQL ma na celu

Przedstawiony fragment kodu ilustruje działanie

Komenda kierowana do serwera bazy danych, mająca na celu zbieranie, wyszukiwanie lub edytowanie danych w bazie, nazywana jest

Jaką funkcję agregującą można zastosować, aby uzyskać ilość rekordów?

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

W celu przeniesienia strony internetowej na serwer, można wykorzystać program

W SQL warunek ten odpowiada warunkowi liczba >= 10 AND liczba <= 100?

Deklaracja z właściwością background-attachment: scroll sprawia, że

Jakie właściwości stylu CSS poprawnie definiują dla akapitu czcionkę: Arial; jej wielkość: 16 pt; oraz styl czcionki: kursywa?

Jaki zestaw liczb zostanie wyświetlony w wyniku działania pętli napisanej w języku PHP?

| $liczba = 10; while ($liczba < 50) { echo "$liczba "; $liczba = $liczba + 5; } |

Debugger to narzędzie wykorzystywane do

Jaką wartość zwróci algorytm? ```Z = 0 N = 1 dopóki Z < 3: N = N * 2 + 1 Z = Z + 1 wypisz N```

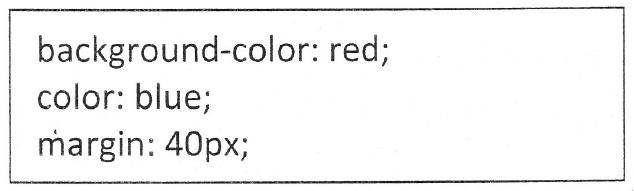

W CSS określono stylizację dla paragrafu, która nada mu następujące właściwości:

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

W SQL, aby dodać kolumnę rozmiar typu znakowego o maksymalnej długości 20 znaków do tabeli Towar, należy wykonać następujące polecenie