Pytanie 1

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Który z wymienionych przykładów przedstawia typ rekordowy?

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

static int Abs(int liczba) { if (liczba < 0) liczba *= -1; return liczba; } | |

Dokumentacja 1: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: brak * argumenty: liczba całkowita *******************/ | Dokumentacja 2: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: wartość bezwzględna z liczby całkowitej * argumenty: liczba całkowita *******************/ |

Dokumentacja 3: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: dwie liczby całkowite *******************/ | Dokumentacja 4: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: liczba całkowita *******************/ |

Który z wymienionych typów stanowi przykład typu znakowego?

Co należy do zadań interpretera?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Który element HTML5 służy do wyświetlania zawartości video?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Który protokół jest wykorzystywany do transferu plików między klientem a serwerem?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Co to jest local storage w kontekście aplikacji webowych?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Jaka jest składnia komentarza jednoliniowego w języku Python?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Jaką funkcję pełni operator "|" w języku C++?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

W jakim celu wykorzystuje się diagram Gantta?

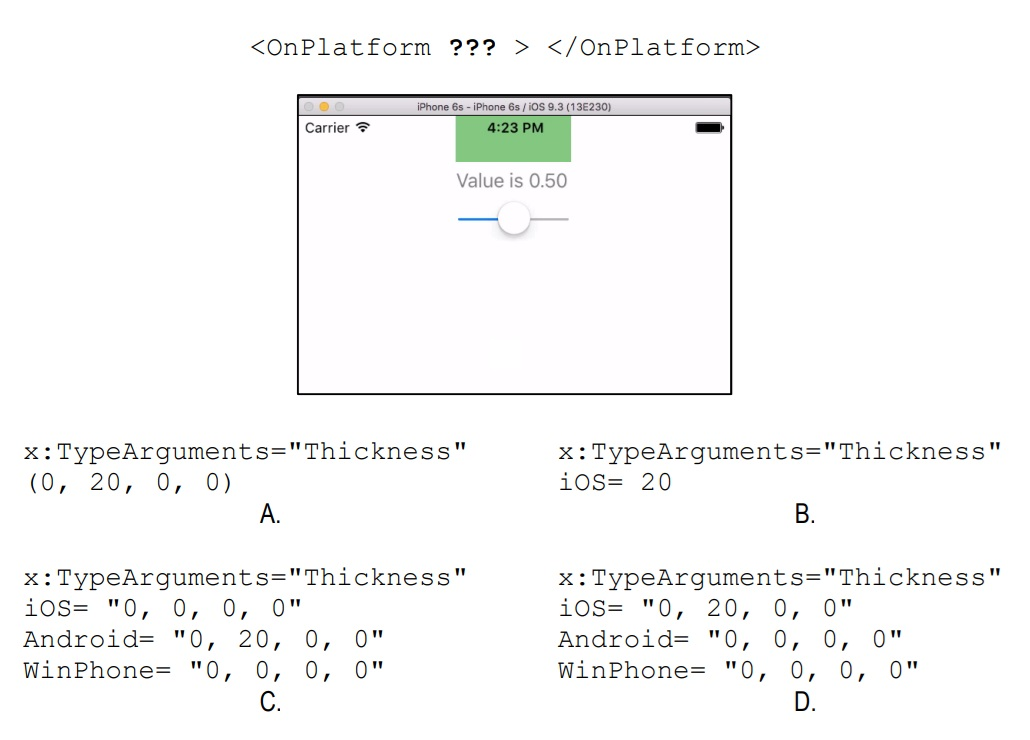

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?