Pytanie 1

Czym zajmuje się regenerator cyfrowy?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Czym zajmuje się regenerator cyfrowy?

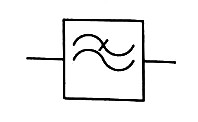

Symbol graficzny oznacza układ reagujący na

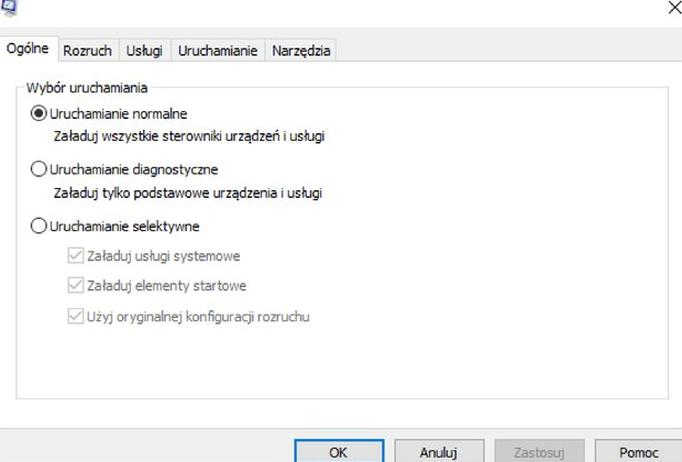

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Jaki typ pamięci można elektrycznie kasować i programować?

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Jakie jest impedancja wejściowa standardowego dipola półfalowego?

Który symbol używany jest w formule arkusza kalkulacyjnego do oznaczania bezwzględnego adresu komórki?

Przedstawiony symbol graficzny często spotykany na schematach blokowych urządzeń elektronicznych sieci teleinformatycznych jest oznaczeniem

Który rodzaj adresowania jest obecny w protokole IPv4, ale nie występuje w IPv6?

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Jakie urządzenia są wymagane do pomiaru strat mocy optycznej w światłowodzie?

Który z algorytmów wykorzystuje protokół OSPF do obliczenia najkrótszej ścieżki do docelowej sieci?

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Podaj częstotliwość sygnału związanej z powiadomieniem z centrali.

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Która technika archiwizacji polega na przechowywaniu w pamięci komputera plików, które zostały zmodyfikowane od czasu ostatniej pełnej kopii zapasowej?

Który z parametrów jednostkowych długiej linii ma jednostki µS/km?

Ile maksymalnie urządzeń abonenckich można podłączyć do interfejsu cyfrowego ISDN BRI?

Jaki system sygnalizacji jest wykorzystywany w dostępie abonenckim ISDN?

Jak określane są oprogramowania, które nie wymagają instalacji?

Która klasa ruchu w sieciach ATM dotyczy usług o stałym zapotrzebowaniu na pasmo, takich jak emulacja połączeń czy niekompresowana transmisja dźwięku?

Jakie polecenie w systemie Windows pozwala na aktywację lub dezaktywację usług systemowych?

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Aliasing to

Jakie zdanie najlepiej wyjaśnia zasadę funkcjonowania drukarki laserowej?

Które urządzenie pozwala na określenie tłumienności włókna optycznego oraz ustalenie miejsca uszkodzenia?

Fizyczny punkt styku z siecią PSTN (Public Switching Telephone Network) nazywany jest

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Jaką logarytmiczną jednostką miary poziomu mocy, która jest odniesiona do 1 mW, się posługujemy?

Zespół serwisowy ZO w centrali telefonicznej z elektronicznym systemem przełączającym realizuje

Jaki będzie efekt wykonania, w systemie Windows, pliku wsadowego o podanej składni?

| @echo off DEL c:\KAT1\*.txt pause |

Co oznacza skrót SSH w kontekście protokołów?

Jak nazywana jest cyfrowa sieć o topologii podwójnych, przeciwstawnych pierścieni światłowodowych?

Funkcja w centralach telefonicznych PBX, która umożliwia zewnętrznemu abonentowi dzwoniącemu odsłuchanie automatycznego komunikatu głosowego z informacją o dostępnych numerach wewnętrznych do wybrania za pomocą systemu DTMF, to

Podniesienie słuchawki telefonu przed wyborem numeru skutkuje wygenerowaniem w centrali sygnału ciągłego o częstotliwości

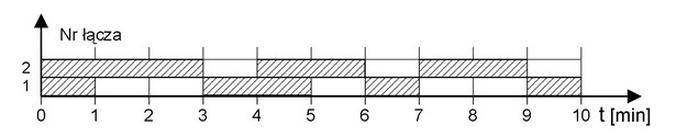

Na rysunku pokazano wyniki obserwacji ruchu na wiązce łączy. Natężenie ruchu dla wiązki wynosi