Pytanie 1

Komenda msconfig uruchamia w systemie Windows:

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Komenda msconfig uruchamia w systemie Windows:

Skrót określający translację adresów w sieciach to

Która norma odnosi się do okablowania strukturalnego?

Sprzętem, który umożliwia wycinanie wzorów oraz grawerowanie w różnych materiałach, takich jak drewno, szkło i metal, jest ploter

Aby połączyć dwa przełączniki oddalone o 200 m i osiągnąć minimalną przepustowość 200 Mbit/s, jakie rozwiązanie należy zastosować?

W IPv6 odpowiednikiem adresu pętli zwrotnej jest adres

Aby uzyskać dostęp do adresu serwera DNS w ustawieniach karty sieciowej w systemie z rodziny Windows, należy wprowadzić polecenie

Komunikat "BIOS checksum error" pojawiający się w trakcie startu komputera zazwyczaj wskazuje na

Aby skopiować folder c:\test wraz ze wszystkimi podfolderami na przenośny dysk f:\ w systemie Windows 7, jakie polecenie należy zastosować?

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

W firmie konieczne jest regularne wykonywanie kopii zapasowych znacznych ilości danych, które znajdują się na serwerze, osiągających kilka set GB. Jakie urządzenie będzie najbardziej odpowiednie do realizacji tego zadania?

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

Jakie polecenie w systemie Windows należy użyć, aby ustalić liczbę ruterów pośrednich znajdujących się pomiędzy hostem źródłowym a celem?

Który z poniższych zapisów reprezentuje adres strony internetowej oraz przypisany do niego port?

Montaż przedstawionej karty graficznej będzie możliwy na płycie głównej wyposażonej w złącze

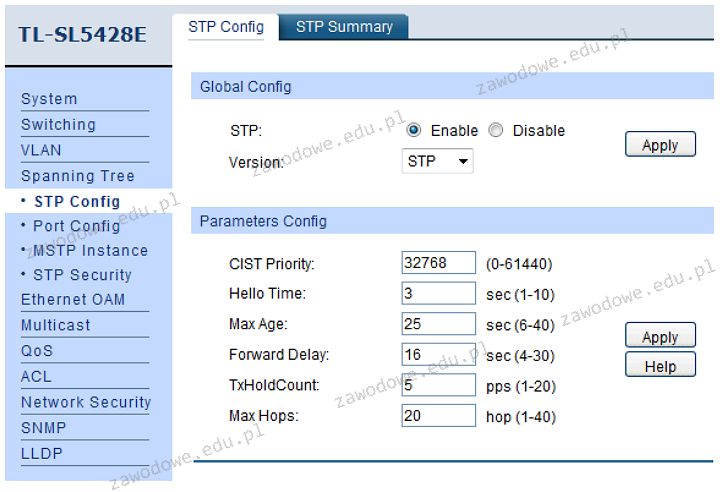

Analizując zrzut ekranu prezentujący ustawienia przełącznika, można zauważyć, że

W systemie Windows mechanizm ostrzegający przed uruchamianiem nieznanych aplikacji oraz plików pobranych z Internetu funkcjonuje dzięki

Poprawność działania lokalnej sieci komputerowej po modernizacji powinna być potwierdzona

System S.M.A.R.T jest stworzony do kontrolowania działania i identyfikacji usterek

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

Po zainstalowaniu systemu z domyślnymi parametrami, Windows XP nie obsługuje tego systemu plików.

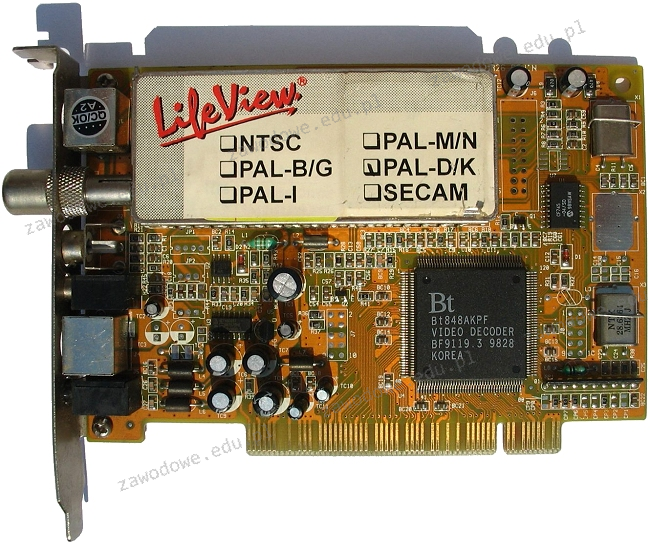

Zainstalowanie w komputerze przedstawionej karty pozwoli na

Jakie zdanie charakteryzuje SSH Secure Shell?

Wskaż błędne twierdzenie dotyczące Active Directory?

Jakie medium transmisyjne w sieciach LAN zaleca się do użycia w budynkach zabytkowych?

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Jaki jest maksymalny transfer danych napędu CD przy prędkości x42?

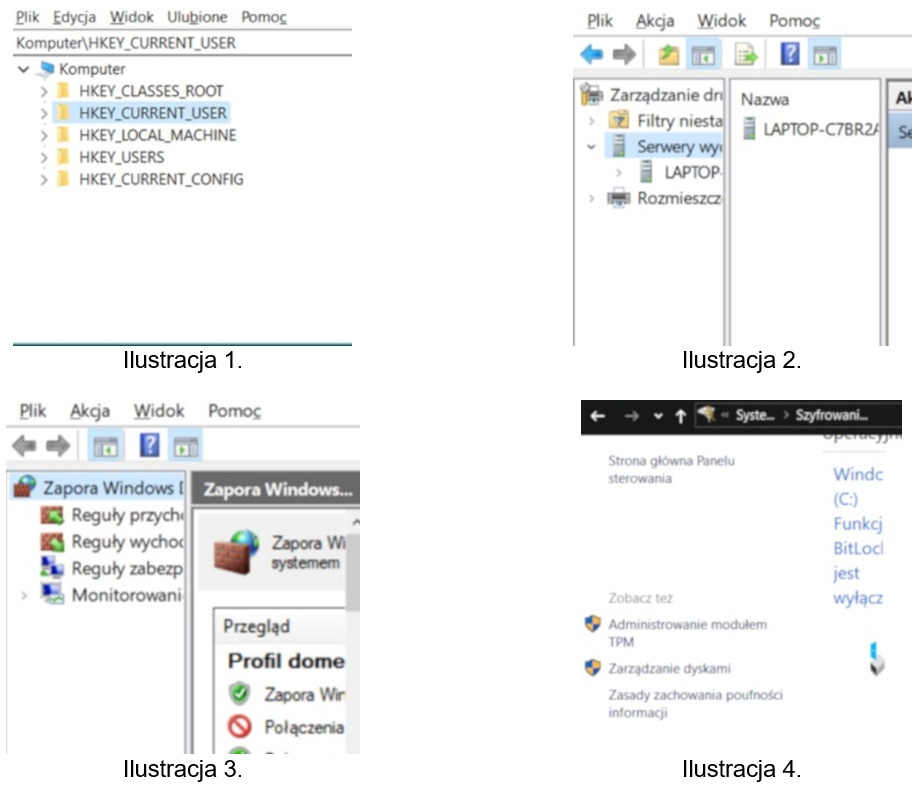

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

W systemie Windows Server, możliwość udostępnienia folderu jako zasobu sieciowego, który jest widoczny na stacji roboczej jako dysk oznaczony literą, można uzyskać poprzez realizację czynności

Na której ilustracji przedstawiono Edytor rejestru w systemie Windows?

Które z poniższych stwierdzeń odnosi się do sieci P2P – peer to peer?

Które cechy ma licencja bezpłatnego oprogramowania zwana freemium?