Pytanie 1

W JavaScript funkcja document.getElementById(id) ma na celu

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

W JavaScript funkcja document.getElementById(id) ma na celu

Aby utworzyć tabelę w języku SQL, należy użyć polecenia

Jakie zadanie wykonuje funkcja COUNT w języku SQL?

Jaką wartość zwróci funkcja ```empty($a);``` w języku PHP, gdy zmienna ```$a``` będzie miała wartość liczbową równą 0?

Metainformacja "Description" zawarta w pliku HTML powinna zawierać ``` ```

Jaką złożoność obliczeniową mają problemy związane z przeprowadzaniem operacji na łańcuchach lub tablicach w przypadku dwóch zagnieżdżonych pętli przetwarzających wszystkie elementy?

Która komenda pozwala na przesłanie tekstu do przeglądarki?

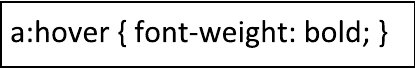

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie zastosowany

W CSS wartości underline, overline, blink są przypisane do atrybutu

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

W języku HTML, aby dodać na stronę obrazek przechowywany w formacie JPG, należy użyć znacznika

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

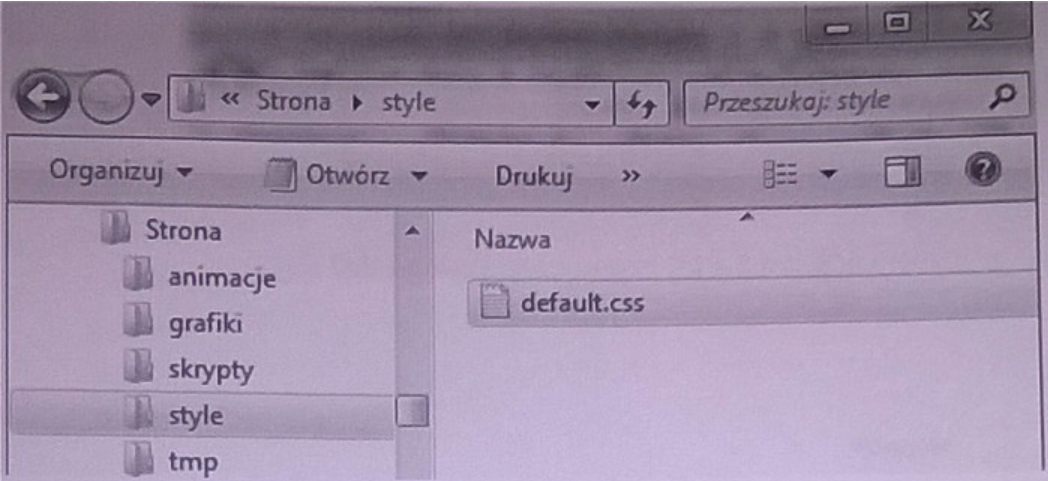

Wskaż sposób, w jaki należy odwołać się do pliku default.css, jeśli index.html znajduje się bezpośrednio w katalogu Strona?

Który efekt został zaprezentowany na filmie?

Poniżej przedstawiono fragment kodu języka HTML. Jest on definicją listy:

| <ol> <li>punkt 1</li> <li>punkt 2</li> <ul> <li>podpunkt1</li> <ul> <li>podpunkt2</li> <li>podpunkt3</li> </ul> </ul> <li>punkt3</li> </ol> |

A.

B.

C.

D.

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

W SQL, aby uniemożliwić stworzenie konta przy wykonywaniu kwerendy CREATE USER, gdy konto już istnieje, można zastosować następującą składnię

W CSS przypisano regułę: float: left; dla elementu blokowego. Jakie będzie jej zastosowanie?

Aby stworzyć tabelę, należy wykorzystać polecenie

Jak należy prawidłowo udokumentować wzorcowanie pola nazwa we fragmencie kodu JavaScript?

| function validateForm(Form) { reg=/^\[1-9\]*[A-ZŻŹĘĄĆŚÓŁŃ]{1}[a-zżźćńółęąś]{2,}$/; wyn = Form.nazwa.value.match(reg); if (wyn == null) { alert("Proszę podać poprawną nazwę"); return false; } return true; } |

Interpreter PHP zwróci błąd i zaniecha wykonania kodu, jeżeli programista

Mamy do czynienia z tablicą o nazwie tab, która zawiera liczby całkowite różniące się od zera. Zawarty w języku PHP kod ma na celu:

| foreach ($tab as &$liczba) $liczba = $liczba * (-1); unset($liczba); |

W języku JavaScript funkcja document.getElementById(id) służy do

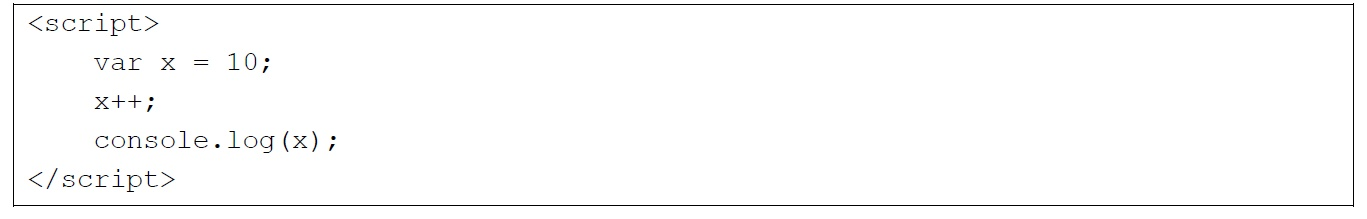

Prezentowany blok kodu ilustruje proces

W języku SQL do grupy operacji DCL (ang. Data Control Language) należą polecenia:

Który program komputerowy przekłada kod źródłowy, stworzony w określonym języku programowania, na język maszyny?

Funkcja CONCAT() w SQL służy do

W efekcie wykonania przedstawionego w ramce kodu JavaScript, zmienna x jest równa

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

W języku HTML zdefiniowano znacznik a oraz atrybut rel nofollow.

Jakie wartości zostaną wypisane po wykonaniu poniższego skryptu?

var x = 1; var y; /*0*/ ++y; /*1*/ document.write(++x); /*2*/ document.write(" "); /*3*/ document.write(x--); /*4*/ document.write(" "); /*5*/ document.write(x);

Atrybut value w elemencie formularza XHTML

<input type="text" name="name" value="value">

Jakie imiona spełniają warunek klauzuli LIKE w zapytaniu

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

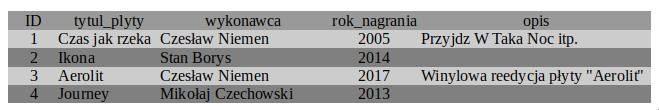

Jaką wartość zwróci zapytanie z ramki wykonane na pokazanej tabeli? ```SELECT COUNT(DISTINCT wykonawca) FROM muzyka;```

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

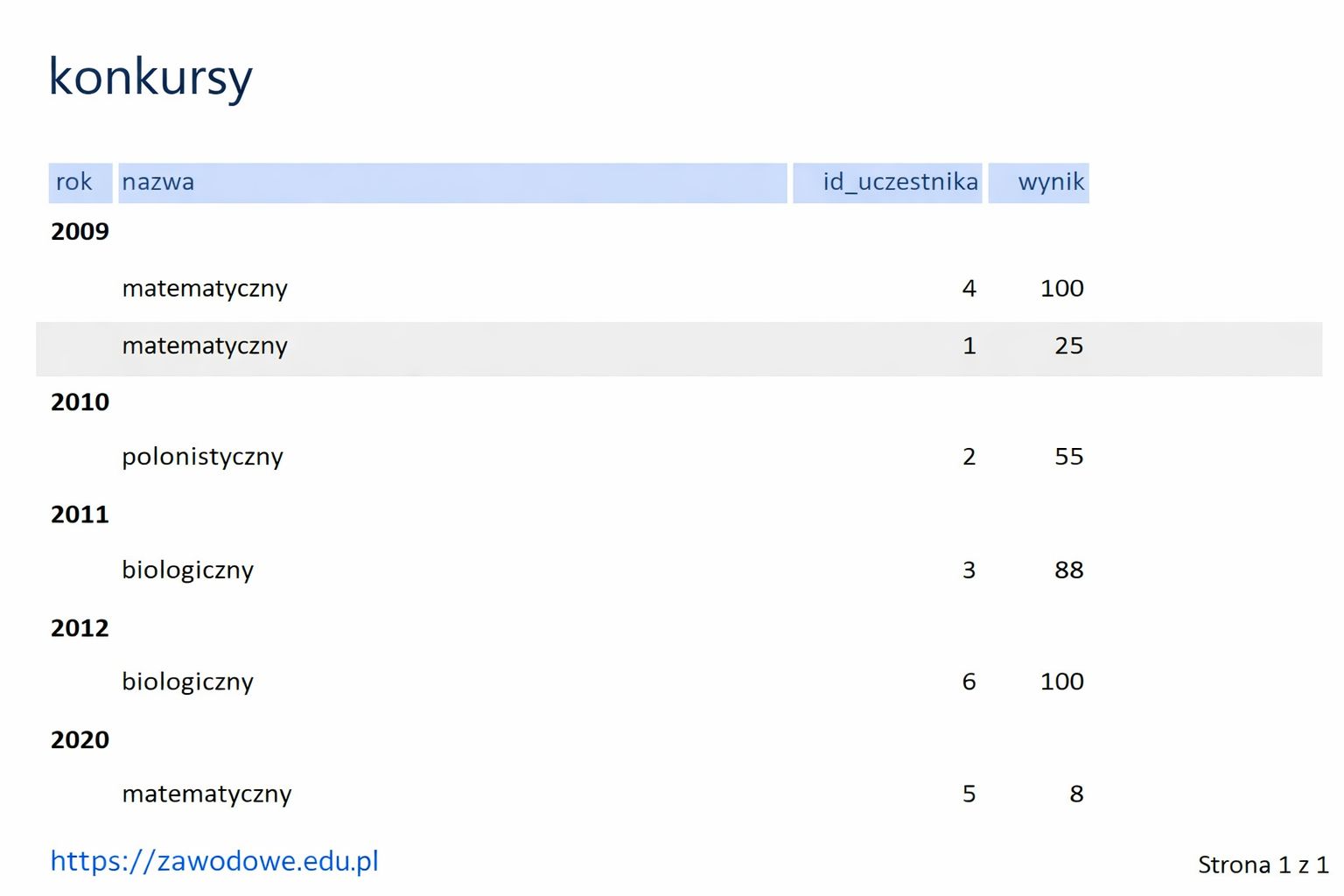

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Jakim sposobem w języku PHP można zapisać komentarz zajmujący kilka linii?