Pytanie 1

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

Aby zabezpieczyć system przed atakami typu phishing, nie zaleca się

Na ilustracji pokazano część efektu działania programu przeznaczonego do testowania sieci. Sugeruje to użycie polecenia diagnostycznego w sieci

TCP 192.168.0.13:51614 bud02s23-in-f8:https ESTABLISHED TCP 192.168.0.13:51615 edge-star-mini-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51617 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51619 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51620 93.184.220.29:http TIME_WAIT TCP 192.168.0.13:51621 bud02s23-in-f206:https TIME_WAIT TCP 192.168.0.13:51622 xx-fbcdn-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51623 108.161.188.192:https ESTABLISHED TCP 192.168.0.13:51626 23.111.9.32:https TIME_WAIT TCP 192.168.0.13:51628 lg-in-f155:https ESTABLISHED TCP 192.168.0.13:51629 waw02s06-in-f68:https ESTABLISHED

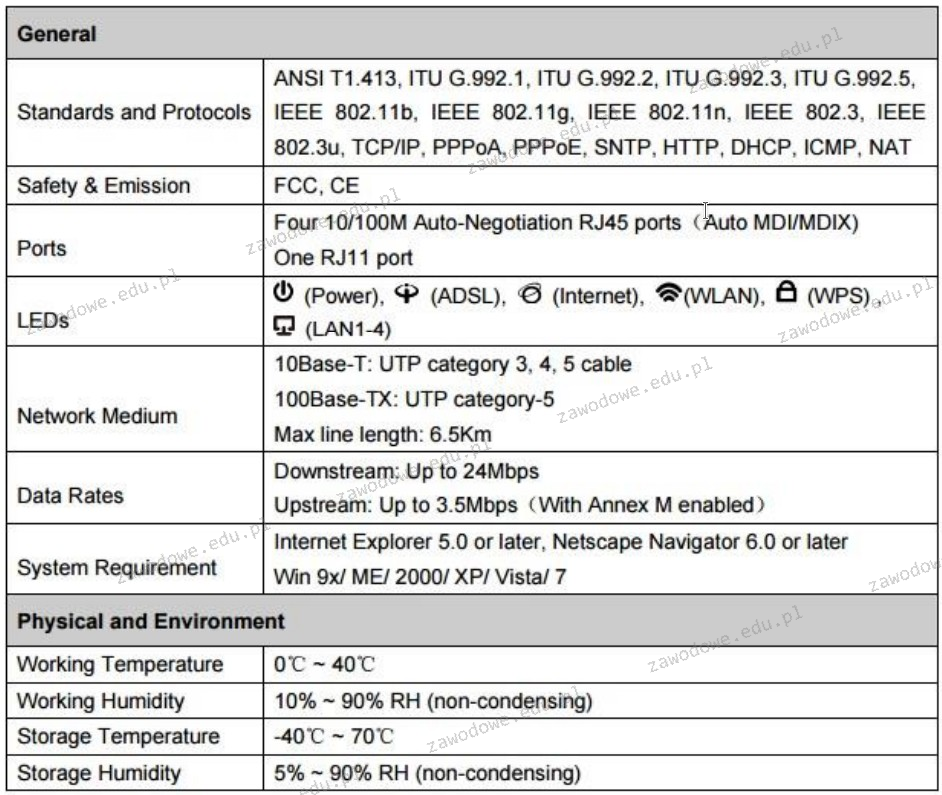

Przedstawiona specyfikacja techniczna odnosi się do

Ile maksymalnie kanałów z dostępnego pasma kanałów w standardzie 802.11b może być używanych w Polsce?

Który z protokołów jest używany do przesyłania plików na serwer?

Który standard złącza DVI pozwala na przesyłanie wyłącznie sygnałów analogowych?

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

Jakie urządzenie jest używane do pomiaru wartości rezystancji?

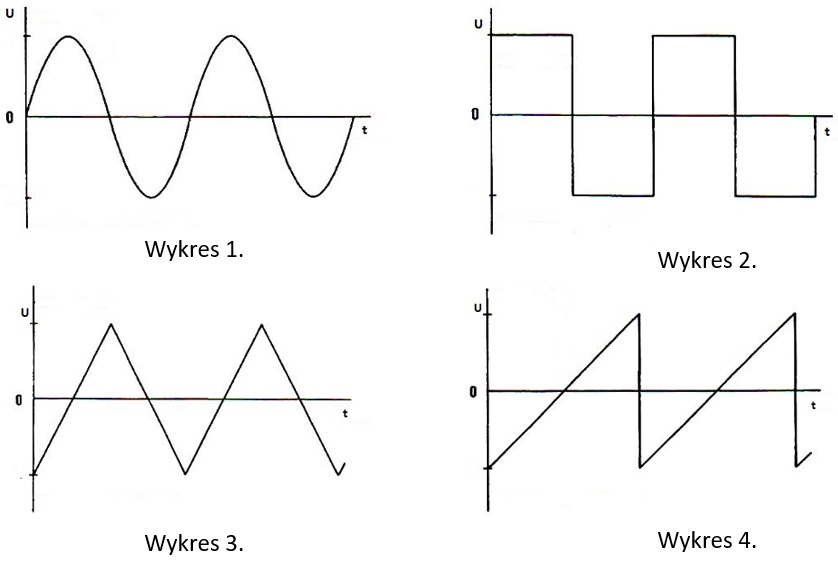

Na którym wykresie przedstawiono przebieg piłokształtny?

Jaki będzie najniższy koszt zakupu kabla UTP, potrzebnego do okablowania kategorii 5e, aby połączyć panel krosowniczy z dwoma podwójnymi gniazdami natynkowymi 2 x RJ45, które są oddalone odpowiednio o 10 m i 20 m od panelu, jeśli cena 1 m kabla wynosi 1,20 zł?

Rekord typu A w systemie DNS

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

W systemie Linux polecenie chown służy do

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Narzędziem wbudowanym w systemie Windows, wykorzystywanym do diagnozowania problemów związanych z działaniem animacji w grach lub odtwarzaniem filmów, jest

Okablowanie wertykalne w sieci strukturalnej łączy

Który z poniższych adresów IP należy do grupy C?

Kabel sieciowy z końcówkami RJ45 był testowany za pomocą diodowego urządzenia do sprawdzania okablowania. Na tym urządzeniu diody LED włączały się po kolei, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły jednocześnie na jednostce głównej testera, natomiast nie świeciły na jednostce zdalnej. Jaka była tego przyczyna?

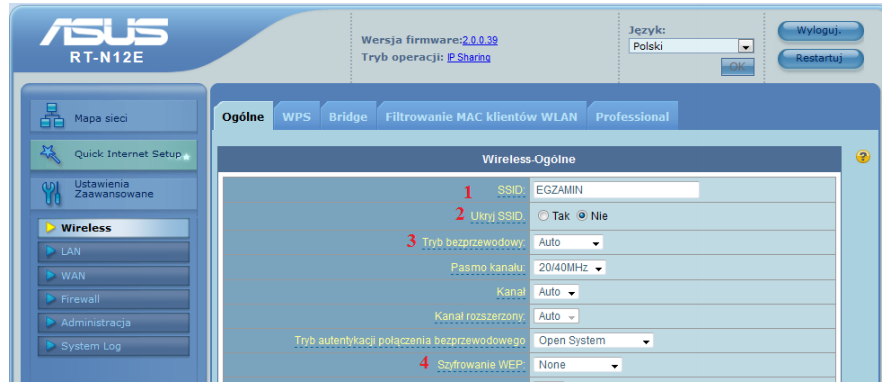

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

NIEWŁAŚCIWE podłączenie taśmy sygnałowej do napędu dyskietek skutkuje

Standard IEEE 802.11b dotyczy typu sieci

Kondygnacyjny punkt dystrybucyjny jest połączony za pomocą poziomego okablowania z

Co oznacza zapis 192.168.1/24 w kontekście maski podsieci?

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

Pamięć oznaczona jako PC3200 nie jest kompatybilna z magistralą

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Poprawność działania lokalnej sieci komputerowej po modernizacji powinna być potwierdzona

Adres IP jest przypisywany przełącznikowi warstwy drugiej w celu

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

Na rysunku widoczny jest symbol graficzny

Który z podanych adresów IPv4 stanowi adres publiczny?

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Który typ profilu użytkownika zmienia się i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Na ilustracji ukazana jest karta

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji