Pytanie 1

Formaty wideo, które są wspierane przez standard HTML5, to

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Formaty wideo, które są wspierane przez standard HTML5, to

Aby usunąć zduplikowane wiersze z wyniku zapytania, trzeba zastosować klauzulę

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

W programie Microsoft Access mechanizmem ochrony danych związanym z tabelą i kwerendą jest

Która z funkcji agregujących wbudowanych w język SQL służy do obliczania średniej wartości w określonej kolumnie?

Jakie dane zostaną pokazane w wyniku wykonania podanego zapytania SQL na 8 rekordach w tabeli zwierzeta?

| id | rodzaj | imie | wlasciciel | szczepienie | opis |

|---|---|---|---|---|---|

| 1 | 1 | Fafik | Adam Kowalski | 2016 | problemy z uszami |

| 2 | 1 | Brutus | Anna Wysocka | 2016 | zapalenie krtani |

| 4 | 1 | Saba | Monika Nowak | 2015 | antybiotyk |

| 5 | 1 | Alma | Jan Kowalewski | NULL | antybiotyk |

| 6 | 2 | Figaro | Anna Kowalska | NULL | problemy z uszami |

| 7 | 2 | Dika | Katarzyna Kowal | 2016 | operacja |

| 8 | 2 | Fuks | Jan Nowak | 2016 | antybiotyk |

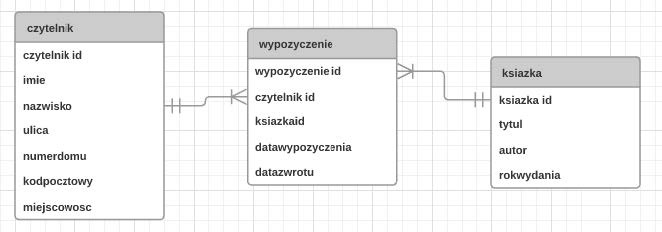

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

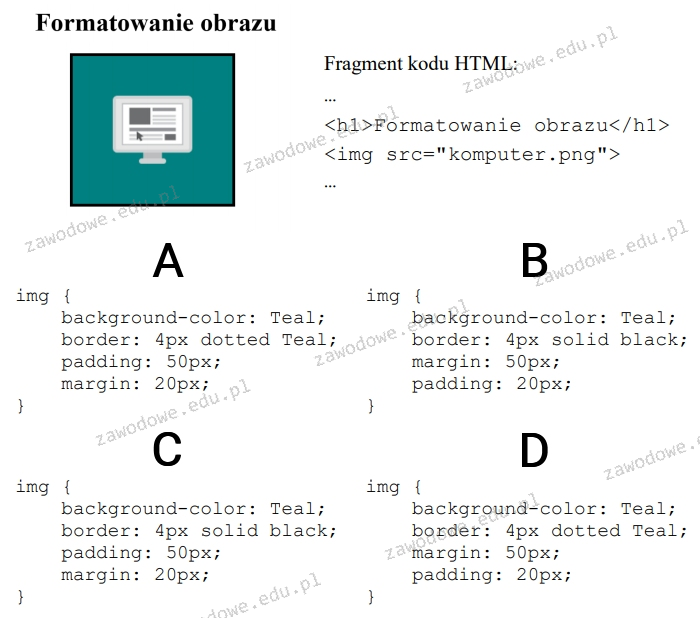

Na ilustracji przedstawiono rezultat stosowania stylów CSS oraz odpowiadający mu kod HTML, który generuje ten przykład. Przyjmując, że marginesy wewnętrzne mają wartość 50 px, natomiast zewnętrzne wynoszą 20 px, styl CSS dla tego obrazu wygląda następująco

Kod CSS można włączyć do dokumentu HTML, używając znacznika

Zastosowanie atrybutu NOT NULL dla kolumny jest konieczne w sytuacji, gdy

W dokumentacji CMS WordPress znajduje się zdanie:

"Enable comments for this post"

Co oznacza to zdanie?

Znaczniki HTML <strong> oraz <em> używane do wyróżniania istotności tekstu, pod względem formatowania odpowiadają znacznikom

Który efekt został zaprezentowany na filmie?

W językach programowania o strukturze, aby przechować dane dotyczące 50 uczniów (ich imion, nazwisk i średniej ocen), należy zastosować

Wykres słupkowy należy zapisać w formacie rastrowym tak, aby jakość jego krawędzi była jak najlepsza, również dla dużego powiększenia, unikając efektu aliasingu. Do tego celu można zastosować format

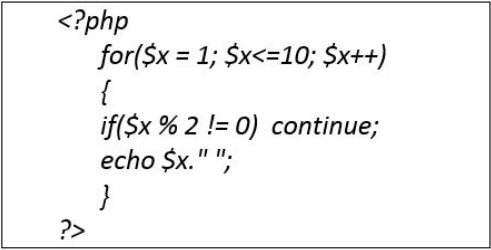

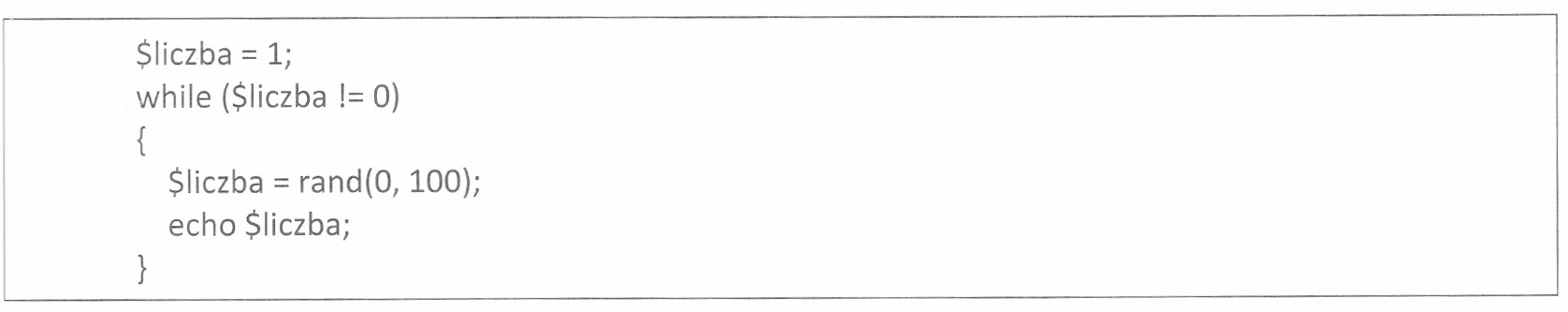

Kod umieszczony w ramce spowoduje wyświetlenie liczb

W HTML informacje o autorze, streszczeniu oraz słowach kluczowych strony powinny być umieszczone

W tabeli psy znajdują się kolumny: imie, rasa, telefon_wlasciciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby uzyskać numery telefonów właścicieli psów, które były szczepione przed rokiem 2015?

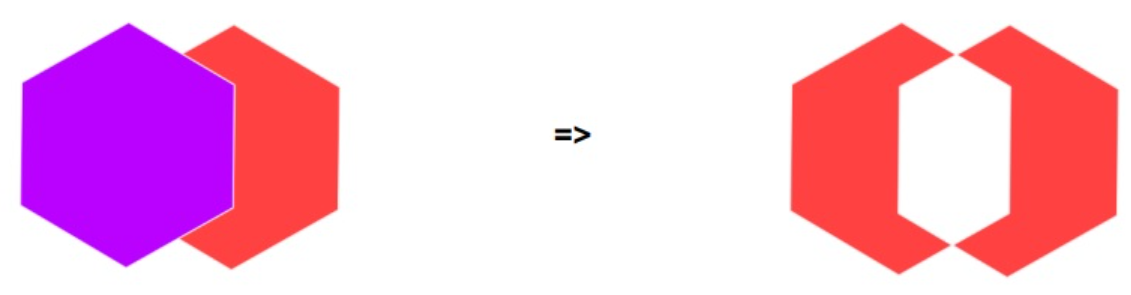

Aby zaprojektować kształt logo dla strony WWW sposobem przedstawionym na obrazie, należy zastosować funkcję

Angielskim tłumaczeniem słowa "zapytanie", używanym w bazach danych SQL jest

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

$i=10; $a=0; while $i) { $a=$a+2; $i--; } W języku PHP przedstawiono fragment kodu. Jaka będzie wartość zmiennej a po zakończeniu pętli?

W CSS, poniższy zapis spowoduje, że czerwony kolor zostanie zastosowany do

| h1::first-letter {color:red;} |

Aby stworzyć relację typu jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Jakie dane zostaną wyświetlone po wykonaniu podanych poleceń?

bool gotowe = true; cout << gotowe;

Kod źródłowy przedstawiony poniżej ma na celu wyświetlenie

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

Aby utworzyć tabelę w języku SQL, należy użyć polecenia

Aby grupować sekcje na poziomie bloków, które będą stilizowane za pomocą znaczników, jakiego należy użyć?

Baza danych MySQL została uszkodzona. Które z poniższych działańnie przyczyni się do jej naprawy?

Podaj właściwą sekwencję przy tworzeniu bazy danych?

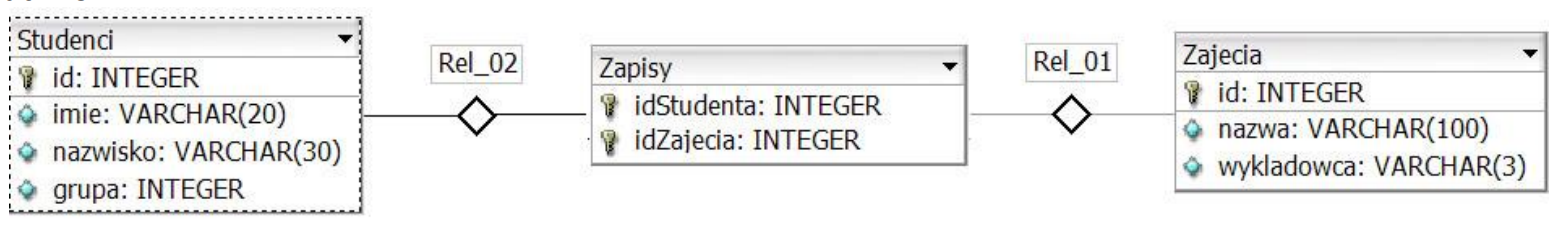

Tabele: Studenci, Zapisy, Zajecia są powiązane relacją. Aby wybrać jedynie nazwiska studentów oraz odpowiadające im idZajecia dla studentów z grupy 15, należy wydać kwerendę

Jakie zdarzenie należy wykorzystać, aby funkcja JavaScript była aktywowana za każdym razem, gdy użytkownik wprowadza jakikolwiek znak w polu tekstowym?

W JavaScript, funkcja matematyczna Math.pow() jest wykorzystywana do obliczania

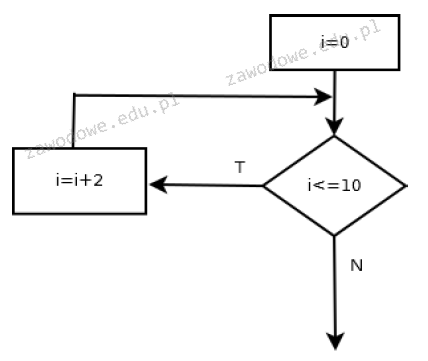

Algorytm pokazany na ilustracji można zapisać w języku JavaScript przy użyciu instrukcji

Która z podanych funkcji napisanych w PHP oblicza sumę połowy a oraz połowy b?

W CSS zapis w postaci

h1::first-letter {color: red;} spowoduje, że kolor czerwony zostanie zastosowany do

Wskaż stwierdzenie, które jest prawdziwe dla następującej definicji stylu:

| <style type="text/css"> <!-- p {color: blue; font-size: 14pt; font-style: italic} a { font-size: 16pt; text-transform: lowercase; } td.niebieski { color: blue } td.czerwony { color: red } --> </style> |