Pytanie 1

Funkcja agregująca AVG wykorzystana w zapytaniu

SELECT AVG(cena) FROM uslugi;ma na celu

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Funkcja agregująca AVG wykorzystana w zapytaniu

SELECT AVG(cena) FROM uslugi;ma na celu

Podaj zapytanie SQL, które tworzy użytkownika sekretarka na localhost z hasłem zaq123

CREATE USER `sekretarka`@`localhost` IDENTIFY "zaq123";

W celu zmiany struktury tabeli w systemie MySQL trzeba wykonać polecenie

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Brak odpowiedzi na to pytanie.

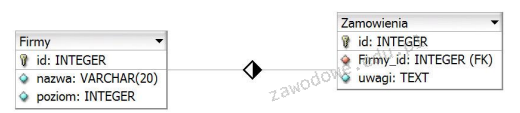

Tabele: Firmy oraz Zamówienia są ze sobą powiązane relacją jeden do wielu. Aby uzyskać tylko identyfikatory zamówień wraz z odpowiadającymi im nazwami firm dla przedsiębiorstw, których poziom wynosi 4, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Proces przetwarzania sygnału wejściowego w czasie, wykorzystujący zasadę superpozycji, jest związany z filtrem

Brak odpowiedzi na to pytanie.

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela artykuły z kolumnami: nazwa, typ, producent, cena. Jakie polecenie należy użyć, aby wyświetlić wszystkie nazwy artykułów tylko o typie pralka, których cena mieści się w przedziale od 1000 PLN do 1500 PLN?

Brak odpowiedzi na to pytanie.

Które z komend przyznaje najniższy poziom uprawnień dla użytkownika uczen w zakresie modyfikacji danych oraz struktury tabeli?

Brak odpowiedzi na to pytanie.

Jakie z poniższych stwierdzeń poprawnie opisuje zdefiniowaną tabelę?

CREATE TABLE dane (kolumna INTEGER(3));

Brak odpowiedzi na to pytanie.

Aby cofnąć uprawnienia danemu użytkownikowi, należy użyć polecenia

Brak odpowiedzi na to pytanie.

W systemach baz danych, aby przedstawić dane spełniające określone kryteria, należy stworzyć

Brak odpowiedzi na to pytanie.

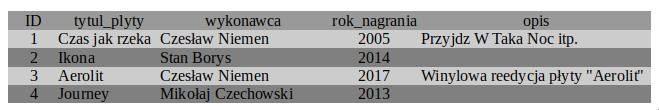

Jaką wartość zwróci zapytanie z ramki wykonane na pokazanej tabeli? ```SELECT COUNT(DISTINCT wykonawca) FROM muzyka;```

Brak odpowiedzi na to pytanie.

W przedstawionym kodzie PHP w miejscu kropek powinno zostać umieszczone polecenie

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); $ile = mysqli_num_rows($zapytanie); for ($i = 0; $i < $ile; $i++) { $wiersz = ……………………………….; echo "$wiersz[0] $wiersz[1]"; } |

Brak odpowiedzi na to pytanie.

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

Brak odpowiedzi na to pytanie.

W tabeli artykuly znajduje się pole o nazwie nowy. Aby pole to wypełnić wartościami TRUE dla każdego rekordu, należy zastosować kwerendę

Brak odpowiedzi na to pytanie.

W zaprezentowanym fragmencie zapytania SQL, instrukcja SELECT ma za zadanie zwrócić

| SELECT COUNT(wartosc) FROM ... |

Brak odpowiedzi na to pytanie.

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

Brak odpowiedzi na to pytanie.

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

Brak odpowiedzi na to pytanie.

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Brak odpowiedzi na to pytanie.

Jaką funkcję pełni funkcja CONCAT() w SQL?

Brak odpowiedzi na to pytanie.

W języku SOL komenda INSERT INTO

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku postanowiono zwiększyć wynagrodzenie wszystkim pracownikom o 100 zł. Jak powinno wyglądać to w aktualizacji bazy danych?

Brak odpowiedzi na to pytanie.

Z tabeli należy wybrać imiona osób, które spełniają kryterium, że drugą literą jest 'e', a słowo ma co najmniej 5 znaków (pięć lub więcej znaków). W tym celu w klauzuli WHERE można użyć wyrażenia

Brak odpowiedzi na to pytanie.

W MSSQL Server rola dbcreator, która jest predefiniowana, umożliwia użytkownikowi

Brak odpowiedzi na to pytanie.

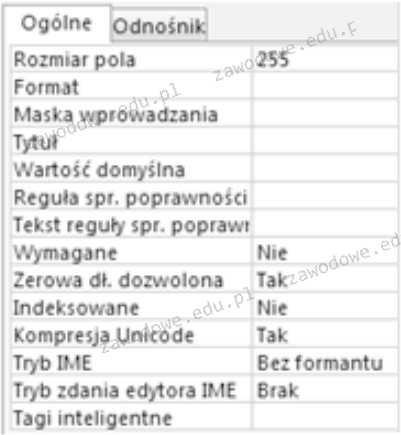

Jaką właściwość pola w tabeli powinno się ustawić, aby akceptowało ono wyłącznie dane liczbowe?

Brak odpowiedzi na to pytanie.

Funkcja mysqli_num_rows() w PHP może być używana po wcześniejszym wykonaniu zapytania

Brak odpowiedzi na to pytanie.

Zgodnie z zasadami ACID, odnoszącymi się do realizacji transakcji, wymóg trwałości (ang. durability) oznacza, iż

Brak odpowiedzi na to pytanie.

W zamieszczonym kodzie PHP, zamiast znaków zapytania powinien być wyświetlony komunikat:

$x = mysql_query('SELECT * FROM mieszkancy');

if (!$x)

echo '??????????????????????';Brak odpowiedzi na to pytanie.

Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

Brak odpowiedzi na to pytanie.

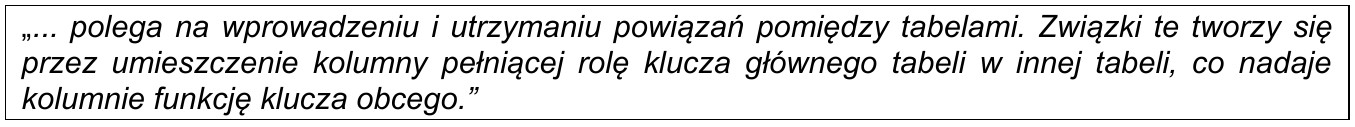

Jaką integralność określa przytoczona definicja?

Brak odpowiedzi na to pytanie.

Na tabeli Pracownicy, której wiersze są przedstawione na załączonym obrazie, została zrealizowana podana kwerenda SELECT. Jakie dane zostaną zwrócone?

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Brak odpowiedzi na to pytanie.

Przy użyciu komendy ALTER TABLE można

Brak odpowiedzi na to pytanie.

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

Brak odpowiedzi na to pytanie.

Zastosowanie klauzuli PRIMARY KEY w poleceniu CREATE TABLE sprawi, że dane pole stanie się

Brak odpowiedzi na to pytanie.

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

Brak odpowiedzi na to pytanie.

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

Brak odpowiedzi na to pytanie.

Jakie prawa będzie miał użytkownik jan po wykonaniu poniższych poleceń na bazie danych?

| GRANT ALL PRIVILEGES ON klienci TO jan; REVOKE SELECT, INSERT, UPDATE, DELETE ON klienci FROM jan; |

Brak odpowiedzi na to pytanie.