Pytanie 1

Narzędzie iptables w systemie Linux jest używane do

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Narzędzie iptables w systemie Linux jest używane do

Switch pełni rolę głównego elementu w sieci o topologii

Urządzenia przedstawione na zdjęciu to

Jak nazywa się protokół używany do komunikacji za pomocą terminala tekstowego?

Jakie medium transmisyjne powinno się zastosować do połączenia urządzeń sieciowych oddalonych o 110 m w pomieszczeniach, gdzie występują zakłócenia EMI?

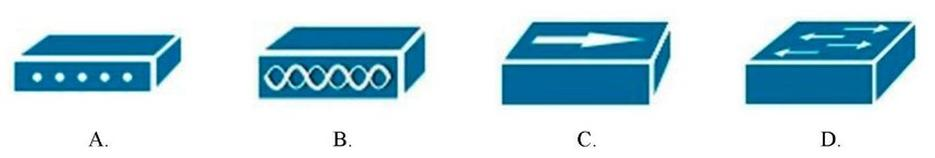

Który z symboli oznacza przełącznik?

Aby umożliwić komunikację pomiędzy sieciami VLAN, wykorzystuje się

Liczba 22 w adresie http://www.adres_serwera.pL:22 wskazuje na numer

Ile równych podsieci można utworzyć z sieci o adresie 192.168.100.0/24 z wykorzystaniem maski 255.255.255.192?

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

Aby oddzielić komputery w sieci, które posiadają ten sam adres IPv4 i są połączone z przełącznikiem zarządzalnym, należy przypisać

Do zdalnego administrowania stacjami roboczymi nie używa się

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

Jakie polecenie pozwoli na wyświetlenie ustawień interfejsu sieciowego w systemie Linux?

The Dude, Cacti oraz PRTG to przykłady aplikacji wykorzystujących protokół SNMP (ang. Simple Network Management Protocol), używanego do

Jaką wiadomość przesyła klient DHCP w celu przedłużenia dzierżawy?

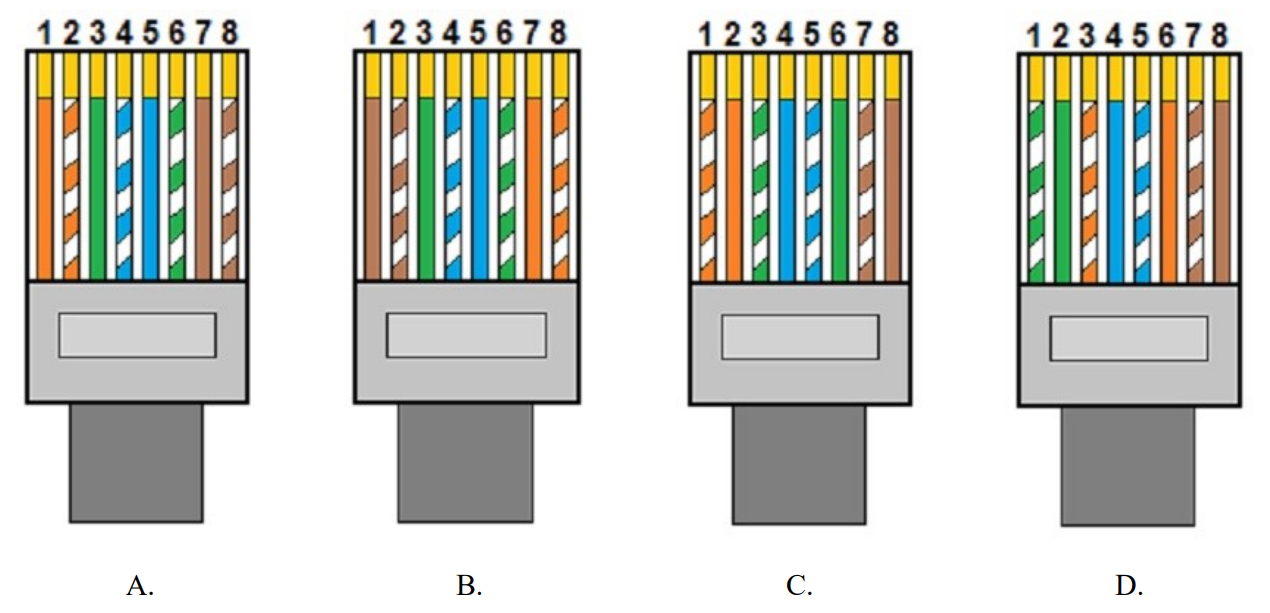

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Na rysunku jest przedstawiony symbol graficzny

Jakie narzędzie należy zastosować do zakończenia kabli UTP w module keystone z wkładkami typu 110?

Jaką wartość ma domyślna maska dla adresu IP klasy B?

Przy projektowaniu sieci przewodowej, która ma maksymalną prędkość transmisji wynoszącą 1 Gb/s, a maksymalna długość między punktami sieci nie przekracza 100 m, jakie medium transmisyjne powinno być zastosowane?

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Które urządzenie sieciowe przedstawiono na ilustracji?

Adres IP serwera, na którym jest zainstalowana domena http://www.wp.pl to 212.77.98.9. Co jest przyczyną sytuacji przedstawionej na zrzucie ekranowym?

Do ilu sieci należą komputery o adresach IPv4 przedstawionych w tabeli?

| Nazwa | Adres IP | Maska |

|---|---|---|

| Komputer 1 | 10.11.161.10 | 255.248.0.0 |

| Komputer 2 | 10.12.161.11 | 255.248.0.0 |

| Komputer 3 | 10.13.163.10 | 255.248.0.0 |

| Komputer 4 | 10.14.163.11 | 255.248.0.0 |

Z jakiego powodu adres 192.168.100.127 nie może zostać przypisany jako adres komputera w sieci 192.168.100.0/25?

Parametr NEXT wskazuje na zakłócenie wywołane oddziaływaniem pola elektromagnetycznego

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Poniżej przedstawiono wynik działania polecenia

Interface Statistics

Received Sent

Bytes 3828957336 3249252169

Unicast packets 35839063 146809272

Non-unicast packets 5406 25642

Discards 50 0

Errors 0 0

Unknown protocols 0

Aplikacja systemowa Linux, której celem jest kontrolowanie ruchu sieciowego zarówno przychodzącego, jak i wychodzącego z określonego urządzenia, to

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku na systemie operacyjnym Windows Server. Przydzielone mają tylko uprawnienia "Zarządzanie dokumentami". Co należy wykonać, aby rozwiązać ten problem?

Użytkownik domeny podczas logowania widzi komunikat przedstawiony na rysunku, co oznacza, że użytkownik nie ma

Zalogowano się przy użyciu profilu tymczasowego. Nie masz dostępu do swoich plików, a pliki tworzone w ramach tego profilu zostaną usunięte po wylogowaniu. Aby rozwiązać ten problem, wyloguj się i zaloguj się później. 08:19 |

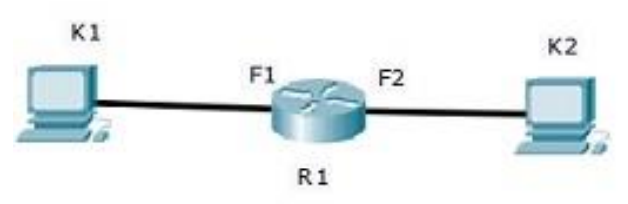

Komputery K1 i K2 nie mogą się komunikować. Adresacja urządzeń jest podana w tabeli. Co należy zmienić, aby przywrócić komunikację w sieci?

| Urządzenie | Adres | Maska | Brama |

|---|---|---|---|

| K1 | 10.0.0.2 | 255.255.255.128 | 10.0.0.1 |

| K2 | 10.0.0.102 | 255.255.255.192 | 10.0.0.1 |

| R1 (F1) | 10.0.0.1 | 255.255.255.128 | |

| R1 (F2) | 10.0.0.101 | 255.255.255.192 |

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia sieciowe są połączone z jednym centralnym urządzeniem?

Urządzenie przedstawione na zdjęciu to

Jakim skrótem nazywana jest sieć, która korzystając z technologii warstwy 1 i 2 modelu OSI, łączy urządzenia rozmieszczone na dużych terenach geograficznych?