Pytanie 1

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Który z protokołów jest używany do przesyłania plików na serwer?

Jakie polecenie powinno się wykorzystać do zainstalowania pakietów Pythona w systemie Ubuntu z oficjalnego repozytorium?

Wynikiem dodawania liczb \( 33_{(8)} \) oraz \( 71_{(8)} \) jest liczba

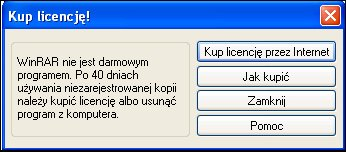

Program WinRaR zaprezentował okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencji na program używał do tej pory użytkownik?

Na ilustracji przedstawiono tylną stronę

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

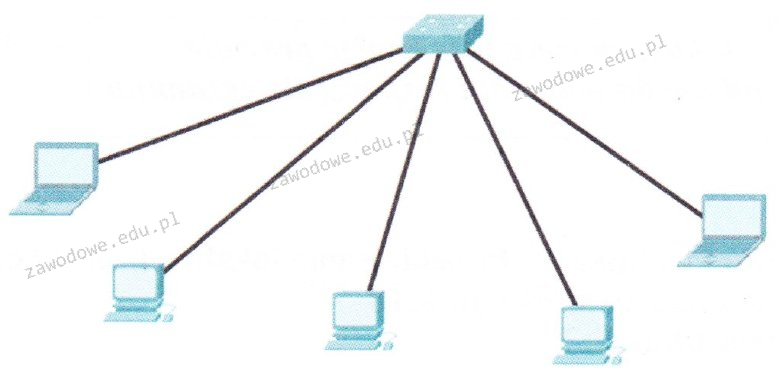

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Twórca zamieszczonego programu pozwala na jego darmowe korzystanie tylko w przypadku

| Ancient Domains of Mystery | |

|---|---|

| Autor | Thomas Biskup |

| Platforma sprzętowa | DOS, OS/2, Macintosh, Microsoft Windows, Linux |

| Pierwsze wydanie | 23 października 1994 |

| Aktualna wersja stabilna | 1.1.1 / 20 listopada 2002 r. |

| Aktualna wersja testowa | 1.2.0 Prerelease 18 / 1 listopada 2013 |

| Licencja | postcardware |

| Rodzaj | roguelike |

W systemie Linux komenda cd ~ pozwala na

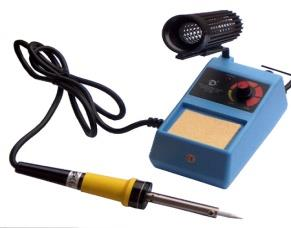

Który przyrząd należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Jakiego rodzaju plik należy stworzyć w systemie operacyjnym, aby zautomatyzować rutynowe działania, takie jak kopiowanie lub tworzenie plików oraz folderów?

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

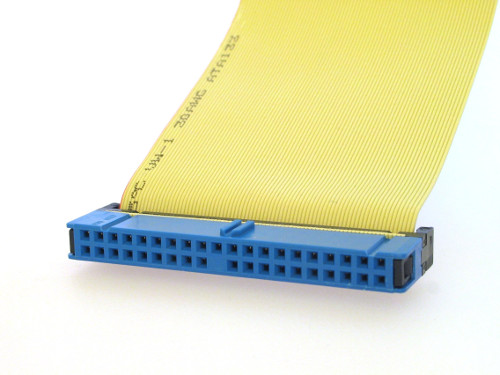

Na ilustracji pokazano wtyczkę taśmy kabel)

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

Podczas testowania kabla sieciowego zakończonego wtykami RJ45 przy użyciu diodowego testera okablowania, diody LED zapalały się w odpowiedniej kolejności, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły równocześnie na jednostce głównej testera, natomiast na jednostce zdalnej nie świeciły wcale. Jaka mogła być tego przyczyna?

Aby naprawić uszkodzony sektor rozruchowy dysku w systemie Windows 7, należy użyć polecenia

Metoda zwana rytownictwem dotyczy zasady działania plotera

Jaki protokół sieciowy używa portu 53?

W jakim typie skanera stosuje się fotopowielacze?

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie informacje można uzyskać za pomocą programu Wireshark?

Scandisk to narzędzie, które wykorzystuje się do

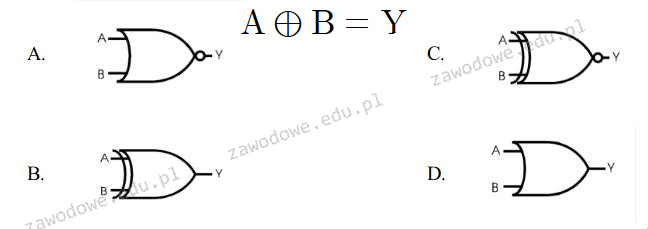

Jaką bramkę logiczną reprezentuje to wyrażenie?

W systemie Windows, po wydaniu komendy systeminfo, nie da się uzyskać danych o

Jakie medium transmisyjne nosi nazwę 100BaseTX i jaka jest maksymalna prędkość danych, która może być w nim osiągnięta?

Jakim interfejsem można osiągnąć przesył danych o maksymalnej przepustowości 6Gb/s?

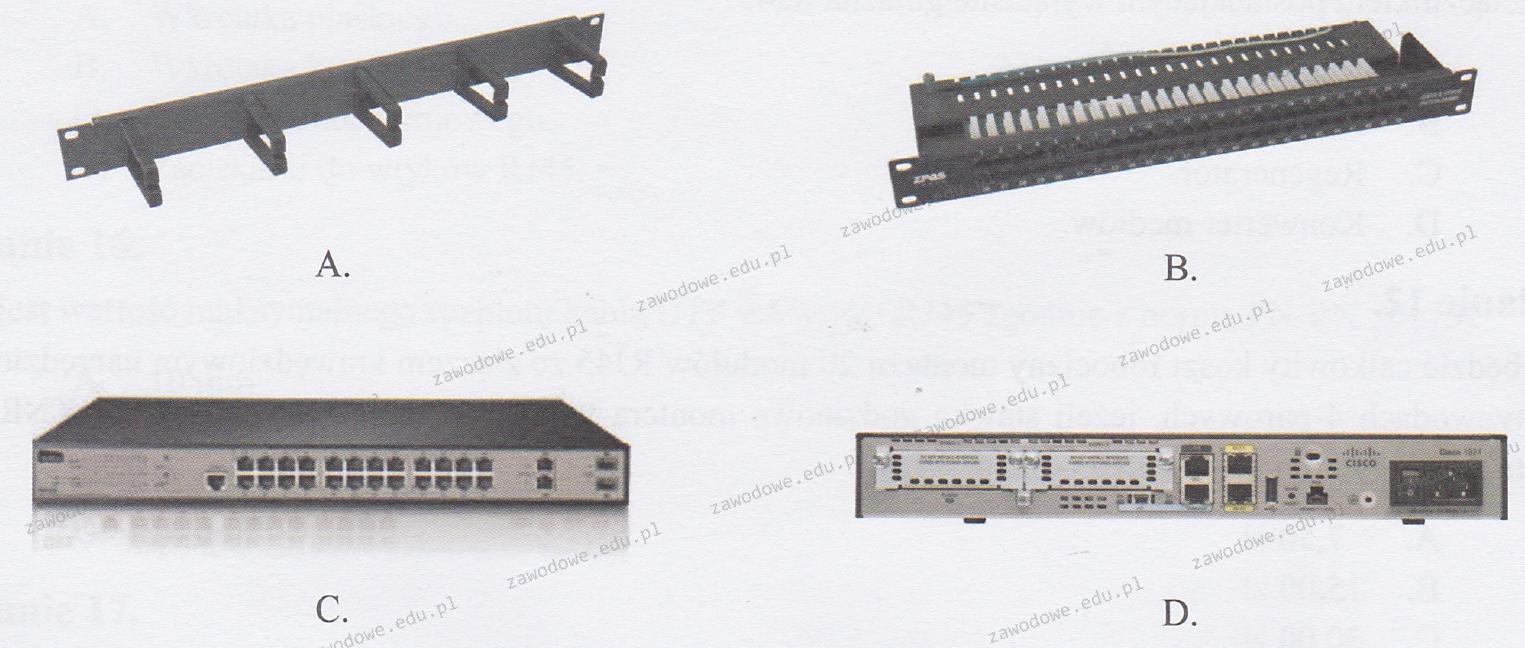

Na którym obrazku przedstawiono panel krosowniczy?

W systemie Windows przypadkowo usunięto konto użytkownika, ale katalog domowy pozostał. Czy możliwe jest odzyskanie niezaszyfrowanych danych z katalogu domowego tego użytkownika?

Aby zmienić ustawienia rozruchu komputera w systemie Windows 7 przy użyciu wiersza poleceń, jakie polecenie powinno być użyte?

W interfejsie graficznym systemów Ubuntu lub SuSE Linux, aby zainstalować aktualizacje programów systemowych, można zastosować aplikacje

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

Co jest głównym zadaniem protokołu DHCP?

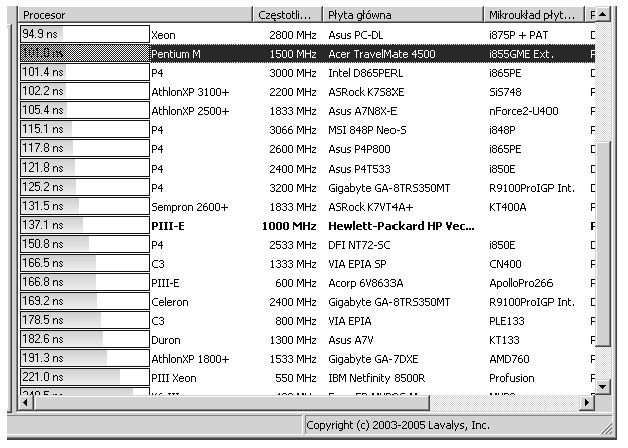

Na ilustracji zaprezentowano zrzut ekranu z wykonanej analizy

Aplikacja komputerowa, która umożliwia zarządzanie plikami oraz folderami, to:

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?