Pytanie 1

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows wyświetla dane dotyczące wszystkich zasobów udostępnionych na komputerze lokalnym?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows wyświetla dane dotyczące wszystkich zasobów udostępnionych na komputerze lokalnym?

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Jakie polecenie w systemach Linux służy do przedstawienia konfiguracji interfejsów sieciowych?

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

W systemach Windows profil użytkownika tymczasowego jest

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Usługa RRAS serwera Windows 2019 jest przeznaczona do

Polecenie Gpresult

W systemach operacyjnych Windows konto z najwyższymi uprawnieniami domyślnymi przynależy do grupy

Jakie polecenie w systemie Windows powinno zostać użyte, aby uzyskać wynik zbliżony do tego na załączonym obrazku?

TCP 192.168.0.14:57989 185.118.124.154:http ESTABLISHED TCP 192.168.0.14:57997 fra15s17-in-f8:http ESTABLISHED TCP 192.168.0.14:58010 fra15s11-in-f14:https TIME_WAIT TCP 192.168.0.14:58014 wk-in-f156:https ESTABLISHED TCP 192.168.0.14:58015 wk-in-f156:https TIME_WAIT TCP 192.168.0.14:58016 104.20.87.108:https ESTABLISHED TCP 192.168.0.14:58022 ip-2:http TIME_WAIT

W systemie Windows XP, aby zmienić typ systemu plików z FAT32 na NTFS, należy użyć programu

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Użytkownik planuje instalację 32-bitowego systemu operacyjnego Windows 7. Jaka jest minimalna ilość pamięci RAM, którą powinien mieć komputer, aby system mógł działać w trybie graficznym?

Który z symboli w systemach operacyjnych z rodziny Windows powinien być użyty przy udostępnianiu zasobu ukrytego w sieci?

Z jakiej puli adresowej usługa APIPA przypisuje adres IP dla komputera z systemem Windows, jeśli w sieci nie funkcjonuje serwer DHCP?

Podaj polecenie w systemie Linux, które umożliwia określenie aktualnego katalogu użytkownika.

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

Do utworzenia skompresowanego archiwum danych w systemie Linux można użyć polecenia

Polecenie df w systemie Linux umożliwia

Aby zatrzymać wykonywanie programu zapisanego w pliku wsadowym Windows do momentu naciśnięcia dowolnego klawisza, należy zastosować komendę

Active Directory w systemach MS Windows Server 2000 oraz MS Windows Server 2003 to

W systemie Linux komenda tty pozwala na

Aby uruchomić edytor rejestru w systemie Windows, należy skorzystać z narzędzia

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

Jakie są zasadnicze różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Interfejs graficzny systemu Windows, który wyróżnia się przezroczystością przypominającą szkło oraz delikatnymi animacjami okien, nazywa się

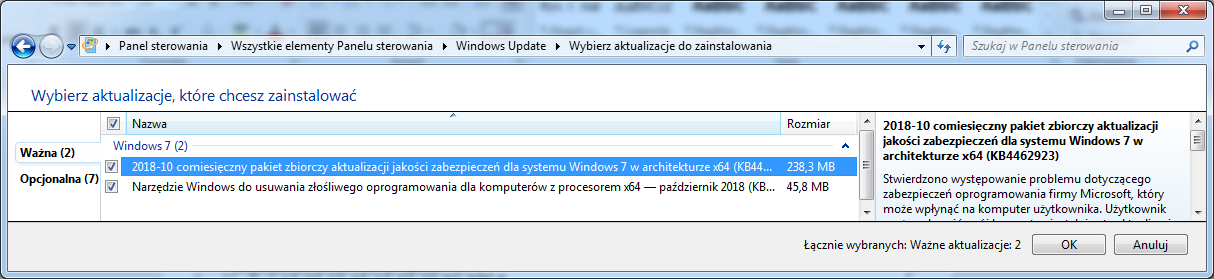

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

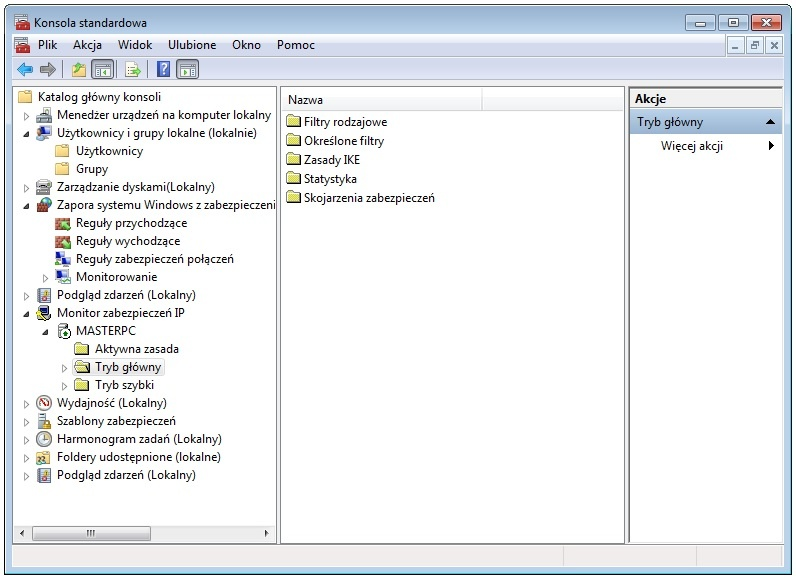

Okno narzędzia przedstawionego na ilustracji można uzyskać poprzez wykonanie polecenia

Jakie polecenie w systemie Linux jest używane do sprawdzania wielkości katalogu?

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Program o nazwie dd, którego przykład użycia przedstawiono w systemie Linux, umożliwia:

dd if=/dev/sdb of=/home/uzytkownik/Linux.iso

Jakie są korzyści płynące z użycia systemu plików NTFS?

Która czynność nie służy do personalizacji systemu operacyjnego Windows?

Członkowie grupy Pracownicy nie mają możliwości drukowania dokumentów za pośrednictwem serwera wydruku w systemie Windows Server. Posiadają jedynie przydzielone uprawnienia 'Zarządzanie dokumentami'. Co trzeba zrobić, aby rozwiązać ten problem?

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Aby jednocześnie zmienić tło pulpitu, kolory okien, dźwięki oraz wygaszacz ekranu na komputerze z systemem Windows, należy użyć

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?