Pytanie 1

Aby dostosować dźwięk do określonego poziomu głośności, trzeba zastosować efekt

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Aby dostosować dźwięk do określonego poziomu głośności, trzeba zastosować efekt

W kodzie CSS zapis ```a[target="_blank"] {color:yellow;}``` spowoduje, że kolor żółty zostanie przypisany do tekstu

Który typ danych SQL należy użyć, jako optymalny, do zapisania numeru PESEL?

W systemach baz danych, aby przedstawić dane spełniające określone kryteria, należy stworzyć

Proces przetwarzania sygnału wejściowego w czasie, wykorzystujący zasadę superpozycji, jest związany z filtrem

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

Wskaż zapis stylu CSS formatujący punktor list numerowanych na wielkie cyfry rzymskie, a list punktowanych na kwadraty.

|

Opracowanie logicznego układu strony internetowej wiąże się z

W języku SQL instrukcja INSERT INTO

Które z poniższych poleceń przywróci funkcjonalność uszkodzonej tabeli w SQL?

Instrukcją równoważną funkcjonalnie do przedstawionej instrukcji JavaScript jest

|

|

|

|

|

Gdzie powinien być umieszczony znacznik meta w języku HTML?

W PHP utworzenie oraz przypisanie tablicy asocjacyjnej do zmiennej odbywa się poprzez zapis

Na zakończenie dnia w systemie zarządzania magazynem sklepu spożywczego generowany jest raport, który przedstawia produkty oraz ich dostawców, dla których ilość na stanie jest mniejsza niż 10 sztuk. Do stworzenia tego raportu zastosowano kwerendę

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

Dla tablicy n-elementowej o nazwie t[n], algorytm, zapisany w formie kroków, ma za zadanie obliczenie sumy

Jak nazywa się proces, w trakcie którego identyfikuje się oraz eliminuje błędy w kodzie źródłowym aplikacji?

Skrypt w JavaScript, który obsługuje wynagrodzenia pracowników, powinien stworzyć raport dla tych, którzy są zatrudnieni na umowę o pracę oraz otrzymują wynagrodzenie w przedziale domkniętym od 4000 do

4500 zł. Jaki warunek należy zastosować do wygenerowania raportu?

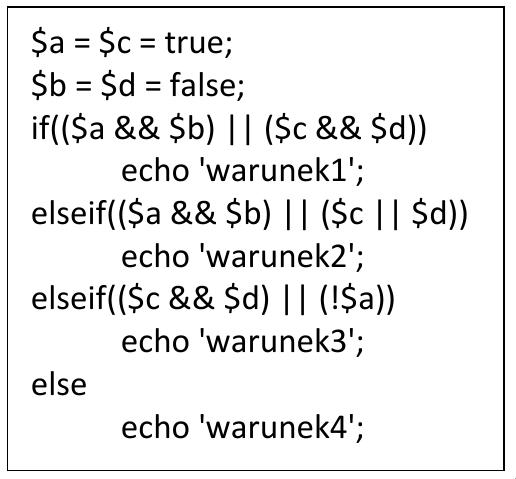

Wynikiem realizacji zamieszczonego kodu PHP jest pokazanie komunikatu

W języku PHP w konstrukcji switch powinno się znajdować

Odszumienie zapisu dźwiękowego można wykonać w programie

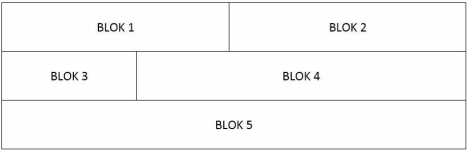

Na ilustracji przedstawiono projekt struktury bloków strony internetowej. Przy założeniu, że bloki są realizowane przy użyciu znaczników sekcji, ich stylizacja w CSS, poza określonymi szerokościami dla bloków: 1, 2, 3, 4 (blok 5 nie ma przypisanej szerokości), powinna obejmować właściwość

W JavaScript utworzono obiekt. Jak zmienić wartość właściwości x tego obiektu w dalszej części kodu?

| var obiekt1 = { x: 0, y: 0, wsp: function() { … } } |

W przedstawionym kodzie HTML ukazany styl CSS to styl:

<p style="color: red;">To jest przykładowy akapit.</p>

Jakie technologie są konieczne do uruchomienia systemu CMS Joomla!?

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

Fragment kodu SQL wskazuje, że klucz obcy

… FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

W bazie danych wykonano następujące polecenia dotyczące uprawnień użytkownika adam. Po ich realizacji użytkownik adam uzyska uprawnienia do

| GRANT ALL PRIVILEGES ON klienci TO adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam |

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

Kod przedstawiony poniżej został napisany w języku JavaScript. W zdefiniowanym obiekcie metoda to element o nazwie

var obj1 = {

czescUlamkowa: 10,

czescCalkowita: 20,

oblicz: function () { ... }

}Który efekt został zaprezentowany na filmie?

Algorytm przedstawiony dla tablicy n-elementowej t[n] ma na celu obliczenie sumy:

// K1 i = 0; wynik = 0; // K2 while i < n do // K3 wynik = wynik + t[i]; // K4 i = i + 2; // K5 wypisz(wynik);

Funkcja, która wywołuje samą siebie to

Poniżej przedstawiono sposób obsługi:

<?php if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

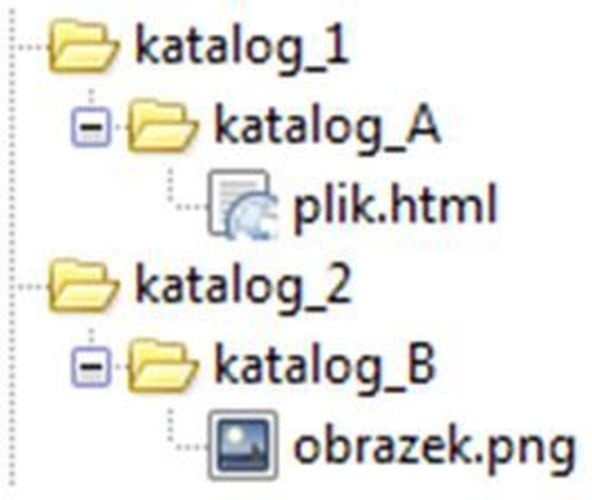

Wskaż, który zapis należy zastosować w celu wyświetlenia grafiki obrazek.png na stronie WWW w pliku plik.html.

W języku HTML, aby uzyskać następujący efekt formatowania, należy zapisać kod:

pogrubiony pochylony lub w górnym indeksie |

Jakie funkcje może pełnić program FileZilla?

W języku JavaScript, w programowaniu obiektowym, zapis this.zawod w przedstawionym kodzie oznacza

| function Uczen(){ this.imie = ""; this.nazwisko = ""; this.technik = 'informatyk'; this.zawod = function(){ return this.technik; }; } |

Która z czynności NIE WPŁYNIE na wielkość zajmowanej pamięci pliku graficznego?