Pytanie 1

Użytkownik ściągnął z sieci za pomocą smartfona 10 GB danych. Koszt pakietu 50 MB to 0,50 zł brutto. Jaką kwotę zapłaci za ściągnięte dane?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Użytkownik ściągnął z sieci za pomocą smartfona 10 GB danych. Koszt pakietu 50 MB to 0,50 zł brutto. Jaką kwotę zapłaci za ściągnięte dane?

Jakie jest pasmo kanału D w dostępie BRA w sieci ISDN?

Na podstawie dokumentacji technicznej modemu analogowego można stwierdzić, że komunikuje się on z komputerem w sposób

Którą sekwencją klawiszy ustawia się w telefaksie tonowy sposób wybierania?

| Funkcja | Kod funkcji | Możliwości wyboru |

|---|---|---|

| Zmiana długości nagrania dla wiadomości przychodzących (tylko model KX-FP218) | [#][1][0] | [0] "TYLKO POWIT.": Urządzenie odtwarza powitanie, ale nie nagrywa żadnych wiadomości przychodzących. [1] "1 MINUTA": 1 minuta [2] "2 MINUTY": 2 minuty [3] "3 MINUTY" (domyślnie): 3 minuty |

| Drukowanie raportu transmisji | [#][0][4] | [0] "WYŁĄCZONY": Raporty transmisji nie będą drukowane. [1] "WŁĄCZONY": Raport transmisji będzie drukowany po każdej transmisji. [2] "BŁĄD" (domyślnie): Raport transmisji będzie drukowany tylko wtedy, jeżeli transmisja była nieudana. |

| Ustawienie sposobu wybierania | [#][1][3] | Jeżeli nie udaje się uzyskać połączenia, zmień ustawienie sposobu wybierania. [1] "IMPULSOWE": Wybieranie impulsowe. [2] "TONOWE" (domyślnie): Wybieranie tonowe. |

| Ustawianie dzwonka | [#][1][7] | [1] "TON 1" (domyślnie) [2] "TON 2" [3] "TON 3" |

Największe pasmo transmisji sygnału charakteryzuje się

Celem wizowania anten kierunkowych jest

Który adres IPv4 nie jest adresem prywatnym w klasie B?

Rutery dostępowe to sprzęt, który

Urządzenie generujące wibracje o kształcie trójkątnym, prostokątnym lub sinusoidalnym określa się mianem generatora

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

Jak nazywa się funkcja centrali abonenckiej odpowiedzialna za naliczanie kosztów połączeń w zależności od typu połączenia, czasu trwania oraz strefy?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Na podstawie fragmentu instrukcji podaj, w jaki sposób sygnalizowany jest stan, w którym do centrali prawidłowo podłączono zasilanie z sieci energetycznej oraz zespół zasilania awaryjnego.

| Dioda „Bateria" | Dioda „Sieć" | Stan centrali |

|---|---|---|

| zielona | zielona | Centrala zasilana z sieci. Akumulatory naładowane, gotowe do przejęcia zasilania centrali (wyłącznik akumulatorów w pozycji ON – włączone, naładowane i przyłączone poprawnie). |

| żółta | zielona | Centrala zasilana z sieci. Akumulatory sprawne, nie rozładowane - nie osiągnięty stan naładowania (wyłącznik akumulatorów w pozycji ON – włączone, akumulatory nie w pełni naładowane, przyłączone poprawnie). |

| zgaszona | zielona | Centrala zasilana z sieci. Brak gotowości zasilania z baterii akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub przyłączone niepoprawnie). |

| czerwona | zgaszona | Brak zasilania z sieci energetycznej. Centrala jest zasilana z akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub brak napięcia z sieci). |

| zgaszona | zgaszona | ALARM! Pakiet zasilania jest nieprawnie przyłączony lub pakiet nie odpowiada na pytania (w przypadku panelu zasilania wyposażonego w RS). |

Kluczowym parametrem transmisji światłowodowej, który definiuje spadek poziomu mocy sygnału przy przesyłaniu na odległość 1 km, jest

W telekomunikacyjnych światłowodach z krzemionki, w których rdzeń jest domieszkowany germanem, tłumienność w trzecim oknie optycznym nie powinna przekraczać wartości

Które parametry charakteryzują specyfikację techniczną modemu ADSL (Asymmetric Digital Subscriber Line)?

| Szybkość transmisji do abonenta | Szybkość transmisji do sieci | Wybrane zastosowania | |

|---|---|---|---|

| A. | 1,544 Mbps | 2,048 Mbps | linia T1/E1, dostęp do sieci LAN, dostęp do sieci WAN |

| B. | 1,5 – 9 Mbps | 16 ÷ 640 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne |

| C. | 60 – 7600 kbps | 136 ÷ 1048 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne przy lepszym wykorzystaniu pasma transmisyjnego |

| D. | 13 – 52 Mbps | 1,5 ÷ 2,3 Mbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne, HDTV |

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Który zapis w formacie "dot-decimal" nie wskazuje na maskę podsieci IPv4?

Aby zapewnić symetryczną transmisję z maksymalną prędkością 2 Mbit/s przy użyciu tylko jednej pary przewodów miedzianych, jakie urządzenia powinny być wykorzystane w technologii

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Jakie urządzenie służy jako dodatkowa ochrona przed porażeniem prądem w systemach zasilania komputerów PC?

Regenerator (repeater) to element sieciowy służący do

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

Komutacja kanałów to proces polegający na

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Który z adresów IPv4 należy do grupy C?

Sprzętowa realizacja komutacji pozwala na szybką transmisję danych w niewielkich paczkach o stałej wielkości 53 bajty?

Z czego wykonane są żyły kabla UTP Cat 5e?

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

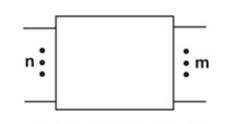

Na rysunku przedstawiono symbol graficzny

Funkcja CLIR w systemie ISDN pozwala na

Który z dostępnych standardów zapewnia najszybszy transfer danych?

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości