Pytanie 1

Wykonanie na komputerze z systemem Windows kolejno poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwi zweryfikowanie, czy usługa w sieci funkcjonuje poprawnie

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Wykonanie na komputerze z systemem Windows kolejno poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwi zweryfikowanie, czy usługa w sieci funkcjonuje poprawnie

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

Przedsiębiorca przekazujący do składowania odpady inne niż komunalne ma obowiązek prowadzić

Aby uzyskać optymalną wydajność, karta sieciowa w komputerze stosuje transmisję szeregową.

Po podłączeniu działającej klawiatury do któregokolwiek z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Jednakże, klawiatura funkcjonuje prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Brak odpowiedzi na to pytanie.

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Brak odpowiedzi na to pytanie.

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się operacje usuwania starych plików oraz dodawania nowych, staje się:

Brak odpowiedzi na to pytanie.

Aby uzyskać informacje na temat aktualnie działających procesów w systemie Linux, można użyć polecenia

Brak odpowiedzi na to pytanie.

Które z kont nie jest wbudowanym kontem w systemie Windows XP?

Brak odpowiedzi na to pytanie.

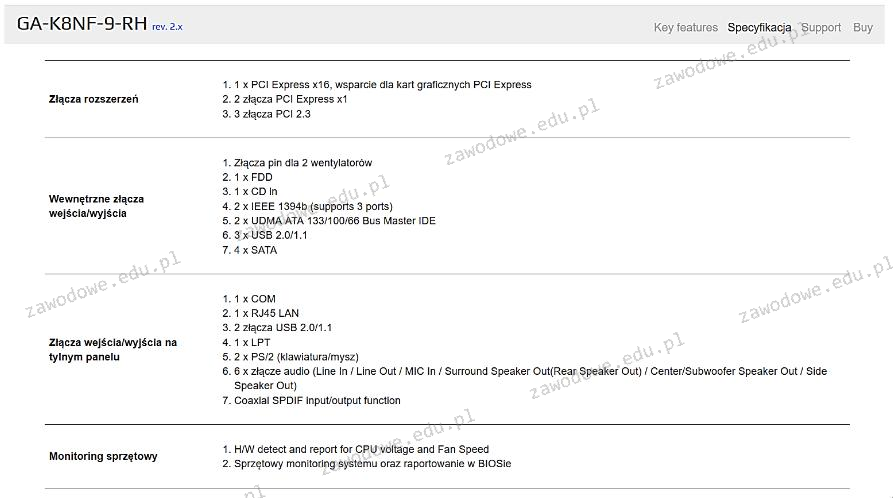

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

Brak odpowiedzi na to pytanie.

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Brak odpowiedzi na to pytanie.

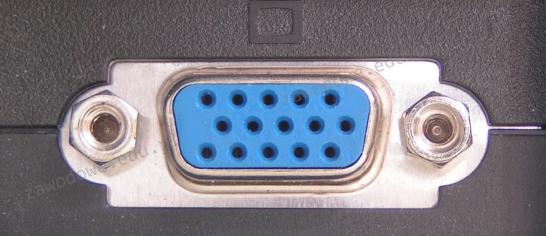

Złącze widoczne na ilustracji służy do podłączenia

Brak odpowiedzi na to pytanie.

Jakim protokołem jest protokół dostępu do sieci pakietowej o maksymalnej prędkości 2 Mbit/s?

Brak odpowiedzi na to pytanie.

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Brak odpowiedzi na to pytanie.

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

Brak odpowiedzi na to pytanie.

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

Brak odpowiedzi na to pytanie.

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Brak odpowiedzi na to pytanie.

Programem antywirusowym oferowanym bezpłatnie przez Microsoft dla posiadaczy legalnych wersji systemu Windows jest

Brak odpowiedzi na to pytanie.

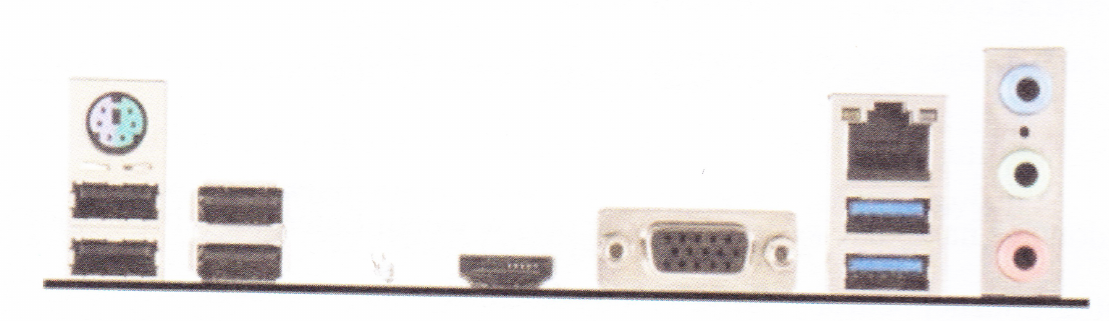

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

Brak odpowiedzi na to pytanie.

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

Brak odpowiedzi na to pytanie.

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Brak odpowiedzi na to pytanie.

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

Brak odpowiedzi na to pytanie.

Do czego służy program firewall?

Brak odpowiedzi na to pytanie.

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

Brak odpowiedzi na to pytanie.

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

Brak odpowiedzi na to pytanie.

Głowica drukująca, składająca się z wielu dysz zintegrowanych z mechanizmem drukarki, wykorzystywana jest w drukarce

Brak odpowiedzi na to pytanie.

Jakie narzędzie będzie najbardziej odpowiednie do delikatnego wygięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Brak odpowiedzi na to pytanie.

Które cechy ma licencja bezpłatnego oprogramowania zwana freemium?

Brak odpowiedzi na to pytanie.

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Brak odpowiedzi na to pytanie.

Do czego służy oprogramowanie Microsoft Hyper-V?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Jaka licencja ma charakter zbiorowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, rządowym, charytatywnym na nabycie większej liczby programów firmy Microsoft na korzystnych warunkach?

Brak odpowiedzi na to pytanie.

Autorskie prawo osobiste twórcy do programu komputerowego

Brak odpowiedzi na to pytanie.

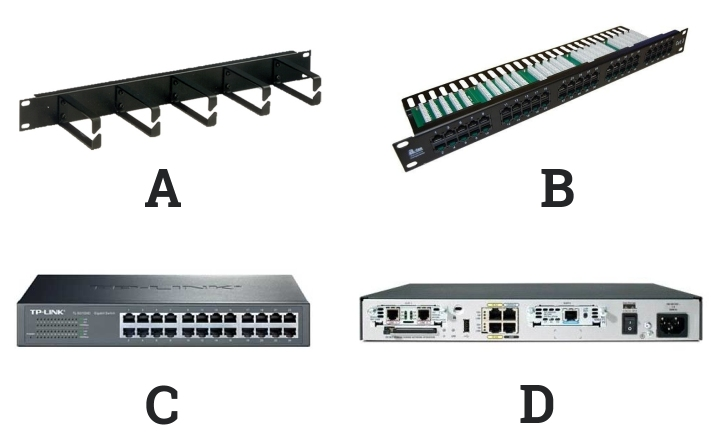

Na którym schemacie znajduje się panel krosowniczy?

Brak odpowiedzi na to pytanie.

Jakie protokoły są używane w komunikacji między hostem a serwerem WWW po wpisaniu URL w przeglądarkę internetową hosta?

Brak odpowiedzi na to pytanie.

Co oznacza zapis 192.168.1/24 w kontekście maski podsieci?

Brak odpowiedzi na to pytanie.