Pytanie 1

Jaki zapis znacznika <div> może występować w dokumencie HTML tylko raz, a jego ponowne użycie spowoduje pojawienie się błędów podczas walidacji dokumentu?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Jaki zapis znacznika <div> może występować w dokumencie HTML tylko raz, a jego ponowne użycie spowoduje pojawienie się błędów podczas walidacji dokumentu?

Walidacja strony internetowej polega na

W języku PHP zapisano fragment kodu działającego na bazie MySQL. Jego zadaniem jest wypisanie

$z=mysqli_query($db,"SELECT ulica, miasto, kod_pocztowy FROM adresy");

$a=mysqli_fetch_row($z);

echo "$a[1], $a[2]";

W SQL klauzula DISTINCT w poleceniu SELECT zapewnia, że zwrócone wyniki

Z tabeli mieszkancy trzeba wydobyć unikalne nazwy miast, w tym celu należy użyć wyrażenia SQL zawierającego klauzulę

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

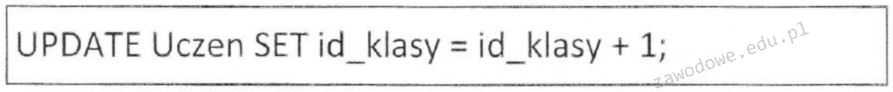

Zadanie przedstawione w ramce polecenia SQL ma na celu

W języku PHP nie można zrealizować

bool gotowe=true;

cout<<gotowe;

Jakie będzie wyjście w wyniku wykonania podanych poleceń?

Aby posortować listę uczniów według daty urodzenia w bazie danych, jakie polecenie należy zastosować?

W języku PHP funkcja trim ma za zadanie

Podczas przygotowywania grafiki do umieszczenia na stronie internetowej konieczne jest wycięcie tylko pewnego fragmentu. Jak nazywa się ta czynność?

Jaką właściwość CSS należy zastosować, aby uzyskać linie przerywaną w obramowaniu?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Jaką wartość w systemie szesnastkowym przyjmie kolor określony kodem RGB rgb(255, 128, 16)?

Które z poniższych zdań charakteryzuje grafikę wektorową?

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

W SQL prawo SELECT w poleceniu GRANT umożliwia użytkownikowi bazy danych na

Jakie technologie są konieczne do uruchomienia systemu CMS Joomla!?

W zakresie ochrony serwera bazy danych przed atakami hakerównie wlicza się

Który z poniższych sposobów na dodawanie komentarzy do kodu nie jest używany w języku PHP?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Komenda kierowana do serwera bazy danych, mająca na celu zbieranie, wyszukiwanie lub edytowanie danych w bazie, nazywana jest

Aby na stronie internetowej wyświetlić logo, którego tło jest przezroczyste, należy zastosować format

W języku HTML zdefiniowano znacznik a oraz atrybut rel nofollow.

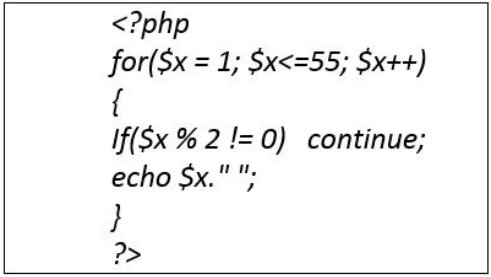

Który z poniższych kodów stanowi alternatywę dla kodu umieszczonego w ramce?

Który z poniższych sposobów na komentarz jednoliniowy jest akceptowany w języku JavaScript?

W języku SOL komenda INSERT INTO

Jakie polecenie pozwala na dodanie kolumny zadaniekompletne do tabeli zadania?

Wskaż zdanie, które jest fałszywe w odniesieniu do poniższej definicji funkcji w języku C++?

void zamien(float &x, float &y) { float tmp; tmp = x; x = y; y = tmp; }

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

Jaką funkcję pełni program debugger?

Aby uzyskać dane z formularza HTML bez ich widoczności w adresie URL, powinno się użyć

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie przypisany

| a:hover { font-weight: bold; } |

Aby przekształcić obraz w formacie PNG tak, by jego tło stało się przezroczyste, wymagane jest

Jakie źródło danych może posłużyć do stworzenia raportu?

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

W języku JavaScript zdefiniowano funkcję o nazwie liczba_max, która porównuje trzy liczby naturalne przekazane jako argumenty i zwraca największą z nich. Prawidłowa forma wywołania tej funkcji, razem z przypisaniem jej wyniku, powinna wyglądać następująco

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu