Pytanie 1

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Usługi na serwerze konfiguruje się za pomocą

Które oznaczenie zgodnie z normą ISO/IEC 11801:2002 identyfikuje skrętkę foliowaną, czyli są ekranowane folią tylko wszystkie pary żył?

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Wskaż właściwy adres hosta?

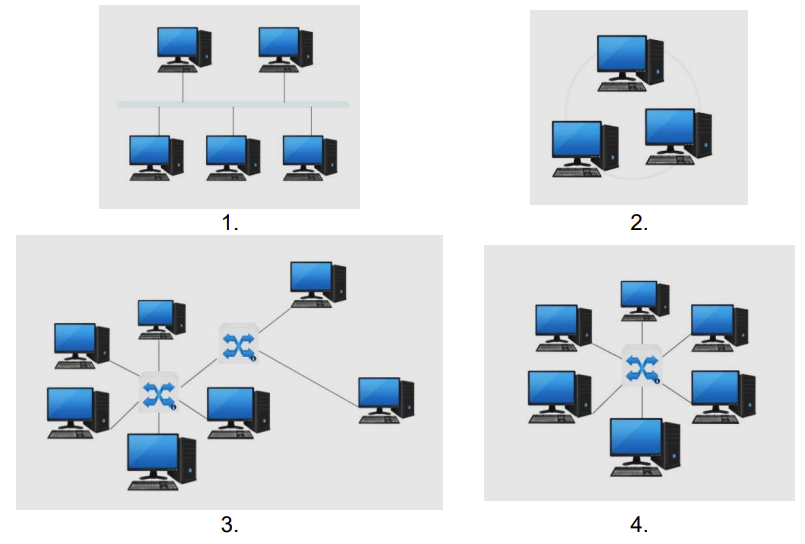

Na którym rysunku przedstawiono topologię gwiazdy?

Jakie urządzenie pozwala na podłączenie drukarki bez karty sieciowej do sieci lokalnej komputerów?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Jaki jest adres rozgłoszeniowy dla sieci 172.30.0.0/16?

Pierwsze trzy bity adresu IP w postaci binarnej mają wartość 010. Jaki to adres?

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

Symbol graficzny przedstawiony na rysunku oznacza

Aplikacja systemowa Linux, której celem jest kontrolowanie ruchu sieciowego zarówno przychodzącego, jak i wychodzącego z określonego urządzenia, to

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

Dwie stacje robocze w tej samej sieci nie mogą się nawzajem komunikować. Która z poniższych okoliczności może być prawdopodobną przyczyną tego problemu?

Administrator zauważył wzmożony ruch w sieci lokalnej i podejrzewa incydent bezpieczeństwa. Które narzędzie może pomóc w identyfikacji tego problemu?

Jakie polecenie w systemie operacyjnym Linux pozwala na przypisanie istniejącego konta użytkownika nowak do grupy technikum?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką rolę należy zainstalować na serwerze, aby umożliwić centralne zarządzanie stacjami roboczymi w sieci obsługiwanej przez Windows Serwer?

Rezultatem wykonania komendy ```arp -a 192.168.1.1``` w systemie MS Windows jest przedstawienie

Przy projektowaniu sieci LAN o wysokiej wydajności w warunkach silnych zakłóceń elektromagnetycznych, które medium transmisyjne powinno zostać wybrane?

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

W Active Directory, zbiór składający się z jednej lub wielu domen, które dzielą wspólny schemat oraz globalny katalog, określa się mianem

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Z jakiego powodu adres 192.168.100.127 nie może zostać przypisany jako adres komputera w sieci 192.168.100.0/25?

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

Który standard protokołu IEEE 802.3 powinien być użyty w środowisku z zakłóceniami elektromagnetycznymi, gdy dystans między punktem dystrybucji a punktem abonenckim wynosi 200 m?

Ruter otrzymał pakiet, który jest adresowany do komputera w innej sieci. Adres IP, który jest celem pakietu, nie znajduje się w sieci bezpośrednio podłączonej do rutera, a tablica routingu nie zawiera informacji na jego temat. Brama ostateczna nie została skonfigurowana. Jaką decyzję podejmie ruter?

Który standard technologii bezprzewodowej pozwala na osiągnięcie przepustowości większej niż 54 Mbps?

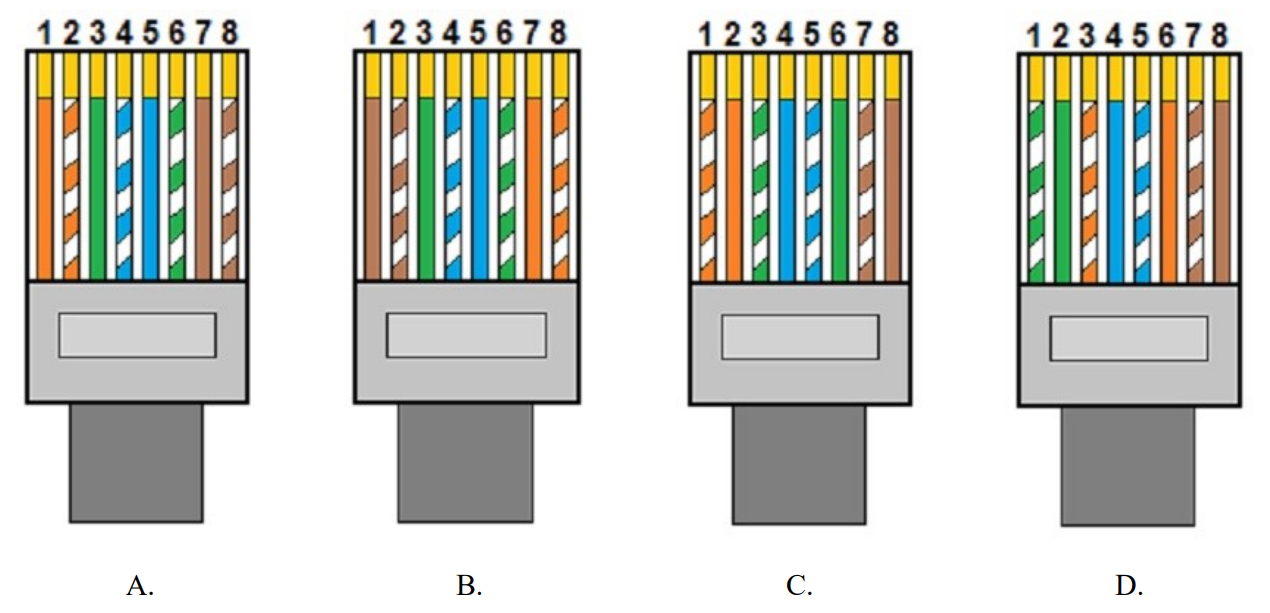

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Użycie na komputerze z systemem Windows poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwia weryfikację działania usługi w sieci

Jaki adres wskazuje, że komputer jest częścią sieci o adresie IP 192.168.10.64/26?

Jaką metodę należy zastosować, aby chronić dane przesyłane w sieci przed działaniem sniffera?