Pytanie 1

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Kod w React:

function Heading(props) { return ( <h1> {props.title} </h1> ); }

return ( <Heading title="Egzamin zawodowy" /> );

import {Component} from '@angular/core'; @Component({ selector: 'app-heading', templateUrl: './heading.component.html', styleUrls: ['./heading.component.css'] }) export class HeadingComponent { title:String = "Egzamin zawodowy"; ... }

<h1>{{title}}</h1>

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

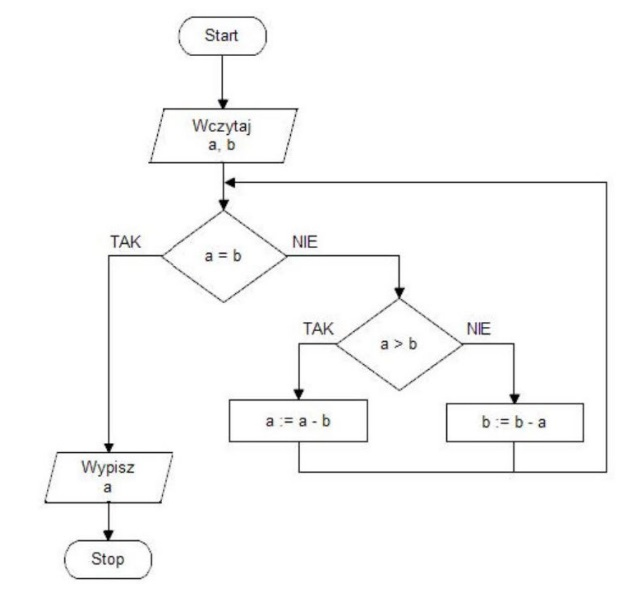

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Przedstawione w filmie działania wykorzystują narzędzie

Jaką cechą charakteryzuje się sieć asynchroniczna?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

try { int[] liczby = {1, 2, 3, 4, 5, 6}; System.out.println(liczby[index]); } catch (Exception e) { System.out.println("wystąpił błąd."); }

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Co to jest API w kontekście programowania?

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Co to jest ORM w kontekście programowania?

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Co to jest choroba związana z wykonywaniem zawodu?

Co to jest XSS (Cross-Site Scripting)?

Co to jest destructuring assignment w JavaScript?

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

for (let number = 2; number <= 20; number++) { let check = true; for (let test = 2; test < number; test++) { if (number % test === 0) { check = false; break; } } if (check) console.log(number); }

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?