Pytanie 1

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

W języku Python, jak nazywa się funkcja, która jest wykonywana automatycznie, gdy obiekt jest niszczony?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Która z poniższych metod tablicowych w JavaScript nie modyfikuje oryginalnej tablicy?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Który z poniższych opisów najlepiej definiuje kompilator?

Które narzędzie służy do zarządzania zależnościami w projekcie JavaScript?

Który z wymienionych wzorców projektowych jest najbardziej odpowiedni do uproszczenia interfejsu złożonego systemu?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Jakie jest oznaczenie normy międzynarodowej?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jaką liczbę warstw zawiera model TCP/IP?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Który z wymienionych algorytmów działających na tablicy jednowymiarowej ma złożoność obliczeniową \( O(n^2) \)?

Jakie jest przeznaczenie polecenia "git merge"?

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

| Algorytm 1 | O(n²) |

| Algorytm 2 | O(n!) |

| Algorytm 3 | O(n³) |

| Algorytm 4 | O(n) |

| Algorytm 5 | O(n²) |

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Jakie są różnice między testami funkcjonalnymi a niefunkcjonalnymi?

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzaną w tej linii?

string[] langs = {"C++", "C#", "Java", "Python"}; foreach (string i in langs) { Console.WriteLine(i); ??? }

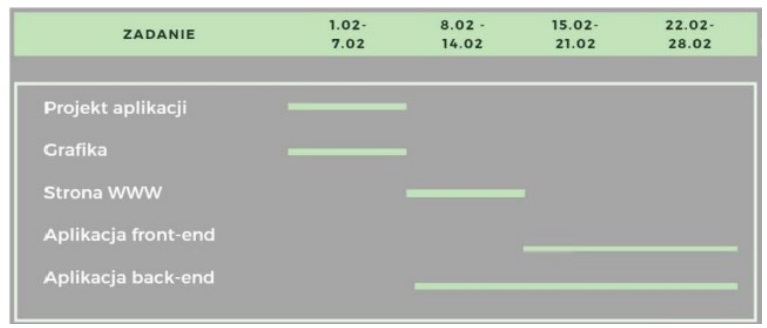

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Radio-button label ... The label can be positioned before or after the radio-button by setting the labelPosition property to 'before' or 'after'. Radio groups Radio-buttons should typically be placed inside of an <mat-radio-group> unless the DOM structure would make that impossible ... The radio-group has a value property that reflects the currently selected radio-button inside of the group. Źródło: https://material.angular.io/components/radio/overview |

Jakie funkcje realizuje polecenie "git clone"?

Wskaż typy numeryczne o stałej precyzji

Jaki jest zasadniczy cel ataku phishingowego?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Aby wykorzystać framework Django, należy pisać w języku

Co oznacza skrót CDN w kontekście aplikacji webowych?

Jakie informacje przedstawia diagram Gantta?

Czym jest klasa w programowaniu obiektowym?

Co to jest Docker?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?