Pytanie 1

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?

Jakie ma znaczenie operator "==" w języku C++?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Co to jest zasięg (scope) zmiennej w programowaniu?

Które narzędzie służy do automatyzacji procesu budowania aplikacji?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Co oznacza skrót SOLID w programowaniu obiektowym?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Co to jest WebSockets?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

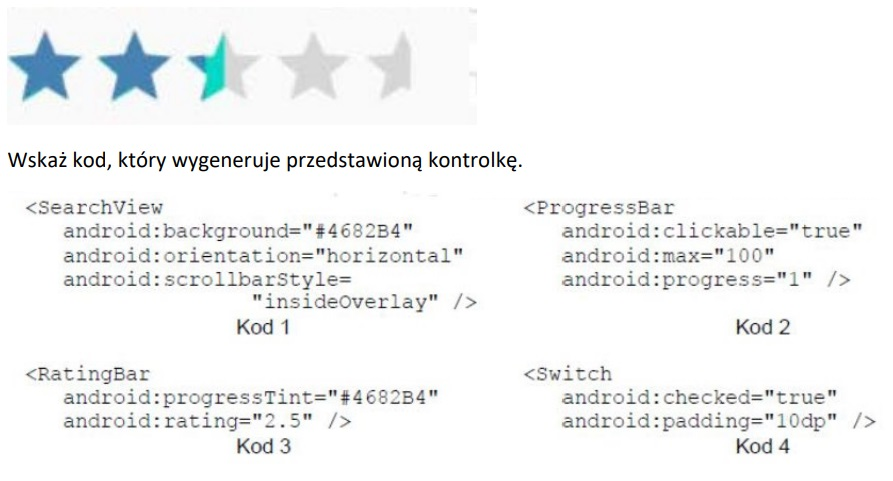

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Które z poniższych jest podstawowym rodzajem testów używanych w testowaniu jednostkowym?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

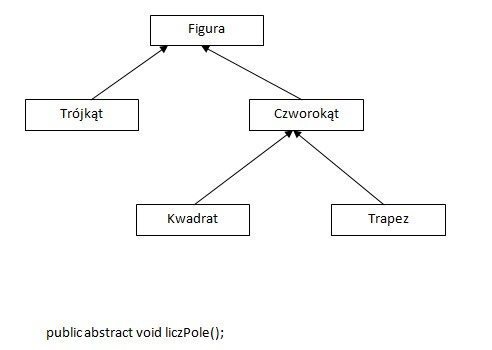

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Który z objawów może sugerować zawał serca?

Jaka będzie złożoność czasowa wyszukiwania w posortowanej tablicy przy użyciu algorytmu binarnego?

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Po uruchomieniu poniższego kodu w języku C++ na konsoli zobaczymy następujący tekst:

#include <stdio.h> int main() { int a = 5; float b = 5.12345; double w; w = a + b; printf("%s dodawania: %d + %.2f = %f", "Wynik", a, b, w); return 0; }

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Co oznacza walidacja kodu programu?

Jedną z zasad standardu WCAG 2.0 jest

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Zmienna o typie logicznym może mieć następujące wartości:

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Jakie jest podstawowe założenie normalizacji krajowej?

W którym przypadku algorytm sortowania bąbelkowego działa z optymalną wydajnością?