Pytanie 1

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

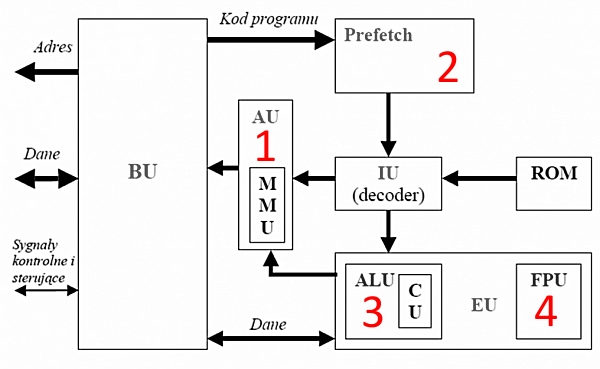

Koprocesor arytmetyczny, który pełni funkcję wykonywania obliczeń na liczbach zmiennoprzecinkowych w mikroprocesorze, został na schemacie oznaczony cyfrą

Programy antywirusowe mogą efektywnie zabezpieczać komputer. Istotne jest, aby wybrać możliwość uruchamiania aplikacji razem z komputerem oraz opcję

Adres IP 192.168.2.0/24 został podzielony na 8 podsieci. Jaką maskę należy zastosować dla tych nowych podsieci?

Funkcja systemu Windows Server, umożliwiająca zdalną instalację systemów operacyjnych na komputerach kontrolowanych przez serwer, to

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

Cienki klient (thin client) korzysta z protokołu

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

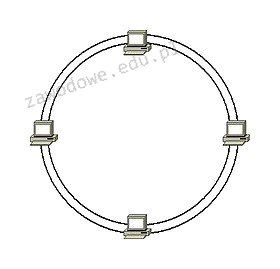

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

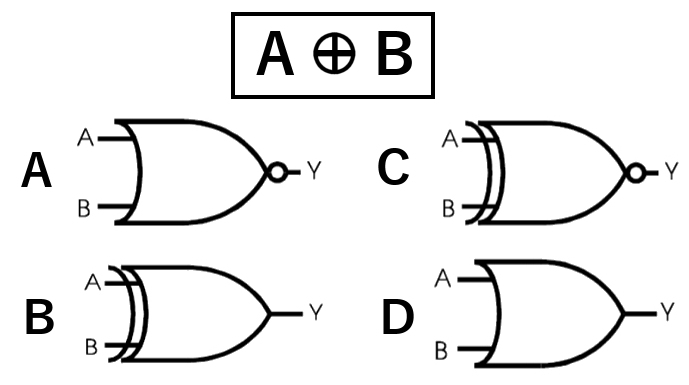

Jaką bramkę logiczną reprezentuje to wyrażenie?

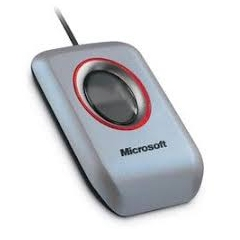

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Podczas przetwarzania pakietów danych w sieci, wartość pola TTL (ang. Time To Live) jest modyfikowana za każdym razem, gdy pakiet przechodzi przez ruter. Jaką wartość tego pola należy ustawić, aby ruter skasował pakiet?

Monolityczne jądro (kernel) występuje w którym systemie?

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Do interfejsów pracujących równolegle należy interfejs

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Wskaż nieprawidłowy sposób podziału dysków MBR na partycje?

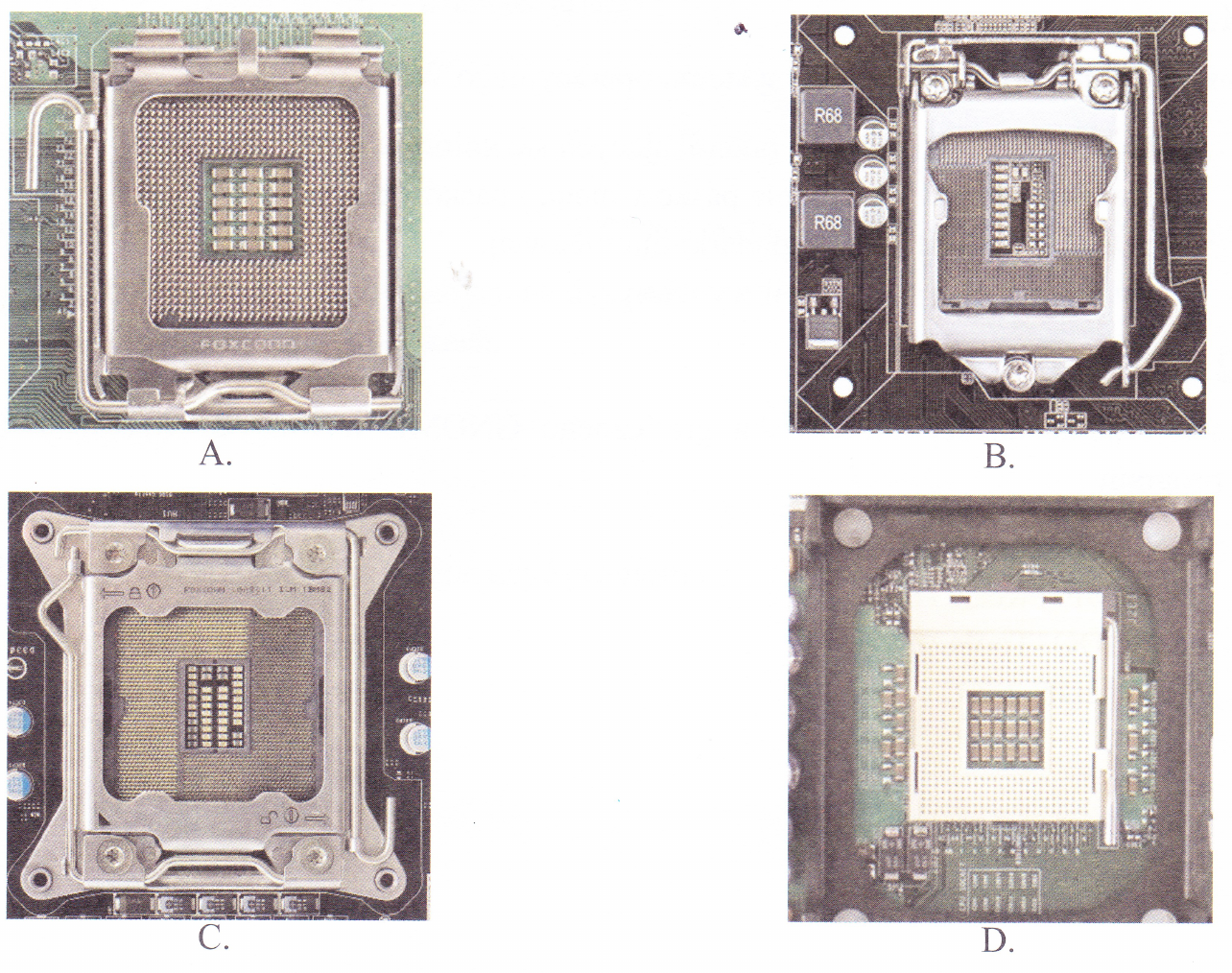

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

W systemie Linux komenda chmod pozwala na

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Aby zapewnić komputerowi otrzymanie konkretnego adresu IP od serwera DHCP, należy na serwerze ustalić

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

Najskuteczniejszym sposobem na codzienną archiwizację pojedynczego pliku o objętości 4,8 GB, na jednym komputerze bez dostępu do sieci, jest

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

Polecenie Gpresult

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Numer 22 umieszczony w adresie http://www.adres_serwera.pl:22 wskazuje na

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Podstawowym zadaniem mechanizmu Plug and Play jest

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, jakiego urządzenia należy użyć?

Protokół transportowy bez połączenia w modelu ISO/OSI to

Analiza tłumienia w kablowym systemie przesyłowym umożliwia ustalenie

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

Która usługa pozwala na zdalne zainstalowanie systemu operacyjnego?