Pytanie 1

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Jakie polecenie w systemie Linux przyzna pełne uprawnienia wszystkim użytkownikom do zasobów?

W systemie Linux istnieją takie prawa dostępu do konkretnego pliku rwxr--r--. Jakie polecenie użyjemy, aby zmienić je na rwxrwx---?

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

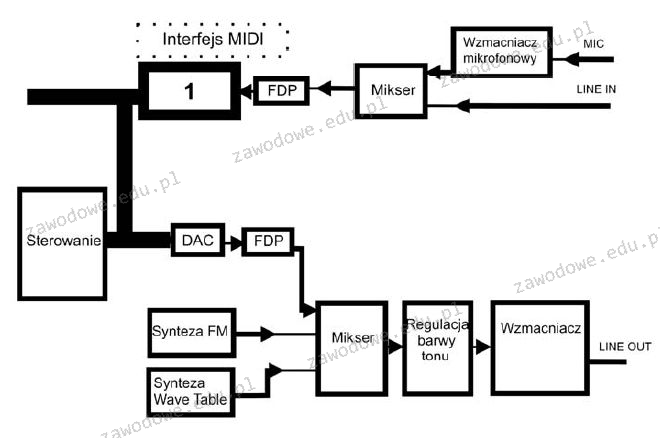

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |

Domyślny port, na którym działa usługa "Pulpit zdalny", to

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Aby zabezpieczyć system przed oprogramowaniem o zdolności do samoreplikacji, należy zainstalować

Jakie zakresy adresów IPv4 mogą być używane jako adresy prywatne w lokalnej sieci?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

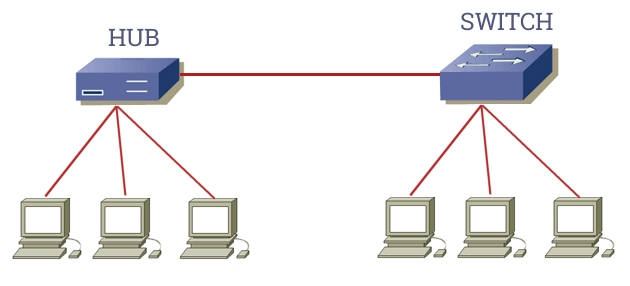

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

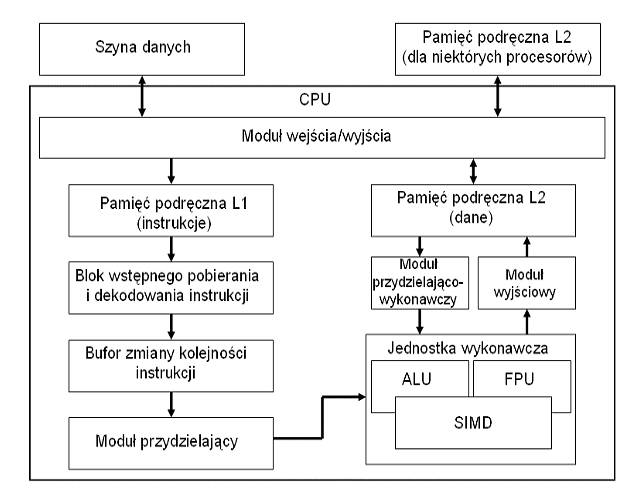

Na diagramie blokowym procesora blok funkcjonalny oznaczony jako SIMD to

Aby aktywować tryb awaryjny w systemach z rodziny Windows, w trakcie uruchamiania komputera trzeba nacisnąć klawisz

Nieprawidłowa forma zapisu liczby 778 to

Aby połączyć projektor multimedialny z komputerem, złącze, którego NIEDOZWOLONO użyć to

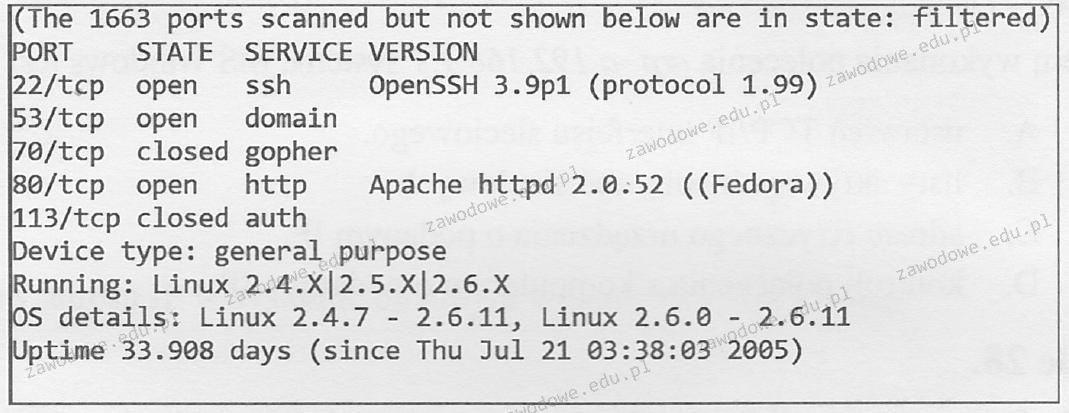

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

Które słowo należy umieścić w miejscu znaków zapytania w poniższym poleceniu, aby utworzyć konta pracowników?

for %i in (1, 2, 3, 4, 5, 6, 7, 8, 9, 10) do net ??? "pracownik%i" zaq1@WSX /add

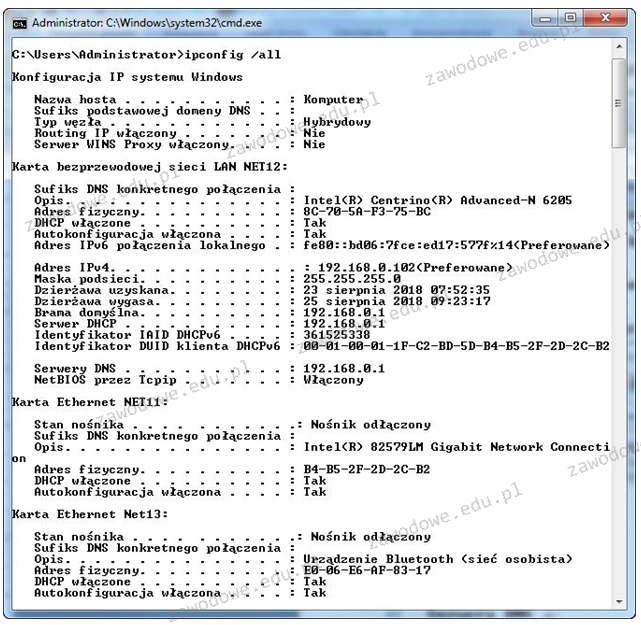

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych na komputerze, można zauważyć, że

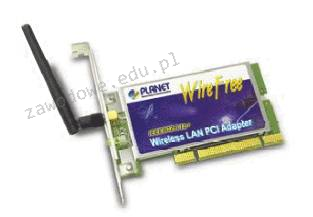

Korzystając z podanego urządzenia, możliwe jest przeprowadzenie analizy działania

Jaki protokół umożliwia nawiązywanie szyfrowanych połączeń terminalowych z zdalnym komputerem?

Który rodzaj złącza nie występuje w instalacjach światłowodowych?

Aby uzyskać największą prędkość przepływu danych w przypadku, gdy domowy ruter pracuje w paśmie częstotliwości 5 GHz, do notebooka powinno się zamontować bezprzewodową kartę sieciową pracującą w standardzie

Thunderbolt stanowi interfejs

Jaki typ zabezpieczeń w sieciach WiFi oferuje najwyższy poziom ochrony?

W jednostce ALU w akumulatorze zapisano liczbę dziesiętną 500. Jaką ona ma binarną postać?

Na przedstawionym zdjęciu widoczna jest

Wymianę uszkodzonych kondensatorów karty graficznej umożliwi

W terminalu systemu operacyjnego wykonano polecenie nslookup. Jaką informację uzyskano?

Jakie urządzenie jest używane do pomiaru napięcia w zasilaczu?

Przedstawiony na ilustracji symbol oznacza

Do usunięcia kurzu z wnętrza obudowy drukarki fotograficznej zaleca się zastosowanie

Martwy piksel, który jest defektem w monitorach LCD, to punkt, który ciągle ma ten sam kolor

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Dostosowywanie parametrów TCP/IP hosta w oparciu o adres MAC karty sieciowej to funkcjonalność jakiego protokołu?

Wskaż interfejsy płyty głównej widoczne na rysunku.

Jaki procesor powinien być zastosowany podczas składania komputera stacjonarnego opartego na płycie głównej Asus M5A78L-M/USB3 AMD760G socket AM3+?

Korzystając z programu Cipher, użytkownik systemu Windows ma możliwość