Pytanie 1

Które z poniższych stwierdzeń na temat klucza głównego jest prawdziwe?

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych stwierdzeń na temat klucza głównego jest prawdziwe?

W przedstawionym kodzie PHP w miejscu kropek powinno znajdować się polecenie

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

To pytanie jest dostępne tylko dla zalogowanych użytkowników. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby wyciszyć dźwięk w filmie odtwarzanym w przeglądarce, do podanej definicji znacznika <video> powinien zostać dodany atrybut <video> <source src="film.mp4" type="video/mp4"> </video>

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

Działaniem podanego kodu PHP będzie wypełnienie tablicy

$tab = array(); for ($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x) { if ($x < 0) { echo "$x "; } }

Funkcji session_start() w PHP należy używać podczas realizacji

Jakie słowo kluczowe wykorzystuje się do deklaracji zmiennej w języku JavaScript?

Prezentowany blok kodu ilustruje proces

W sklepie z farbami obowiązuje określony sposób obliczania kosztu farby: dla koloru niebieskiego i zielonego przy pojemności 2 litry cena farby wynosi cena bazowa + 20%. Wyrażenie logiczne w języku JavaScript, które weryfikuje tę zasadę, ma formę

Do czego można wykorzystać program FileZilla?

Przedstawiony fragment kodu PHP ma za zadanie umieścić dane znajdujące się w zmiennych $a, $b, $c w bazie danych, w tabeli dane. Tabela dane zawiera cztery pola, z czego pierwsze to autoinkrementowany klucz główny. Które z poleceń powinno być przypisane do zmiennej $zapytanie?

<?php ... $zapytanie = "..."; mysqli_query($db, $zapytanie); ... ?>

Aby uzyskać dane dotyczące środowiska, w którym działa serwer obsługujący PHP, należy użyć funkcji

Jakiego znacznika w języku HTML nie można użyć do wstawienia grafiki dynamicznej na stronę?

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

Jakie wyniki zostaną wyświetlone po wykonaniu podanej w ramce kwerendy SQL SELECT na tabeli pracownicy, która zawiera rekordy?

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

SELECT SUM(pensja) FROM pracownicy WHERE pensja > 4000;

Wykonanie poniższej kwerendy SQL doprowadzi do usunięcia

Które wyrażenie należy wstawić w miejsce ??? w pętli zapisanej w języku C++, aby zostały wyświetlone jedynie elementy tablicy tab

int tab[6];

for (int i = 0; ???; i++)

cout << tab[i];

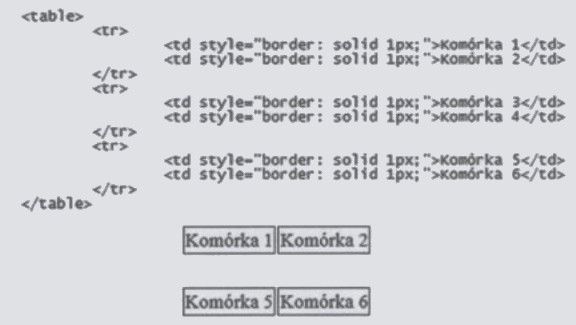

Zaprezentowano kod tabeli o wymiarach 3x2. Jaką zmianę wprowadzić w jej drugim wierszu, aby tabela była zgodna z obrazkiem ukazującym niewidoczny wiersz?

W programowaniu tylko jedna zmienna z wbudowanego typu może przyjmować zaledwie dwie wartości. Jakie to jest?

Jakie kodowanie w języku HTML pozwala na sformatowanie paragrafu dla tekstu

Tekst może być zaznaczony albo istotny dla autora

W ramce przedstawiono właściwości pliku graficznego:

| Wymiary: | 4272 x 2848px |

| Rozdzielczość: | 72 dpi |

| Format: | JPG |

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

Funkcją w PHP, która służy do tworzenia ciasteczek, jest

Narzędzie zaprezentowane na ilustracji służy do

Pokazane pole input pozwala na

<input type = "checkbox" name = "text1" value = "text2">

Do zachowań moralnych w środowisku pracy można zaliczyć

W języku JavaScript zapisano funkcję. Co ona ma za zadanie.

| function fun1(f) { if (f < 0) f = f * (-1); return f } |

Jakie polecenie powinno być zastosowane, aby tekst TEKST był widoczny w kolorze czarnym w oknie przeglądarki internetowej?

Jaką wartość wyświetli się po uruchomieniu poniższego kodu JavaScript? ```javascript document.write(Math.round(4.51) + Math.pow(2, 3)); ```

W SQL, aby dokonać zmiany w strukturze tabeli, na przykład dodać lub usunąć kolumnę, powinno się użyć polecenia

Przedstawiony błąd, który pojawił się podczas interpretacji kodu PHP, może być spowodowany

| Notice: Trying to access array offset on value of type null in C:\xampp\htdocs\1\biuro.php on line 38 |

Jaką cechę posiada format PNG?

Typ zmiennych int odnosi się do wartości liczbowych

Kolor zapisany w systemie RGB, o wartościach rgb(255,128,16), jaki będzie miał odpowiednik w kodzie szesnastkowym?

Lokalny System Zarządzania Bazą Danych (SZBD) oferuje bazę danych

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

W języku PHP, aby nawiązać połączenie z bazą danych MySQL za pomocą biblioteki mysqli, wykorzystując podany kod, w miejscu parametru 'c' powinno się wpisać

| $a = new mysqli('b', 'c', 'd', 'e') |