Pytanie 1

Wbudowanym w pakiet XAMPP narzędziem służącym do zarządzania bazą danych jest

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Wbudowanym w pakiet XAMPP narzędziem służącym do zarządzania bazą danych jest

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku postanowiono zwiększyć wynagrodzenie wszystkim pracownikom o 100 zł. Jak powinno wyglądać to w aktualizacji bazy danych?

Aby określić styl czcionki w CSS, należy zastosować właściwość

Aby ułatwić dodawanie oraz modyfikowanie danych w tabeli, konieczne jest zdefiniowanie

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

W SQL, aby w tabeli Towar dodać kolumnę rozmiar typu znakowego z maksymalną długością 20 znaków, jakie polecenie należy wykonać?

Po wykonaniu poniższego kodu JavaScript, co będzie przechowywać zmienna str2?

| var str1 = "JavaScript"; var str2 = str1.substring(2,6); |

Atrybut value w formularzu XHTML

Z tabeli mieszkańcy należy uzyskać unikalne nazwy miejscowości, do czego konieczne jest użycie wyrażenia SQL z klauzulą

Zawartość kodu w języku HTML umieszczona w ramce ilustruje zestaw

| <ol> <li>Pierwszy</li> <li>Drugi</li> <li>Trzeci</li> </ol> |

W bazie danych dotyczącej pojazdów pole kolor w tabeli samochody może mieć wartości jedynie z definicji lakier. Aby nawiązać relację między tabelami samochody a lakier, należy użyć kwerendy

Jak można w języku CSS ustawić kolor czerwony dla tekstu?

Jakie z poniższych warunków logicznych w języku C weryfikuje, czy zmienna o nazwie zm1 znajduje się w zakresie 6, 203>?

Aby umieścić plik wideo na stronie internetowej z widocznymi przyciskami sterującymi oraz zapętlonym odtwarzaniem, należy w znaczniku <video> użyć atrybutów

Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

| Ogólne | |

|---|---|

| Rozmiar pola | 255 |

| Format | |

| Maska wprowadzania | |

| Tytuł | |

| Wartość domyślna | |

| Reguła spr. poprawności | |

| Tekst reguły spr. poprawności | |

| Wymagane | Nie |

| Zerowa dł. dozwolona | Tak |

| Indeksowane | Nie |

| Kompresja Unicode | Tak |

| Tryb IME | Bez formantu |

| Tryb zdania edytora IME | Brak |

| Tagi inteligentne |

Która z podanych funkcji napisanych w PHP oblicza sumę połowy a oraz połowy b?

Baza danych zawiera tabelę uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL powinno być użyte, aby wyświetlić imiona i nazwiska uczniów, których nazwiska zaczynają się na literę M?

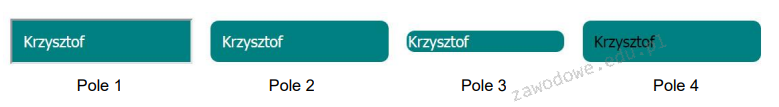

Które z pól edycyjnych zostało wystylizowane według poniższego wzoru, zakładając, że pozostałe atrybuty pola mają wartości domyślne, a użytkownik wpisał imię Krzysztof w przeglądarce?

input { padding: 10px; background-color: Teal; color: white; border: none; border-radius: 7px; }

Zapis w CSS `h2 {background-color: green;}` spowoduje, że kolor zielony będzie dotyczył

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Jakie dane zostaną wyświetlone po wykonaniu podanych poleceń?

bool gotowe = true; cout << gotowe;

Klucz obcy w tabeli jest używany w celu

W systemie MySQL należy użyć polecenia REVOKE, aby odebrać użytkownikowi anna możliwość wprowadzania zmian tylko w definicji struktury bazy danych. Odpowiednie polecenie do zrealizowania tej operacji ma formę

W relacyjnych bazach danych dane zapisywane są w

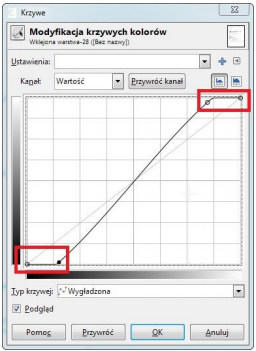

W programie do edytowania grafiki rastrowej zmieniono krzywe kolorów w sposób zaznaczony ramką na pokazanym obrazie. Jakie jest to działanie?

Która komenda pozwala na przesłanie tekstu do przeglądarki?

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Który z elementów jest opcjonalny w kodzie HTML5 i jego pominięcie nie spowoduje wygenerowania błędu lub ostrzeżenia walidatora HTML?

Określ rezultat działania podanego kodu PHP, przy założeniu, że zmienna tab jest tablicą.

$tab = explode(",", "jelenie,sarny,dziki,lisy,borsuki");

echo $tab[1]." ".$tab[2];

Język HTML posiada nagłówki, które służą do tworzenia hierarchii treści. Nagłówki te występują tylko w zakresie

Utworzono bazę danych zawierającą tabelę podzespoły, która składa się z pól: model, producent, typ, cena. Aby uzyskać listę wszystkich modeli pamięci RAM od firmy Kingston uporządkowaną według ceny, zaczynając od najniższej, należy wykorzystać zapytanie:

Jakiego zdarzenia należy użyć, aby funkcja JavaScript była uruchamiana za każdym razem, gdy użytkownik wprowadzi jakikolwiek znak w polu edycji?

Aby zobaczyć rezultaty działania skryptu napisanego w PHP, który jest częścią strony internetowej, musi on być

W języku JavaScript należy uzyskać dostęp do elementu w pierwszym akapicie podanego kodu HTML. Jak można to zrobić za pomocą funkcji

| <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> ... |

W języku SQL, aby wstawić wiersz danych do tabeli w bazie danych, należy zastosować polecenie

Aby przywrócić uszkodzoną tabelę w MySQL, jakie polecenie należy wykonać?

Zestaw atrybutów relacji, który w minimalny sposób identyfikuje każdy rekord tej relacji, posiadając wartości unikalne oraz niepuste, określamy mianem klucza

Organizacja społeczna, która skupia pracowników i ma na celu nadzorowanie warunków pracy oraz ochronę ich praw i interesów zawodowych, to