Pytanie 1

Magistrala PCI-Express wykorzystuje do transmisji danych metodę komunikacji

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Magistrala PCI-Express wykorzystuje do transmisji danych metodę komunikacji

W układzie SI jednostką, która mierzy napięcie, jest

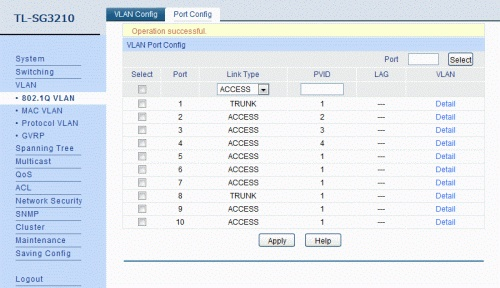

Na ilustracji przedstawiono konfigurację przełącznika z utworzonymi sieciami VLAN. Którymi portami można przesyłać oznaczone ramki z różnych sieci VLAN?

Jakie cechy posiadają procesory CISC?

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

Złocenie styków złącz HDMI ma na celu

Liczba heksadecymalna 1E2F(16) w systemie oktalnym jest przedstawiana jako

Co nie ma wpływu na utratę danych z dysku HDD?

Ile bitów zawiera adres MAC karty sieciowej?

Adres IP lokalnej podsieci komputerowej to 172.16.10.0/24. Komputer1 posiada adres IP 172.16.0.10, komputer2 - 172.16.10.100, a komputer3 - 172.16.255.20. Który z wymienionych komputerów należy do tej podsieci?

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

Możliwość odzyskania listy kontaktów z telefonu komórkowego działającego na systemie Android występuje, gdy użytkownik wcześniej przeprowadził synchronizację danych urządzenia z Google Drive przy użyciu

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Pełna maska podsieci z prefiksem /25 to

Który z komponentów NIE JEST zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1x PCI-Ex16, 2x PCI-Ex1, 4x SATA III, 2x DDR4- max 32 GB, 1x D-SUB, 1x DVI-D, ATX?

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi przedstawione na rysunku. Przy konfiguracji połączenia z siecią Z1 musi określić dla tej sieci

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Podczas pracy dysk twardy wydaje stukanie, a uruchamianie systemu oraz odczyt danych są znacznie spowolnione. W celu naprawienia tej awarii, po wykonaniu kopii zapasowej danych na zewnętrznym nośniku należy

W systemie Linux zarządzanie parametrami transmisji w sieciach bezprzewodowych jest możliwe dzięki

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji

W systemie Linux komenda tty pozwala na

W systemie Windows przy użyciu polecenia assoc można

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

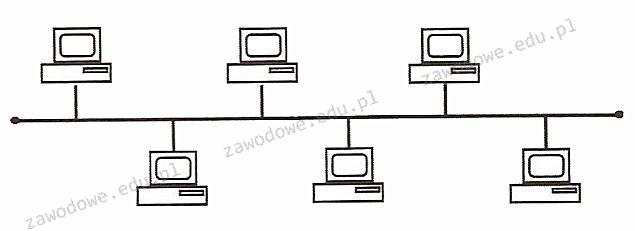

Na ilustracji ukazano sieć o układzie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

Który z podanych adresów IP v.4 należy do klasy C?

Jednym z czynników, dla których zapis na dysku SSD jest szybszy niż na dysku HDD, jest

Jaki zapis w systemie binarnym odpowiada liczbie 111 w systemie dziesiętnym?

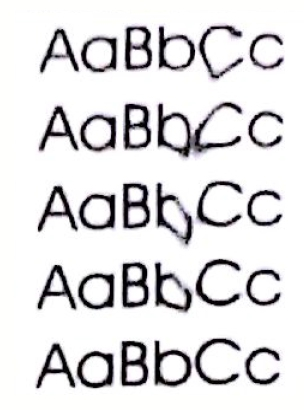

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

Instalacja systemów Linux oraz Windows 7 przebiegła bez żadnych problemów. Systemy zainstalowały się poprawnie z domyślnymi ustawieniami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Który z wymienionych komponentów jest częścią mechanizmu drukarki igłowej?

W systemach operacyjnych Windows system plików pozwala na ograniczenie dostępu użytkowników do określonych katalogów, plików czy dysków

Najbardziej prawdopodobnym powodem niskiej jakości druku z drukarki laserowej, objawiającym się widocznym rozmazywaniem tonera, jest

Aby użytkownik laptopa z systemem Windows 7 lub nowszym mógł korzystać z drukarki przez sieć WiFi, musi zainstalować drukarkę na porcie