Pytanie 1

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Który z algorytmów wykorzystuje protokół OSPF do obliczenia najkrótszej ścieżki do docelowej sieci?

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

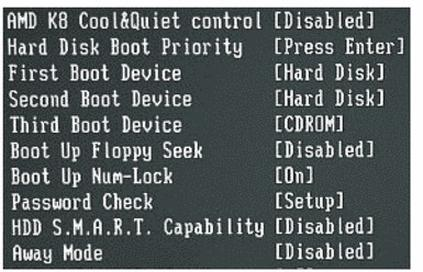

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Gdy podczas instalacji sterownika do drukarki sieciowej odpowiedni model nie występuje na liście kreatora dodawania sprzętu, co należy zrobić?

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Co oznacza skrót SSH w kontekście protokołów?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

W przypadku wystąpienia fizycznego uszkodzenia połączenia między routerami stosującymi ruting statyczny, co powinien zrobić administrator?

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

W protokole IPv4 adres 162.1.123.0 zalicza się do

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

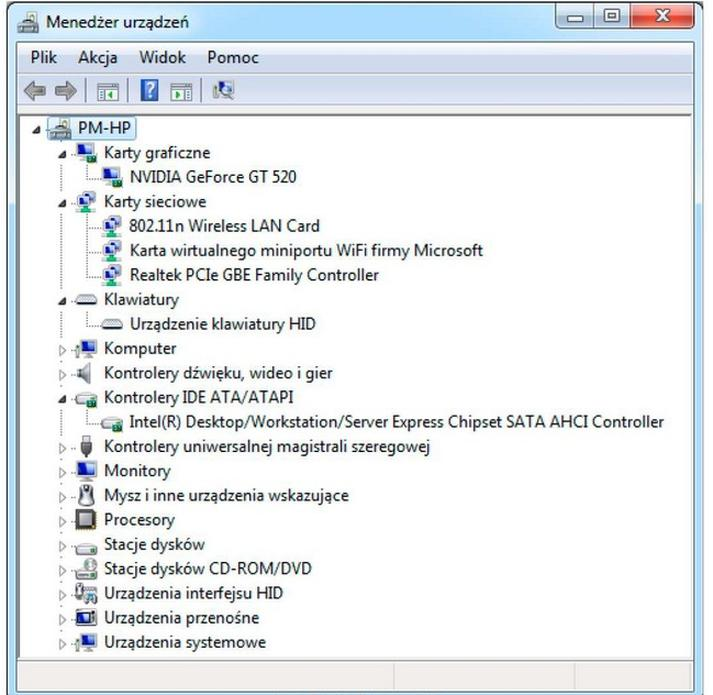

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Jakiego działania nie realizują programowe analizatory sieciowe?

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Którego z urządzeń dotyczy dokumentacja techniczna?

| Parametr | Opis |

|---|---|

| Technologia pracy | HSPA+, HSUPA, HSDPA, UMTS, EDGE, GPRS, GSM |

| Szybkość transmisji | do 28,8 Mbps do użytkownika do 5,76 Mbps od użytkownika |

| Wspierane systemy operacyjne | Windows 2000, XP, Vista, Windows 7, Mac OS |

| Wymiary | 84 mm x 27 mm x 12 mm |

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?