Pytanie 1

Symbol umieszczony na tabliczce znamionowej urządzenia jest oznaczeniem

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Symbol umieszczony na tabliczce znamionowej urządzenia jest oznaczeniem

Najnowsze wirusy wykorzystują luki w oprogramowaniu przeglądarek internetowych. Która z przeglądarek jest w tym kontekście najbardziej ryzykowna? (uwaga: odpowiedź w tym pytaniu może być już nieaktualna)

Wskaż nośnik, który w sieciach komputerowych oferuje najszybsze przesyłanie danych?

Jeżeli mysz ma rozdzielczość 200 dpi, a monitor w rozdzielczości Full HD, to aby przesunąć kursor wzdłuż ekranu, należy przemieścić mysz o

Jakie polecenie w systemie Linux przyzna uprawnienia do zapisu dla wszystkich plików w /usr/share dla wszystkich użytkowników, nie zmieniając innych uprawnień?

Podstawowym warunkiem archiwizacji danych jest

Zgodnie z aktualnymi normami dotyczącymi organizacji pracy przy komputerze

W systemie Windows, aby przekształcić system plików FAT32 do NTFS, należy zastosować komendę

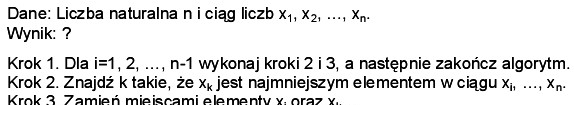

Jaki algorytm przedstawiono poniżej?

| Dane: Liczba naturalna n i ciąg liczb x1, x2, ..., xn. |

| Wynik: ? |

| Krok 1. Dla i=1, 2, ..., n-1 wykonaj kroki 2 i 3, a następnie zakończ algorytm. |

| Krok 2. Znajdź k takie, że xk jest najmniejszym elementem w ciągu xi, ..., xn. |

| Krok 3. Zamień miejscami elementy xi oraz xk. |

Co należy zrobić przed rozpoczęciem wymiany dysku twardego w komputerze?

Minimalna odległość pomiędzy sąsiednimi monitorami powinna wynosić 0,6 m, a między pracownikiem a tyłem obok stojącego monitora przynajmniej

Programowanie w językach wysokiego poziomu wiąże się z częstym podejmowaniem wielu decyzji. W związku z tym w programie źródłowym języka Pascal należy zastosować instrukcję

Jaką kartę przedstawia poniższy rysunek?

Jakiego typu połączenie z Internetem można udostępniać w sieci lokalnej?

Która z wymienionych funkcji Turbo Pascala generuje nowy plik powiązany z "zmienną-plikową" i umożliwia zapis danych w tym pliku?

Numer 10100 zapisany jest w systemie

W jakich sytuacjach wykorzystuje się technikę rozwiązywania problemów dziel i zwyciężaj?

Jakie jest równoważne przedstawienie 232 bajtów?

Atak informatyczny realizowany jednocześnie z wielu urządzeń w sieci, mający na celu zablokowanie działania systemu komputerowego poprzez zajęcie wszystkich dostępnych zasobów, określany jest mianem

Programem niedostosowanym do analizy komponentów komputera jest

Przekazywanie argumentów do funkcji poprzez tzw. referencję umożliwia tej funkcji

Jakie z wymienionych opcji nie jest cyfrowym interfejsem?

Procedura POST (Power-On SelfTest), uruchamiana przez BIOS komputera, jest odpowiedzialna za

Złącze AGP jest przeznaczone do łączenia

Jakie są różnice pomiędzy komendą ps a komendą top w systemie Linux?

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Liczba (AB)16, gdy zostanie przeliczona na system dziesiętny, wynosi

W przedsiębiorstwie trzeba było zreperować 5 komputerów oraz serwer. Czas naprawy każdego z komputerów wynosił 1,5 godziny, a serwera 2,5 godziny. Koszt usługi to 100,00 zł za roboczogodzinę plus VAT 23%. Jaka będzie całkowita kwota do zapłaty za tę usługę?

Aby podłączyć projektor multimedialny do komputera, nie można zastosować złącza

Brak odpowiedzi na to pytanie.

W modelu ISO/OSI, w której warstwie przede wszystkim działają przełączniki?

Brak odpowiedzi na to pytanie.

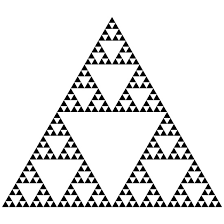

Na rysunku przedstawiono

Brak odpowiedzi na to pytanie.

Program tar pozwala na

Brak odpowiedzi na to pytanie.

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Brak odpowiedzi na to pytanie.

Program VirtualPC, dostępny do pobrania na stronie Microsoftu (http://www.microsoft.com/downloads/), jest przeznaczony do wykorzystywania

Brak odpowiedzi na to pytanie.

Model ISO-OSI jest koncepcją dla interakcji systemów otwartych. Kluczowym elementem tego modelu jest segmentacja tych systemów na warstwy. Ile jest tych warstw?

Brak odpowiedzi na to pytanie.

Plik zajmuje przestrzeń 2 KiB, co oznacza

Brak odpowiedzi na to pytanie.

W kodzie napisanym w języku C lub Pascal używa się wcięć, dodatkowych spacji oraz komentarzy. Jakie jest główne zastosowanie tych praktyk?

Brak odpowiedzi na to pytanie.

Czy w programie można generować niezależne animacje dla różnych slajdów?

Brak odpowiedzi na to pytanie.

Jakie działania podejmuje się w celu ochrony przed porażeniem prądem elektrycznym w przypadku dotyku pośredniego?

Brak odpowiedzi na to pytanie.

Co to jest Active Directory w systemach MS Windows Server 2000 i MS Windows Server 2003?

Brak odpowiedzi na to pytanie.