Pytanie 1

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

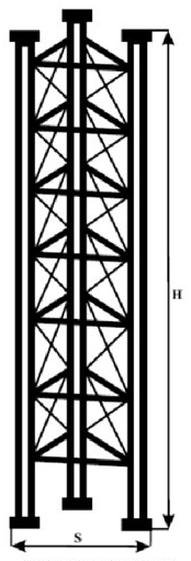

Na rysunku pokazano element konstrukcji stosowany do budowy masztów telekomunikacyjnych

Zmierzone amplitudy sygnału okresowego o stałej częstotliwości na początku oraz na końcu toru transmisyjnego wyniosły odpowiednio U1=100 mV i U2=10 mV. Jakie tłumienie charakteryzuje ten tor dla danej częstotliwości?

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

Jak działa macierz RAID1 wykorzystana w serwerze?

Jak nazywa się metoda modulacji, w której nadajnik wykonuje próbki sygnału i następnie koduje różnicę między rzeczywistą próbką a przewidywaną?

Listy kontrolne w ruterach stanowią narzędzie

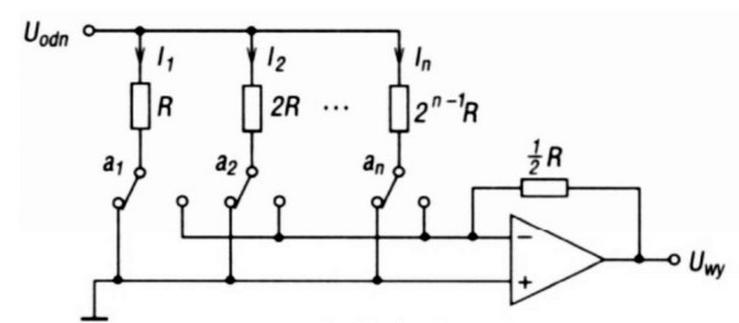

Na rysunku przedstawiono schemat przetwornika

Jakie parametry jednostkowe długiej linii bezstratnej mają wartość równą 0?

W której ramce oraz w której szczelinie przesyłany jest sygnał synchronizacji (fazowania) wieloramki w systemie PCM 30/32?

Podniesienie słuchawki telefonu przed wyborem numeru skutkuje wygenerowaniem w centrali sygnału ciągłego o częstotliwości

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

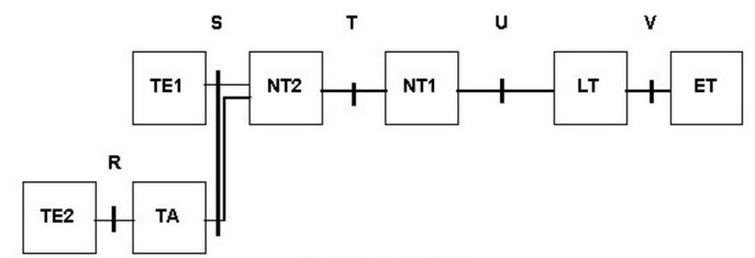

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Oblicz codzienny koszt zużycia energii elektrycznej przez komputer, który działa przez 4 godziny w ciągu dnia. Moc, którą pobiera zestaw, wynosi 0,5 kW. Cena za 1 kWh to 0,15 zł?

Norma IEEE 802.11 odnosi się do sieci

Aby obliczyć przepływność binarną systemu plezjochronicznego E1, należy

Orientacja elektrycznego wektora fali radiowej w stosunku do powierzchni ziemi, wynikająca z konstrukcji anteny oraz jej sposobu ustawienia, zwana jest

Demodulacja to proces odzyskiwania sygnału

Który rodzaj adresowania jest obecny w protokole IPv4, ale nie występuje w IPv6?

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

Wskaź przyrząd, który powinien być zastosowany do pomiaru rezystancji pętli pary kablowej?

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

W telefonie komórkowym funkcję eliminacji dźwięków przechodzących z mikrofonu do słuchawki pełni

W systemie Windows 7, aby odinstalować aplikację lub zmienić jej ustawienia przez dodanie lub usunięcie wybranych opcji, należy otworzyć okno

Jaka jest prędkość przesyłu danych kanału D w systemie PRA dla sieci ISDN?

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Jakiej nazwy używa się do określenia pliku wsadowego?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Który z poniższych protokołów pozwala na ustanawianie bezpiecznych połączeń?

Jakie medium transmisyjne powinno być użyte w pomieszczeniach, gdzie występują silne zakłócenia elektromagnetyczne?

Co oznacza skrót SSH w kontekście protokołów?

Wskaź na kluczową właściwość protokołów trasowania, które stosują algorytm wektora odległości (ang. distance-vector)?

Technik instaluje wewnętrzny system telefoniczny w małej firmie. Urządzenia telefoniczne powinien podłączyć do zacisków centrali abonenckiej oznaczonych

Rysunek przedstawia kartę interfejsu rutera posiadającą porty

Czym jest usługa CLIR, dostarczana przez operatorów telekomunikacyjnych?

Jak nazywa się interfejs między systemem operacyjnym a oprogramowaniem firmware, który oznaczany jest skrótem?