Pytanie 1

Główna rola serwera FTP polega na

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Główna rola serwera FTP polega na

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

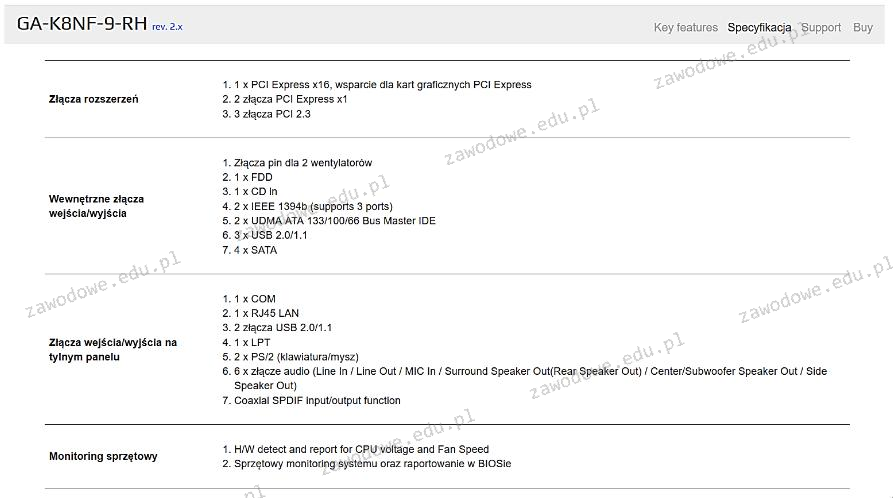

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

Który z parametrów w poleceniu ipconfig w systemie Windows służy do odnawiania konfiguracji adresów IP?

Brak odpowiedzi na to pytanie.

Zamontowany w notebooku trackpoint jest urządzeniem wejściowym reagującym na

Brak odpowiedzi na to pytanie.

Kontrola pasma (ang. bandwidth control) w switchu to funkcjonalność

Brak odpowiedzi na to pytanie.

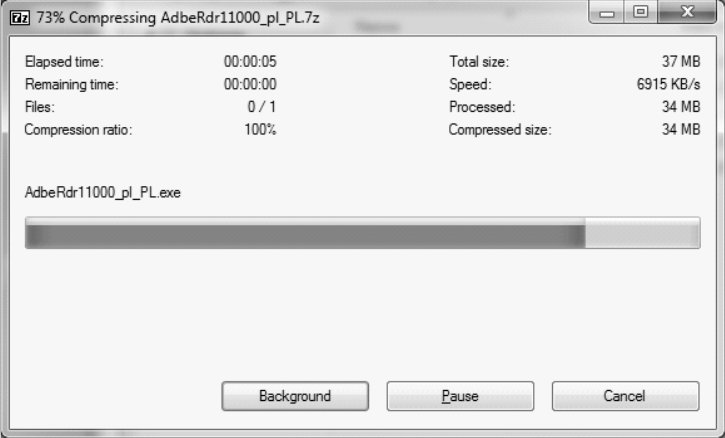

Na dołączonym obrazku ukazano proces

Brak odpowiedzi na to pytanie.

Który z protokołów funkcjonuje w warstwie aplikacji modelu ISO/OSI, umożliwiając wymianę informacji kontrolnych między urządzeniami sieciowymi?

Brak odpowiedzi na to pytanie.

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

Brak odpowiedzi na to pytanie.

W systemie Windows harmonogram zadań umożliwia przypisanie

Brak odpowiedzi na to pytanie.

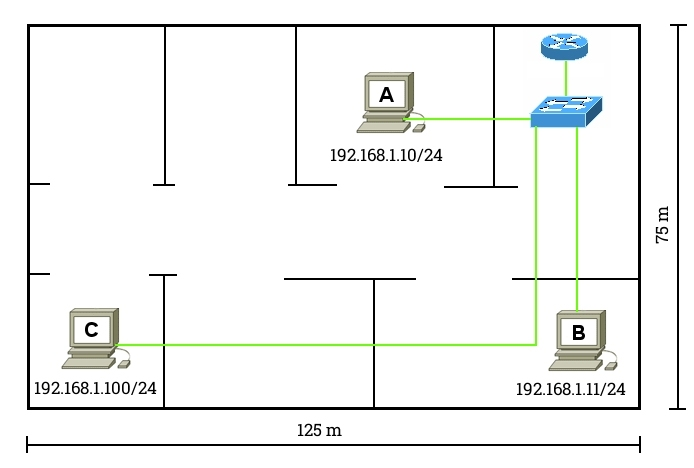

Na ilustracji przedstawiono sieć komputerową w danej topologii

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Brak odpowiedzi na to pytanie.

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Brak odpowiedzi na to pytanie.

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

Brak odpowiedzi na to pytanie.

Który protokół umożliwia rozproszoną wymianę i ściąganie plików?

Brak odpowiedzi na to pytanie.

Bęben działający na zasadzie reakcji fotochemicznych jest wykorzystywany w drukarkach

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

Brak odpowiedzi na to pytanie.

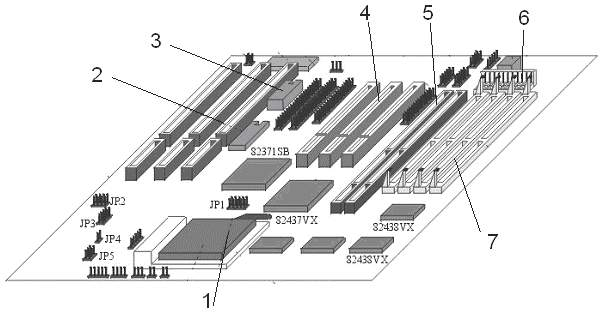

Na schemacie płyty głównej port PCI oznaczony jest numerem

Brak odpowiedzi na to pytanie.

Jak należy ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie łączyć się z dwiema różnymi sieciami lokalnymi posiadającymi odrębne adresy IP?

Brak odpowiedzi na to pytanie.

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

Brak odpowiedzi na to pytanie.

Jaki rodzaj routingu jest najbardziej odpowiedni w dużych, szybko zmieniających się sieciach?

Brak odpowiedzi na to pytanie.

Aby osiągnąć przepustowość wynoszącą 4 GB/s w obie strony, konieczne jest zainstalowanie w komputerze karty graficznej korzystającej z interfejsu

Brak odpowiedzi na to pytanie.

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Brak odpowiedzi na to pytanie.

Która z licencji umożliwia korzystanie przez każdego użytkownika z programu bez ograniczeń wynikających z autorskich praw majątkowych?

Brak odpowiedzi na to pytanie.

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Jakie procesory można wykorzystać w zestawie komputerowym z płytą główną wyposażoną w gniazdo procesora typu Socket AM3?

Brak odpowiedzi na to pytanie.

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Brak odpowiedzi na to pytanie.

Funkcja "Mostek sieciowy" w Windows XP Professional umożliwia łączenie różnych

Brak odpowiedzi na to pytanie.

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Brak odpowiedzi na to pytanie.

Który z podanych adresów IP należy do klasy A?

Brak odpowiedzi na to pytanie.

Jaki adres IPv6 jest stosowany jako adres link-local w procesie autokonfiguracji urządzeń?

Brak odpowiedzi na to pytanie.

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows pozwala na zmianę zarówno nazwy pliku, jak i jego lokalizacji?

Brak odpowiedzi na to pytanie.

Co robi polecenie Gpresult?

Brak odpowiedzi na to pytanie.

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Brak odpowiedzi na to pytanie.

Jaka będzie suma liczb binarnych 1010 oraz 111, gdy przeliczymy ją na system dziesiętny?

Brak odpowiedzi na to pytanie.

Jaki instrument służy do określania długości oraz tłumienności kabli miedzianych?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Aby komputery mogły udostępniać swoje zasoby w sieci, muszą mieć przypisane różne

Brak odpowiedzi na to pytanie.

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

Brak odpowiedzi na to pytanie.