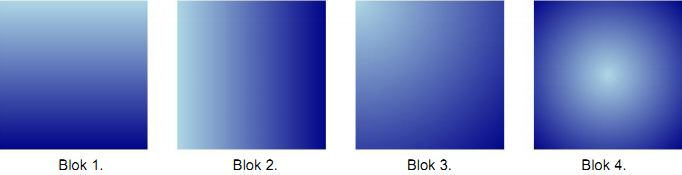

Pytanie 1

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

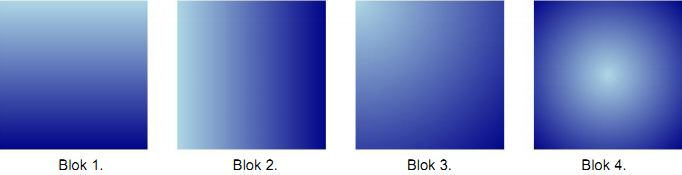

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

W języku SQL wydano polecenie

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';Jednak operacja ta zakończyła się niepowodzeniem z powodu błędu: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną tego problemu bazy danych może być:

Jakim poleceniem można zobaczyć konfigurację serwera PHP, zawierającą między innymi: wersję PHP, system operacyjny serwera oraz wartości przedefiniowanych zmiennych?

<?php $dane = fread(fopen("plik.txt", "r"), filesize("plik.txt")); ?>Przedstawiony kod zapisany w języku PHP ma za zadanie

Testy aplikacji webowej, których celem jest ocena wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, określane są mianem testów

Kiedy należy użyć kwerendy SELECT DISTINCT, aby wybrać rekordy?

Sprawdzenie poprawności pól formularza polega na weryfikacji

Zapis tagu HTML w formie <a href="#hobby">przejdź</a>?

Która z właściwości grafiki wektorowej jest słuszna?

Który z poniższych znaczników wchodzi w skład sekcji <head> dokumentu HTML?

Dany fragment kodu ilustruje składnię danego języka

Integralność referencyjna w relacyjnych bazach danych oznacza, że

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku

<img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

W języku CSS zapis

p::first-line {font-size: 150%;}zastosowany na stronie z wieloma paragrafami, z których każdy zawiera kilka linii, spowoduje, że

Który atrybut pozwala na wskazanie lokalizacji pliku graficznego w znaczniku <img>?

W języku JavaScript wartość typu boolean może być przedstawiana przez

Do ilu pól edycyjnych zostanie przypisane tło Teal dla przedstawionego fragmentu dokumentu HTML i stylu CSS?

|

Jakiego języka można użyć do nawiązania połączenia z bazą MySQL w trakcie tworzenia aplikacji internetowej?

Który z przedstawionych ciągów znaków nie pasuje do wzorca wyrażenia regularnego określonego poniżej?

| (([A-ZŁŻ][a-ząęóźżćńś]{2,})(-[A-ZŁŻ][a-ząęóźżćńś]{2,})?) |

W języku HTML, aby stworzyć pole do wprowadzania hasła, w którym tekst jest maskowany (zastąpiony kropeczkami), należy zastosować znacznik

Aby właściwie skomentować podaną linię kodu w JavaScript, należy po znakach // wpisać opis

| document.getElementById("napis").innerHTML = Date(); // |

Parametr face znacznika <font> jest używany do wskazania

Dla przedstawionego fragmentu kodu

<img src="kwiat.jpg alt="kwiat">walidator HTML zwróci błąd, ponieważ

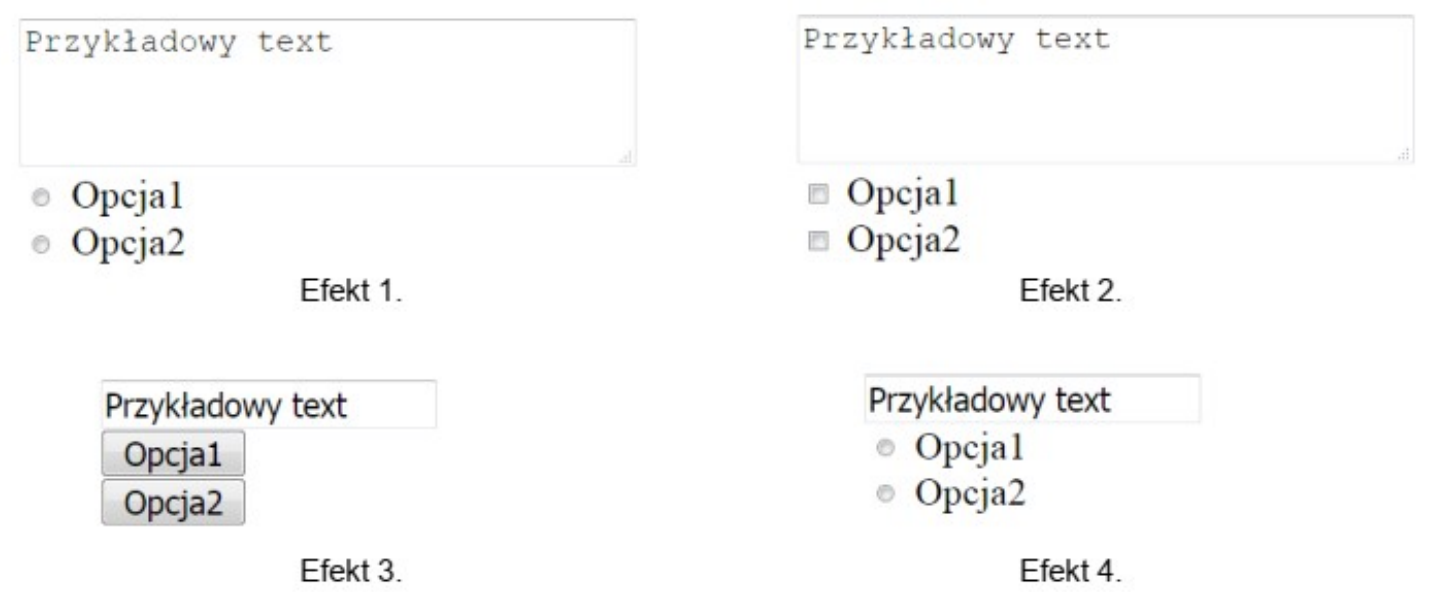

W języku HTML zapisano formularz. Który z efektów działania poniższego kodu zostanie wyświetlony przez przeglądarkę, zakładając, że w pierwsze pole użytkownik wpisał wartość "Przykładowy tekst"?

<form> <textarea rows="3" cols="30"></textarea><br> <input type="checkbox"> Opcja1<br> <input type="checkbox"> Opcja2 </form>

Na zakończenie dnia w systemie zarządzania magazynem sklepu spożywczego generowany jest raport, który przedstawia produkty oraz ich dostawców, dla których ilość na stanie jest mniejsza niż 10 sztuk. Do stworzenia tego raportu zastosowano kwerendę

Konstrukcja w języku SQL ALTER TABLE USA... służy do

Zastosowanie bloku deklaracji background-attachment: scroll sprawia, że

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

Przedstawiona w języku C++ definicja typu wyliczeniowego sprawi, że enumerator CZWARTEK będzie równy

enum dni {PONIEDZIALEK = 1, WTOREK, SRODA, CZWARTEK, PIATEK, SOBOTA, NIEDZIELA};

Etap, w którym identyfikuje się oraz eliminuje błędy w kodzie źródłowym programów, to

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Aby włączyć kaskadowy arkusz stylów zapisany w pliku zewnętrznym, należy zastosować poniższy fragment kodu HTML

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

Formatem grafiki wektorowej jest

Jakie polecenie w CSS umożliwia dodanie zewnętrznego arkusza stylów?

W języku SQL, aby dodać atrybut klucza podstawowego do pola id w istniejącej tabeli produkt należy użyć składni

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

Wskaż zapis stylu CSS formatujący punktor list numerowanych na wielkie cyfry rzymskie, a list punktowanych na kwadraty.

|

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nadchodzącym roku postanowiono zwiększyć wynagrodzenie wszystkim pracownikom o 100 zł. Zmiana ta w bazie danych będzie miała formę