Pytanie 1

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Jaki protokół umożliwia nawiązywanie szyfrowanych połączeń terminalowych z zdalnym komputerem?

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

Który z profili w systemie Windows umożliwia migrację ustawień konta pomiędzy stacjami roboczymi?

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie

chmod ug=rw szkola.txt | lsJaki będzie rezultat tego działania, pokazany w oknie terminala?

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Postcardware to typ

Jaki akronim odnosi się do przepustowości sieci oraz usług, które mają między innymi na celu nadawanie priorytetów przesyłanym pakietom?

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Brak danych dotyczących parzystości liczby lub znaku rezultatu operacji w ALU może sugerować usterki w funkcjonowaniu

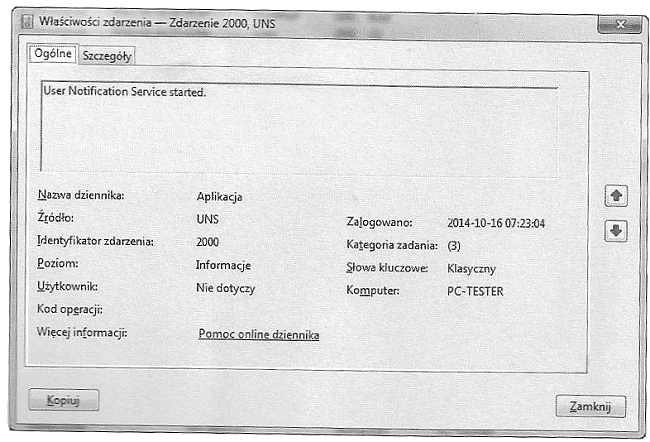

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Bęben działający na zasadzie reakcji fotochemicznych jest wykorzystywany w drukarkach

W nowoczesnych ekranach dotykowych działanie ekranu jest zapewniane przez mechanizm, który wykrywa zmianę

Zjawisko, w którym pliki przechowywane na dysku twardym są zapisywane w klastrach, które nie sąsiadują ze sobą, określane jest mianem

ARP (Adress Resolution Protocol) to protokół, który pozwala na przekształcenie adresu IP na

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

Jaki protokół wykorzystuje usługa VPN do hermetyzacji pakietów IP w publicznej sieci?

Jaką licencję ma wolne i otwarte oprogramowanie?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?

Aby zablokować oraz usunąć złośliwe oprogramowanie, takie jak exploity, robaki i trojany, konieczne jest zainstalowanie oprogramowania

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

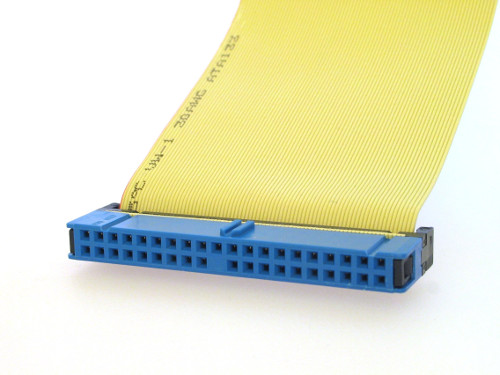

Na ilustracji zaprezentowano końcówkę kabla

Jakie parametry można śledzić w przypadku urządzenia przy pomocy S.M.A.R.T.?

Jaką usługę obsługuje port 3389?

Klient dostarczył wadliwy sprzęt komputerowy do serwisu. W trakcie procedury przyjmowania sprzętu, ale przed rozpoczęciem jego naprawy, serwisant powinien

Nieprawidłowa forma zapisu liczby 778 to

Najłatwiej zidentyfikować błędy systemu operacyjnego Windows wynikające z konfliktów sprzętowych, takich jak przydzielanie pamięci, przerwań IRQ oraz kanałów DMA, przy użyciu narzędzia

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

Na ilustracji pokazano wtyczkę taśmy kabel)

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

Nośniki danych, które są odporne na zakłócenia elektromagnetyczne oraz atmosferyczne, to

Na ilustracji przedstawiono sieć komputerową w danej topologii

Protokołem kontrolnym w obrębie rodziny TCP/IP, który ma na celu między innymi identyfikowanie usterek w urządzeniach sieciowych, jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

W specyfikacji głośników komputerowych producent mógł podać informację, że maksymalne pasmo przenoszenia wynosi

Transmisję danych bezprzewodowo realizuje interfejs

W wierszu poleceń systemu Windows polecenie md jest używane do