Pytanie 1

Który z poniższych języków jest zazwyczaj używany do programowania front-endowego (wykonywanego po stronie klienta)?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych języków jest zazwyczaj używany do programowania front-endowego (wykonywanego po stronie klienta)?

Jak nazywa się element systemu zarządzania treścią, który jest bezpośrednio odpowiedzialny za wygląd strony internetowej?

Funkcję session_start() w PHP należy zastosować przy realizacji

Wartość kolumny w tabeli, która działa jako klucz podstawowy

W SQL, aby zaktualizować informacje w wierszach w tabeli, konieczne jest użycie polecenia

W języku JavaScript, w programowaniu obiektowym, zapis this.zawod w przedstawionym kodzie oznacza

| function Uczen(){ this.imie = ""; this.nazwisko = ""; this.technik = 'informatyk'; this.zawod = function(){ return this.technik; }; } |

Jakie jest zadanie funkcji PHP o nazwie mysql_select_db?

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

Jaki format CSS dla akapitu definiuje styl szarej ramki z następującymi cechami?

| p { padding: 15px; border: 2px dotted gray; } |

$liczba = 10;

while($liczba<50){

echo "$liczba";

$liczba=$liczba+5;

}

Jakie liczby zostaną wyświetlone w wyniku działania tej pętli w języku PHP?

Dla strony internetowej stworzono grafikę rysunek.jpg o wymiarach: szerokość 200 px, wysokość 100 px. Jak można wyświetlić tę grafikę jako miniaturę – pomniejszoną z zachowaniem proporcji, używając znacznika?

Rozmiary ekranu w formacie 16:9 (zakładając, że piksel jest kwadratem) można osiągnąć przy rozdzielczości

Efektem wykonania kwerendy dla przedstawionej tabeli rezerwacje jest

|

| id_pok | liczba_dn | sezon |

|---|---|---|

| 1 | 10 | lato |

| 2 | 4 | zima |

| 1 | 5 | lato |

| 2 | 6 | zima |

| 1 | 5 | lato |

| 3 | 9 | zima |

| 1 | 8 | zima |

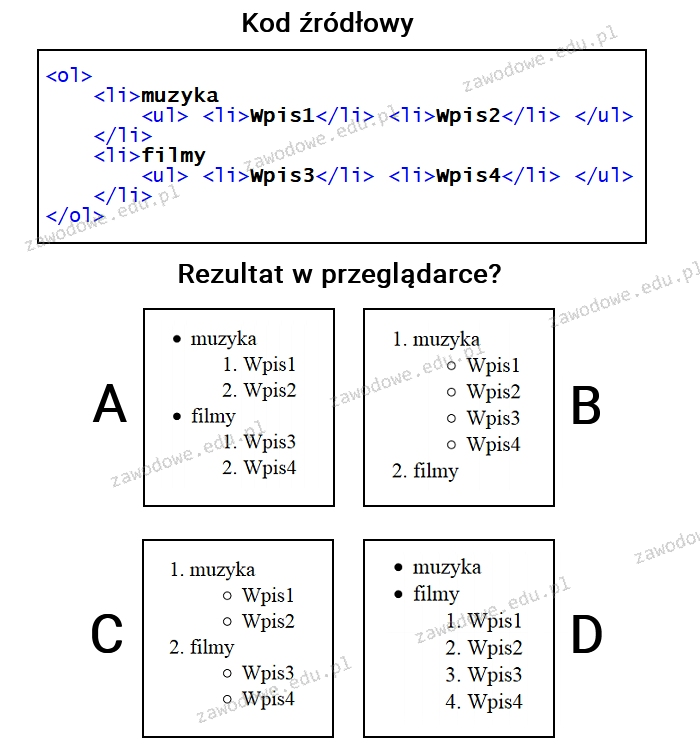

Która z list jest interpretacją pokazanego kodu?

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";

| id | klasa_id | marka | model | rocznik |

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

Aby uruchomić skrypt JavaScript, potrzebne jest oprogramowanie

Do jakich celów wykorzystywany jest certyfikat SSL?

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

Klient wpisał adres nieistniejącego zasobu na serwerze. Próba nawiązania połączenia spowoduje wystąpienie błędu

W SQL polecenie ALTER TABLE służy do

Do naprawy i optymalizacji bazy danych w MySQL stosuje się polecenie:

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

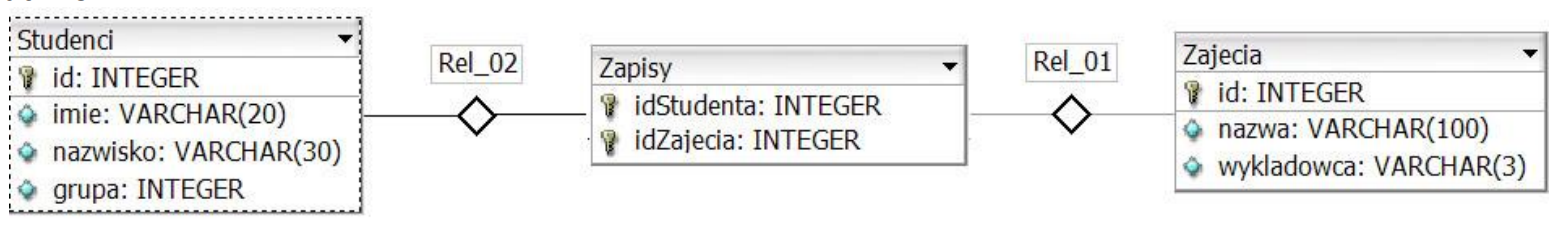

Tabele: Studenci, Zapisy, Zajecia są powiązane relacją. Aby wybrać jedynie nazwiska studentów oraz odpowiadające im idZajecia dla studentów z grupy 15, należy wydać kwerendę

W PHP do zapisywania informacji w pliku służy funkcja

Wskaż właściwą sekwencję faz projektowania relacyjnej bazy danych?

Wynikiem realizacji kwerendy

SELECT sezon, SUM(liczba_dn) FROM rezerwacje GROUP BY sezon;na podstawie poniższej tabeli rezerwacje jest:

Jakie jest właściwe określenie stylu CSS dla przycisku typu submit z czarnym tłem, bez ramki oraz z marginesami wewnętrznymi równymi 5 px?

input[type=submit] {

background-color: #000000;

border: none;

padding: 5px;

} A |

input[type=submit] {

background-color: #ffffff;

border: none;

padding: 5px;

} B |

input=submit {

background-color: #000000;

border: none;

margin: 5px;

} C |

input=submit {

background-color: #000000;

border: 0px;

margin: 5px;

} D |

Jaki jest domyślny port dla serwera HTTP?

W standardzie HDTV wykorzystywana jest rozdzielczość

Aby wykonać usunięcie wszystkich zapisów z tabeli, konieczne jest użycie kwerendy

W języku JavaScript, aby w jednym poleceniu zweryfikować, czy dany ciąg tekstowy zawiera inny ciąg, można zastosować metodę

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich wierszy, gdzie producent to TOSHIBA. W SQL zapis tej modyfikacji będzie wyglądać następująco:

W języku HTML zdefiniowano listę, która

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

Narzędzie używane do organizowania i przedstawiania danych z wielu wpisów w celu ich wydruku lub dystrybucji to

Polecenie MySQL:

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;Przedstawione polecenie MySQL ma za zadanie

Aby grupować sekcje na poziomie bloków, które będą stilizowane za pomocą znaczników, jakiego należy użyć?

Jak można utworzyć kopię zapasową bazy danych MySQL?