Pytanie 1

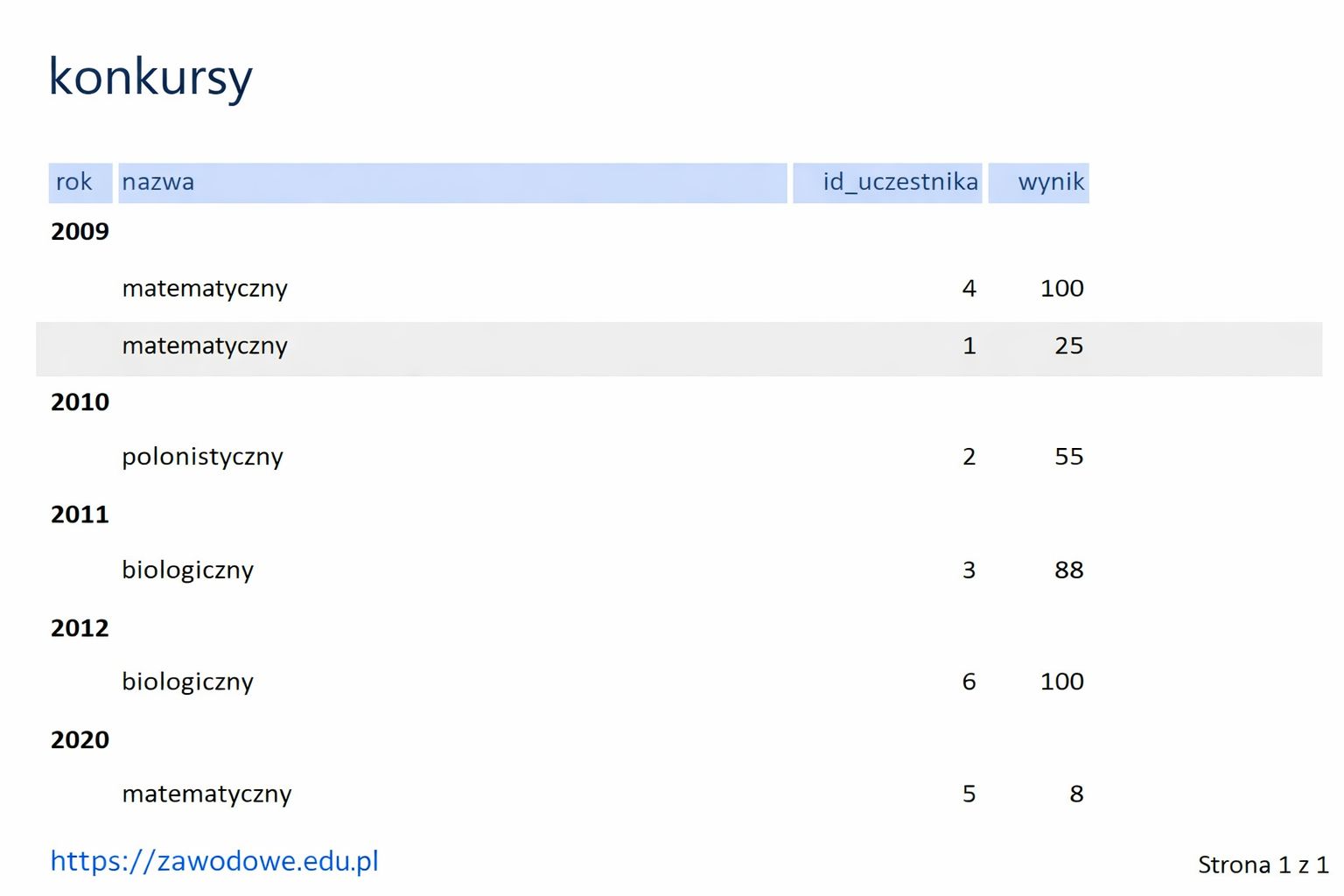

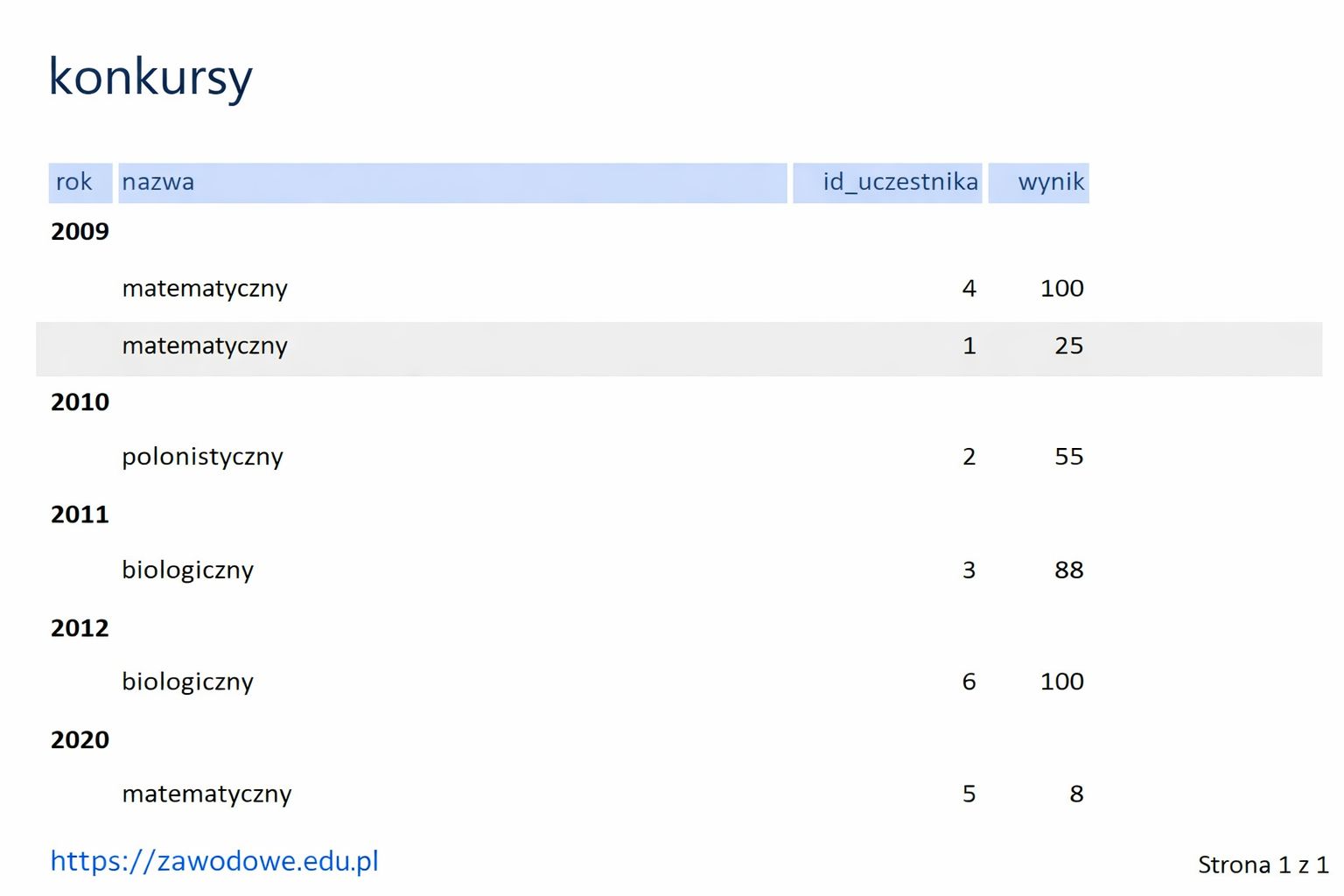

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Poprzez zdefiniowanie var x="true"; w języku JavaScript powstaje zmienna należąca do typu

Jakiego elementu HTML brakuje, aby walidator HTML zgłosił ostrzeżenie lub błąd?

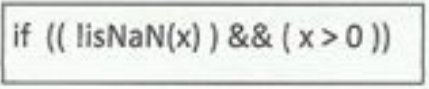

Warunek zapisany w JavaScript będzie prawdziwy, gdy zmienna x posiada

Czynnością polegającą na przetwarzaniu grafiki rastrowej na wektorową jest

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

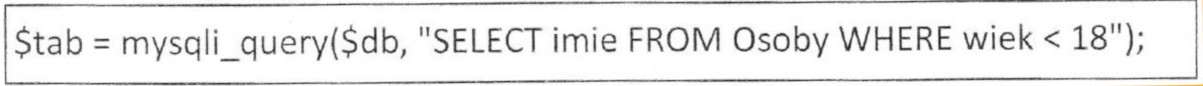

W języku PHP przeprowadzono operację zaprezentowaną w ramce. Jak można wyświetlić wszystkie rezultaty tego zapytania?

Kwerenda ma za zadanie w tabeli artykuly ALTER TABLE artykuly MODIFY cena float;

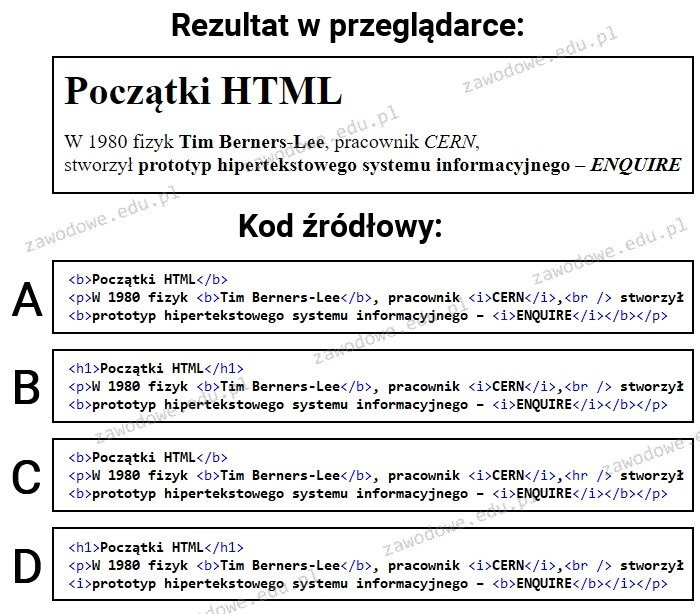

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

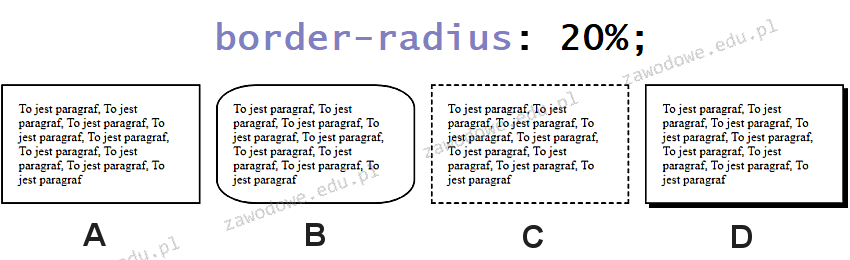

Który z akapitów wykorzystuje opisaną właściwość stylu CSS?

Jednoznacznym identyfikatorem rekordu w bazie danych jest pole

Jakie znaczniki należy zastosować, aby umieścić kod PHP w pliku z rozszerzeniem php?

Aby stworzyć relację typu jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Jakie polecenie należy zastosować, aby utworzyć klucz obcy na wielu kolumnach przy tworzeniu tabeli?

Jaką wartość uzyska zmienna x po wykonaniu poniższego kodu PHP?

mysqli_query($db, "DELETE FROM produkty WHERE status < 0"); $x = mysqli_affected_rows($db);

Do czego służy funkcja PHP o nazwie mysql_num_rows?

Użytkownik Jan będzie mógł wykonywać

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

Instrukcja ```REVOKE SELECT ON nazwa1 FROM nazwa2``` w SQL pozwala na

Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

Jaką konstrukcją w języku C++ jest double *x;?

Jakie skutki przynosi wielokrotne uruchomienie poniższego kodu PHP?

if (!isset($_COOKIE["ciastko"]) $zm = 1; else $zm = intval($_COOKIE["ciastko"]) + 1; setcookie("ciastko", $zm);

Aby utworzyć tabelę w języku SQL, należy użyć polecenia

Które stwierdzenie najlepiej opisuje klasę Owoc zdefiniowaną w języku PHP i przedstawioną na listingu?

class Owoc { public $nazwa; private $kolor; function set_nazwa($nazwa) { $this->nazwa = $nazwa; } }

Które z poniższych stwierdzeń dotyczy grafiki wektorowej?

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W którym z poniższych przykładów walidacja fragmentu kodu CSS zakończy się sukcesem?

Przedstawiony styl generuje pojedyncze obramowanie, które posiada następujące właściwości:

| border: solid 1px; border-color: red blue green yellow; |

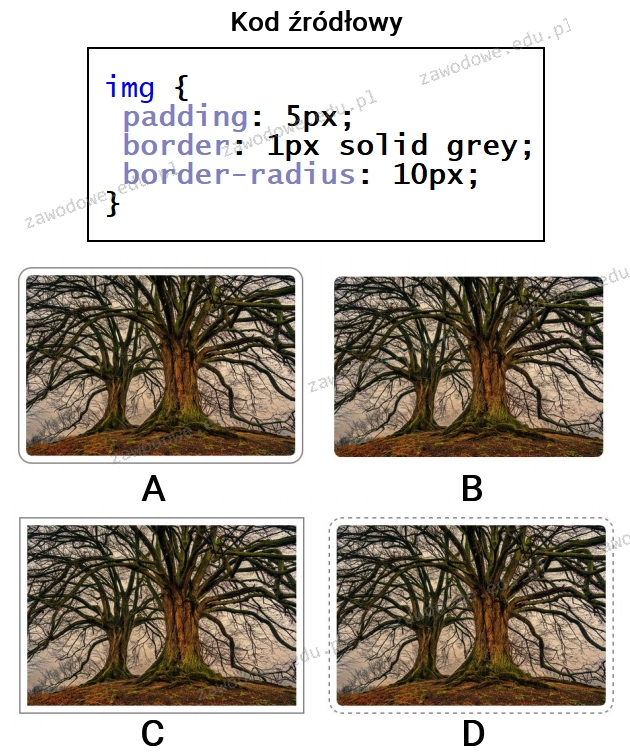

Który z poniższych obrazów został sformatowany przy użyciu zaprezentowanego stylu CSS?

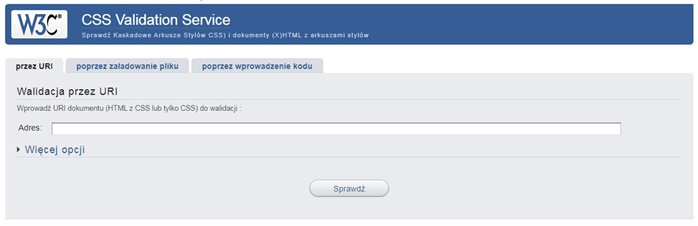

Walidacja strony internetowej polega na

Testy aplikacji webowej, których celem jest ocena wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, określane są mianem testów

Które stwierdzenie na temat funkcji fun1 zapisanej w języku JavaScript jest prawdziwe?

var x = fun1(3, 24, "Mnożymy"); function fun1(a, b, c) { return a * b; }

W zamieszczonym kodzie PHP, który łączy się z serwerem bazy danych, jakie działania powinny być umieszczone w instrukcji warunkowej w miejscu trzech kropek?

| $db = mysqli_connect("localhost","root","qwerty","baza1"); if ( !$db ) { ... } |

Narzędzie zaprezentowane na ilustracji służy do

Przedstawiona ikona funkcji edytora grafiki rastrowej o nazwie "kubełek" umożliwia

Który zapis CSS wprowadzi niebieskie tło dla bloku?

Metainformacja "Description" umieszczona w pliku HTML powinna zawierać

<head> <meta name="Description" content="..."> </head>

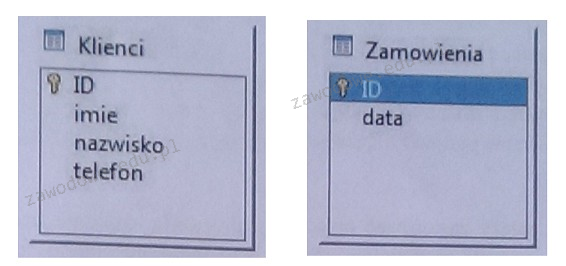

Na ilustracji widoczne są dwie tabele. Aby stworzyć relację jeden do wielu, gdzie jeden jest po stronie Klienci, a wiele po stronie Zamowienia, należy

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości, powinno zawierać właściwość

| BLOK 1 | BLOK 2 | ||

| BLOK 3 | BLOK 4 | ||

| BLOK 5 | |||