Pytanie 1

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Na ilustracji zobrazowano okno ustawień rutera. Wprowadzone parametry sugerują, że

Jaką maksymalną prędkość transferu danych umożliwia interfejs USB 3.0?

Osoba korzystająca z lokalnej sieci musi mieć możliwość dostępu do dokumentów umieszczonych na serwerze. W tym celu powinna

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

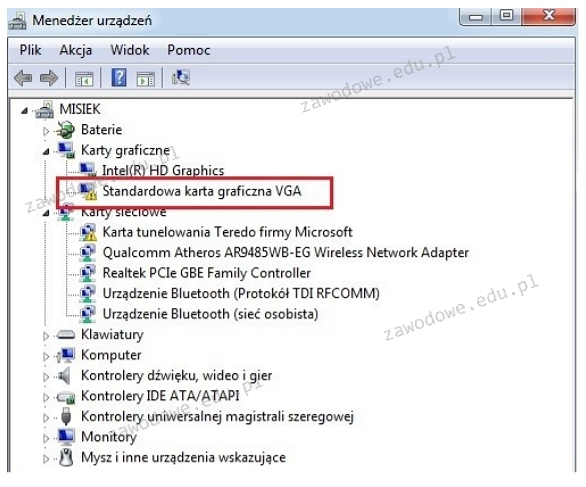

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

Bęben światłoczuły stanowi istotny komponent w funkcjonowaniu drukarki

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

Kod BREAK interpretowany przez system elektroniczny klawiatury wskazuje na

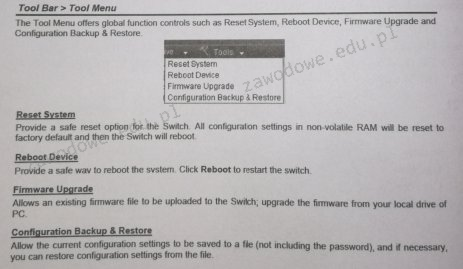

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

Menedżer urządzeń w systemie Windows umożliwia identyfikację

Która przystawka MMC systemu Windows umożliwia przegląd systemowego Dziennika zdarzeń?

Na zdjęciu pokazano złącza

Do jakiego portu należy podłączyć kabel sieciowy zewnętrzny, aby uzyskać pośredni dostęp do sieci Internet?

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

Jak wygląda liczba 356 w systemie binarnym?

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W bezprzewodowej sieci firmowej aktywowano usługę, która zajmuje się tłumaczeniem nazw mnemonicznych. Co to za usługa?

Jaką maskę podsieci należy wybrać dla sieci numer 1 oraz sieci numer 2, aby urządzenia z podanymi adresami mogły komunikować się w swoich podsieciach?

| sieć nr 1 | sieć nr 2 | |

|---|---|---|

| 1 | 10.12.0.12 | 10.16.12.5 |

| 2 | 10.12.12.5 | 10.16.12.12 |

| 3 | 10.12.5.12 | 10.16.12.10 |

| 4 | 10.12.5.18 | 10.16.12.16 |

| 5 | 10.12.16.5 | 10.16.12.20 |

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

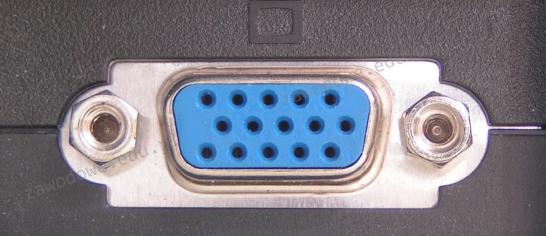

Złącze widoczne na ilustracji służy do podłączenia

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Aby w systemie Linux wykonać kopię zapasową określonych plików, należy wprowadzić w terminalu polecenie programu

Jakie są zakresy częstotliwości oraz maksymalne prędkości przesyłu danych w standardzie 802.11g WiFi?

Aby na Pasku zadań pojawiły się ikony z załączonego obrazu, trzeba w systemie Windows ustawić

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Dysk znajdujący się w komputerze ma zostać podzielony na partycje. Jaką maksymalną liczbę partycji rozszerzonych można utworzyć na jednym dysku?

Co należy zrobić przed przystąpieniem do prac serwisowych związanych z edytowaniem rejestru systemu Windows?

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Adres projektowanej sieci należy do klasy C. Sieć została podzielona na 4 podsieci, z 62 urządzeniami w każdej z nich. Która z poniżej wymienionych masek jest adekwatna do tego zadania?

Które z poniższych stwierdzeń na temat protokołu DHCP jest poprawne?

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę