Pytanie 1

Aby znaleźć w bazie danych wszystkie wpisy zawierające potrzebne informacje, należy zastosować operację

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Aby znaleźć w bazie danych wszystkie wpisy zawierające potrzebne informacje, należy zastosować operację

Skaner antywirusowy zidentyfikował szkodliwe oprogramowanie. Z opisu wynika, że to dialer, który pozostawiony w systemie

Jaką z wymienionych czynności powinno się podjąć w pierwszej kolejności, gdy pracownik doznał porażenia prądem elektrycznym?

W systemie Linux zastosowanie polecenia ps wyświetli

Dla sieci lokalnych dedykowano specjalną pulę adresów prywatnych. Dla klasy B przeznaczono adresy od 172.16.0.0 do 172.31.255.255. Co to oznacza?

Po ustaniu oddechu spowodowanym porażeniem prądem elektrycznym, jaka jest zalecana częstotliwość wdmuchiwania powietrza podczas sztucznego oddychania metodą usta-usta?

Ograniczenie dostępu do komputerów w konkretnej sieci LAN dla nieautoryzowanych użytkowników przez Internet może być osiągnięte przy użyciu technologii

Jakie czynności należy podjąć, aby udzielić pierwszej pomocy osobie poparzonej?

Jakie narzędzie jest używane do przekształcania kodu źródłowego w program wykonywalny?

Procedura POST (Power-On SelfTest), uruchamiana przez BIOS komputera, jest odpowiedzialna za

Plik szyfrowany przez użytkownika za pomocą systemu NTFS 5.0 jest każdorazowo automatycznie szyfrowany podczas

Zgodnie z aktualnymi normami dotyczącymi organizacji pracy przy komputerze

Adres IP interfejsu sieciowego wynosi 192.0.0.17. Jak wygląda ten adres w systemie binarnym?

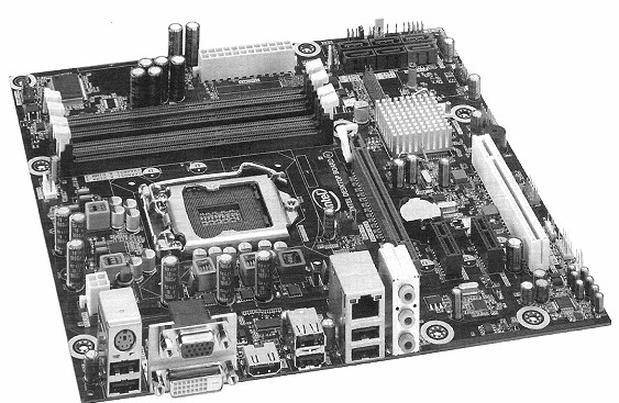

Na zdjęciu przedstawiono płytę główną

Wydruk z drukarki igłowej realizowany jest w oparciu o zestaw stalowych igieł w ilości

Jakie jest zamierzenie stosowania strefy zdemilitaryzowanej DMZ w sieci?

SIMM (ang. Single Inline Memory Module) to

Po wykonaniu podanego polecenia w systemie Windows, wartość 11 zostanie przypisana dla

net accounts /MINPWLEN:11

Jakie polecenie, oprócz

ls, może być wykorzystane przez użytkownika systemu Linux do wyświetlenia plików i katalogów w określonym katalogu?

Aby stworzyć programową macierz RAID-1, konieczne jest użycie przynajmniej

Większą efektywność aplikacji multimedialnych w systemach operacyjnych Windows zapewnia technologia

W celu uniknięcia wyładowań elektrostatycznych podczas wymiany komponentów komputerowych, technik powinien zastosować

Osoby korzystające z dysków SSD w ramach rekomendowanych działań konserwacyjnych nie powinny przeprowadzać

Wartość sumy liczb szesnastkowych 4C oraz C4, wyrażona w systemie dziesiętnym, wynosi

Symbol przedstawia blok

Prędkość działania sieci komputerowej wynosi 100 Mb/s. Ile czasu zajmie przesłanie pliku o rozmiarze 300 MB?

Podstawowym wymogiem umożliwiającym komputerowi łączność z Internetem jest

Podstawowym warunkiem archiwizacji danych jest

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

Po wykonaniu instrukcji zamieszczonych w tabelce, na ekranie monitora

| s:=30; case s mod 3 of 1: write('stop'); 2: write('koniec') else write('start'); end; |

Jednym z zaleceń związanych z ochroną przed wirusami jest przeprowadzanie skanowania całego systemu. Zgodnie z tym zaleceniem, skanowanie powinno odbywać się

Używając polecenia ```ipconfig /flushdns``` można przeprowadzić konserwację urządzenia sieciowego, która polega na

Przerywając aktywność na komputerze, możemy szybko wrócić do pracy dzięki wybraniu w systemie Windows opcji

Na którym z nośników pamięci zewnętrznej wirus nie będzie mógł się przedostać podczas odczytu jego zawartości?

Licencja na system bankowy, przeznaczona wyłącznie dla jednego z banków funkcjonujących w Polsce, związana z umową zawartą z firmą tworzącą oprogramowanie, to licencja

W wyniku realizacji polecenia route ustawiono

route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2

Przekształć liczbę dziesiętną 129 na format binarny.

Umiejętność generowania strumienia elektromagnetycznego przez obwód zasilany prądem to

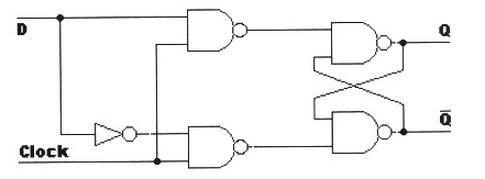

Schemat układu połączeń bramek logicznych przedstawia

Czym jest prefetching?

Brak odpowiedzi na to pytanie.