Pytanie 1

Tworząc tabelę produkty, należy dodać pole cena, które będzie odzwierciedlać koszt produktu. Jaki typ powinno mieć to pole?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Tworząc tabelę produkty, należy dodać pole cena, które będzie odzwierciedlać koszt produktu. Jaki typ powinno mieć to pole?

W języku PHP, podczas pracy z bazą danych MySQL, aby zakończyć sesję z bazą, powinno się użyć

Brak odpowiedzi na to pytanie.

Jakiego polecenia SQL należy użyć, aby usunąć z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Brak odpowiedzi na to pytanie.

Poniżej przedstawiono sposób obsługi:

<?php if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Brak odpowiedzi na to pytanie.

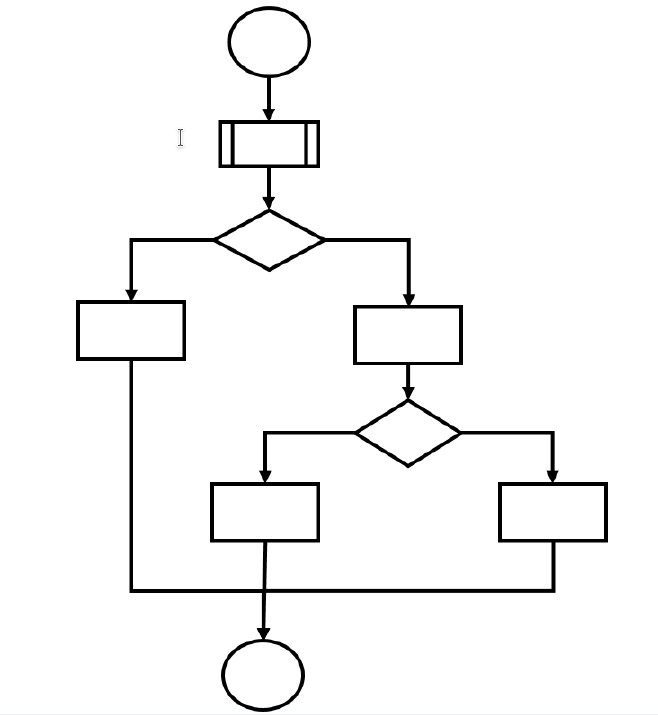

Ile razy należy użyć instrukcji warunkowej, aby wdrożyć w danym języku programowania przedstawiony algorytm?

Brak odpowiedzi na to pytanie.

Aby stworzyć szablon strony z trzema ustawionymi obok siebie kolumnami, można użyć stylu CSS.

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

Brak odpowiedzi na to pytanie.

Program debugger służy do

Brak odpowiedzi na to pytanie.

W poniższym zapytaniu SQL znak „*” wskazuje, że w wyniku tego zapytania zostaną zwrócone:

SELECT * FROM mieszkancy WHERE imie = 'Anna';

Brak odpowiedzi na to pytanie.

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

Brak odpowiedzi na to pytanie.

Jak określa się część strukturalnego języka zapytań, która dotyczy tworzenia zapytań do bazy danych za pomocą polecenia SELECT?

Brak odpowiedzi na to pytanie.

W PHP operatorem odpowiedzialnym za sumę logiczną jest

Brak odpowiedzi na to pytanie.

Zgodnie z aktualnie obowiązującym w Polsce prawem, osoby z wykształceniem inżynieryjno-technicznym są zobowiązane do odbywania szkoleń BHP w regularnych odstępach czasu, które nie powinny być dłuższe niż co

Brak odpowiedzi na to pytanie.

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

Brak odpowiedzi na to pytanie.

Jaką funkcję spełnia atrybut value w polu formularza XHTML?

| <input type="text" name="name" value="value"> |

Brak odpowiedzi na to pytanie.

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

Brak odpowiedzi na to pytanie.

Aby strona WWW była responsywna, należy między innymi definiować

Brak odpowiedzi na to pytanie.

Wskaż zdanie, które jest nieprawdziwe w odniesieniu do poniższej definicji funkcji w języku C++? void zamien(float &x, float &y){ float tmp; tmp=x; x=y; y=tmp; }

Brak odpowiedzi na to pytanie.

Fragment skryptu w języku JavaScript umieszczony w ramce

| t = "Ala ma kota."; s = t.length; |

Brak odpowiedzi na to pytanie.

Jakie polecenie powinno być zastosowane, aby tekst TEKST był widoczny w kolorze czarnym w oknie przeglądarki internetowej?

Brak odpowiedzi na to pytanie.

Jakie jest zadanie funkcji Desaturacja?

Brak odpowiedzi na to pytanie.

W celu przyznania użytkownikowi w systemie MySQL możliwości nadawania i modyfikowania uprawnień innym użytkownikom, konieczne jest użycie klauzuli

Brak odpowiedzi na to pytanie.

Jakie znaczniki HTML pozwolą na prezentację tekstu w jednym wierszu na stronie, zakładając, że nie zastosowano żadnych reguł CSS?

Brak odpowiedzi na to pytanie.

Jakie wartości zostaną wyświetlone kolejno w wyniku wykonania podanego skryptu?

| <script language = "JavaScript"> var x = 1; var y; ++y; document.write(++x); document.write(" "); document.write(x--); document.write(" "); document.write(x); </script> |

Brak odpowiedzi na to pytanie.

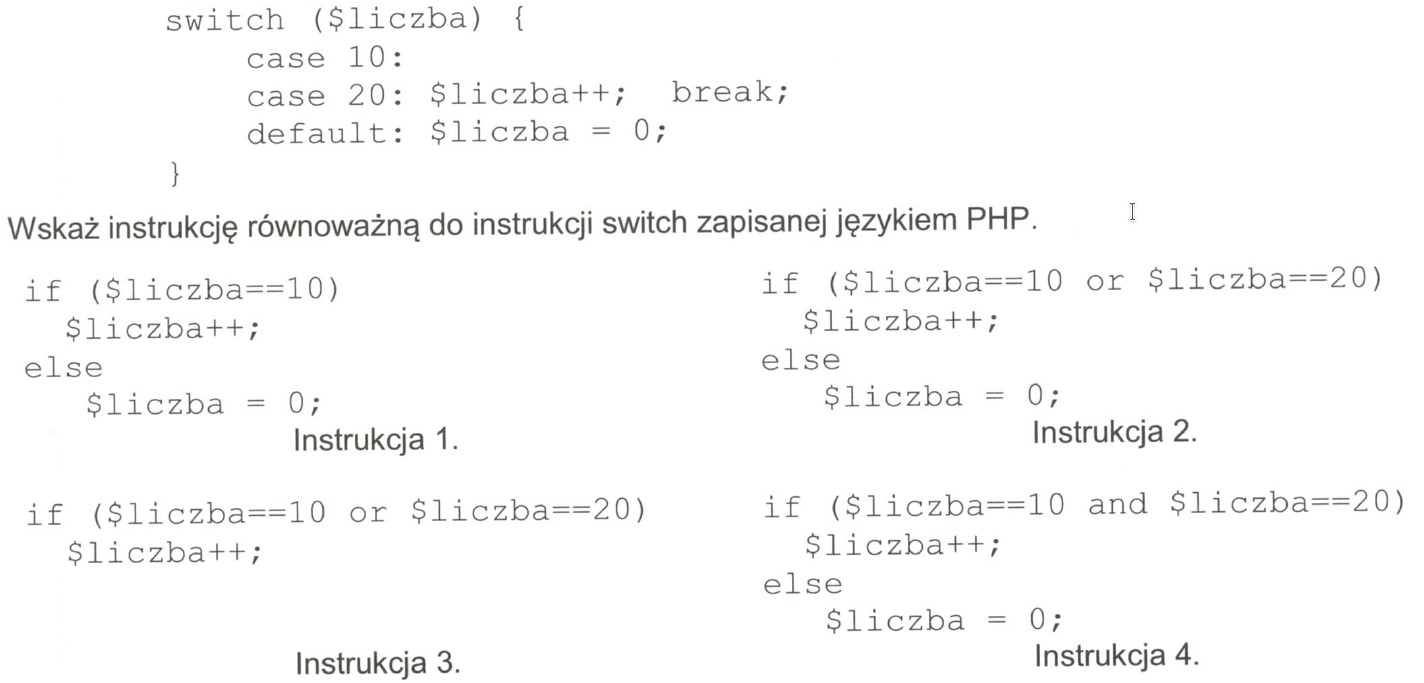

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

Brak odpowiedzi na to pytanie.

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

Brak odpowiedzi na to pytanie.

Poniżej przedstawiono fragment kodu obsługującego

<?php if ( !isset($_COOKIE[$nazwa]) ) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Brak odpowiedzi na to pytanie.

Aby usunąć tabelę, trzeba użyć kwerendy

Brak odpowiedzi na to pytanie.

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Brak odpowiedzi na to pytanie.

W języku JavaScript zapisano fragment kodu. Po wykonaniu skryptu zmienna x

| <script> var x = 10; x++; console.log(x); </script> |

Brak odpowiedzi na to pytanie.

Grafik pragnie przekształcić obraz JPG na format PNG bez utraty jakości, tak aby wszędzie tam, gdzie w oryginalnym obrazie występuje kolor biały, w docelowej wersji była przezroczystość. W tym celu powinien

Brak odpowiedzi na to pytanie.

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać plik w formacie

Brak odpowiedzi na to pytanie.

W tabeli pracownicy zdefiniowano klucz główny jako INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowano kolumny imie oraz nazwisko. W przypadku wykonania poniższej kwerendy SQL wprowadzającej dane, w której pominięto pole klucza, w bazie danych MySQL wystąpi:

INSERT INTO pracownicy (imie, nazwisko) VALUES ('Anna', 'Nowak');

Brak odpowiedzi na to pytanie.

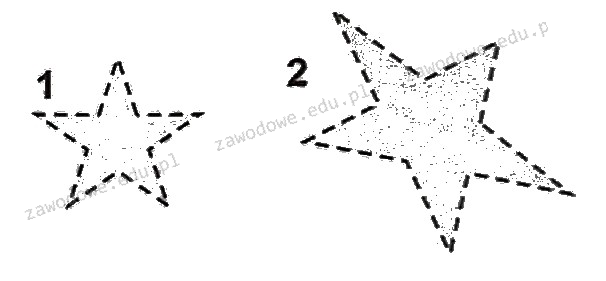

Najłatwiejszym sposobem na zmianę obiektu z numerem 1 na obiekt z numerem 2 jest

Brak odpowiedzi na to pytanie.

Baza danych MySQL została uszkodzona. Które z poniższych działańnie przyczyni się do jej naprawy?

Brak odpowiedzi na to pytanie.

Jeśli zmienna $x przechowuje dowolną dodatnią liczbę naturalną, przedstawiony kod źródłowy PHP ma za zadanie wyświetlić:

$licznik = 0; while ($licznik != $x) { echo $licznik; $licznik++; }

Brak odpowiedzi na to pytanie.

Tabela filmy zawiera klucz główny id oraz klucz obcy rezyserID, natomiast tabela rezyserzy ma klucz główny id. Obydwie tabele są połączone relacją jeden do wielu, gdzie strona rezyserzy odnosi się do strony filmy. Jak należy zapisać kwerendę SELECT, aby połączyć tabele filmy i rezyserzy?

Brak odpowiedzi na to pytanie.

Zasłanianie niektórych pól lub metod obiektów danej klasy w sposób, który umożliwia dostęp wyłącznie wewnętrznym metodom tej klasy lub funkcjom zaprzyjaźnionym, to

Brak odpowiedzi na to pytanie.

Który z poniższych skryptów pokazuje bieżącą datę oraz czas w formacie 2024-04-14 13:45:19?

Brak odpowiedzi na to pytanie.

W kontekście PGP zmienna $_GET jest zmienną

Brak odpowiedzi na to pytanie.