Pytanie 1

Które z poniższych poleceń jest poprawne w kontekście walidacji HTML5?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych poleceń jest poprawne w kontekście walidacji HTML5?

Jaki program służy do tworzenia i edytowania grafiki wektorowej?

Informacje o ciasteczkach są przechowywane w tablicy

W języku PHP zamieszczono fragment kodu. Plik cookie utworzony przez to polecenie

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

Co oznacza w języku C++ przedstawiony fragment kodu?

| struct CONTACT { std::string nazwisko; std::string telefon; int numer; }; |

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować

Jaki kolor reprezentuje zapis heksadecymalny #0000FF?

W tabeli mieszkancy, która zawiera pola id, imie, nazwisko, ulica, numer oraz czynsz (kwota całkowita), należy uzyskać informacje o osobach zamieszkujących ulicę Mickiewicza pod numerami 71, 72, 80, których czynsz nie przekracza 1000 zł. Klauzula WHERE w zapytaniu powinna wyglądać następująco

Do jakich działań można wykorzystać program FileZilla?

W CSS, aby stylizować tekst przez dodanie podkreślenia dolnego lub górnego, należy użyć atrybutu

Jak określa się proces przedstawiania informacji zawartych w dokumencie elektronicznym w formie odpowiedniej dla konkretnego środowiska?

W zakresie ochrony serwera bazy danych przed atakami hakerównie wlicza się

Jak wygląda instrukcja przypisania wartości do elementu tablicy w języku JavaScript względem tablicy? ```Tablica['technik'] = 'informatyk';```

Który efekt został zaprezentowany na filmie?

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

W deklaracji w języku JavaScript:```var x=true;``` zmienna x przyjmuje typ

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

Jakie są nazwy standardowych instrukcji w języku SQL, które dotyczą wykonywania operacji na danych w SQL DML (np.: dodawanie danych do bazy, usuwanie, wprowadzanie zmian w danych)?

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

Jakie wartości zostaną wypisane po wykonaniu poniższego skryptu?

var x = 1; var y; /*0*/ ++y; /*1*/ document.write(++x); /*2*/ document.write(" "); /*3*/ document.write(x--); /*4*/ document.write(" "); /*5*/ document.write(x);

Do której właściwości można przypisać wartości: static, relative, fixed, absolute oraz sticky?

W CSS wartości takie jak: underline, overline, line-through oraz blink odnoszą się do właściwości

W MySQL nadanie roli DBManager użytkownikowi pozwala na uzyskanie praw umożliwiających

Kolor zaprezentowany na ilustracji, zapisany w modelu RGB, w formacie szesnastkowym będzie określony w następujący sposób

SELECT miasto, AVG(pensja) FROM pracownicy GROUP BY miasto;Podane zapytanie wybierze:

Aby przenieść stronę internetową na serwer, można wykorzystać program

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

W bazie danych znajduje się tabela o nazwie pracownicy z kolumnami: nazwisko, imię, pensja, wiek. Jak powinna wyglądać składnia polecenia do obliczenia średniej pensji pracowników?

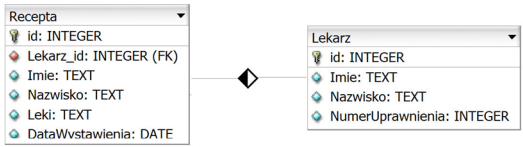

W tabeli Recepta pola Imię oraz Nazwisko odnoszą się do pacjenta, dla którego recepta została wystawiona. Jaką kwerendę należy wykorzystać, aby dla wszystkich recept uzyskać datę ich wystawienia oraz imię i nazwisko lekarza, który je wystawił?

Co oznacza jednostka ppi (pixels per inch)?

Jakim znacznikiem można wprowadzić listę numerowaną (uporządkowaną) w dokumencie HTML?

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

Co można powiedzieć o stylu hiperłącza na podstawie opisu CSS, zakładając, że żadne inne style nie zostały zdefiniowane?

|

Po wykonaniu instrukcji języka JavaScript x = Math.ceil(2.4); wartość zmiennej x będzie wynosić

W systemach baz danych, aby przedstawić dane spełniające określone kryteria, należy stworzyć

Jakie polecenie wydane z terminala systemu operacyjnego, które zawiera opcję --repair, pozwala na naprawę bazy danych?

W tabeli o nazwie pracownicy zdefiniowano klucz główny w typie INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowane zostały pola imie oraz nazwisko. W przypadku wykonania podanej kwerendy SQL, która dodaje dane i pomija pole klucza, w bazie danych MySQL nastąpi

| INSERT INTO pracownicy (imie, nazwisko) VALUES ('Anna', 'Nowak'); |

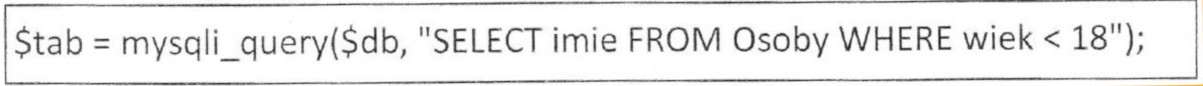

W języku PHP przeprowadzono operację zaprezentowaną w ramce. Jak można wyświetlić wszystkie rezultaty tego zapytania?

Jaki będzie efekt wykonania poniższego kodu JavaScript?

| var akapit = document.createElement("p"); document.body.appendChild(akapit); |