Pytanie 1

Specjalna funkcja danej klasy stosowana w programowaniu obiektowym, która jest wywoływana automatycznie w momencie tworzenia obiektu, a jej głównym celem jest zazwyczaj inicjalizacja pól, to

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Specjalna funkcja danej klasy stosowana w programowaniu obiektowym, która jest wywoływana automatycznie w momencie tworzenia obiektu, a jej głównym celem jest zazwyczaj inicjalizacja pól, to

Który typ danych obsługiwany przez PHP jest przeznaczony do obsługi zmiennych typu logicznego?

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

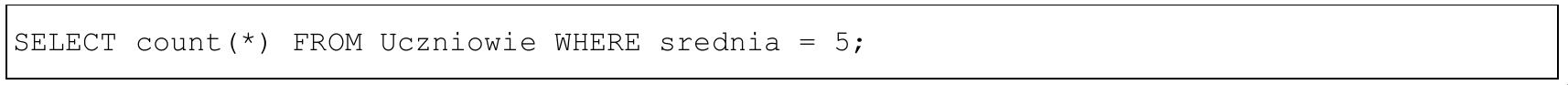

Co uzyskujemy po wykonaniu zapytania SQL?

W języku HTML, dane dotyczące autora, opisu oraz słów kluczowych strony powinny być zamieszczone

Tabela samochody zawiera dane przedstawione poniżej:

| id | klasa_id | marka | model | rocznik |

|---|---|---|---|---|

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

| SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel"; |

| id | nazwisko | imie | data_ur | ubezpieczony | ||||

|---|---|---|---|---|---|---|---|---|

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 1 | Kowalski | Jan | 2005-12-18 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 2 | Nowak | Adam | 2005-10-10 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 3 | Wisniewski | Antoni | 2005-06-14 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 4 | Lipska | Anna | 2006-04-12 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 5 | Tomaszewski | Pawel | 2006-07-11 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 6 | Kostarz | Julia | 2006-03-20 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 7 | Borewicz | Patryk | 2007-06-21 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 8 | Koperski | Bartlomiej | 2001-09-10 | 0 | |

Jak utworzyć klucz obcy na wielu kolumnach podczas definiowania tabeli?

W CSS, aby ustalić wewnętrzny górny margines, czyli odstęp pomiędzy elementem a jego obramowaniem, należy zastosować komendę

Który protokół jest stosowany do przesyłania plików na serwer WWW?

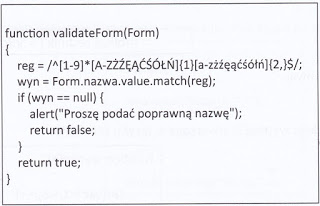

Jak należy poprawnie udokumentować wzorzec weryfikacji dla pola nazwa w kodzie aplikacji JavaScript?

Aplikacja o nazwie FileZilla umożliwia

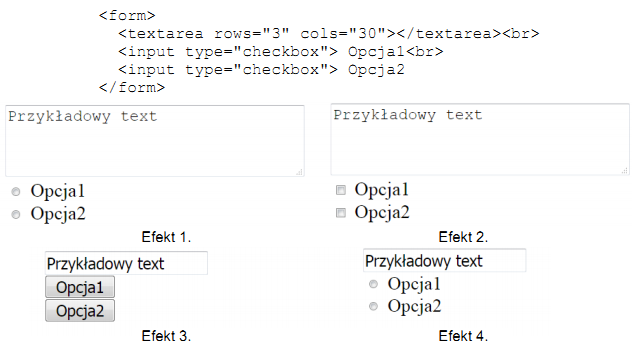

Zawartość kodu w języku HTML umieszczona w ramce ilustruje zestaw

| <ol> <li>Pierwszy</li> <li>Drugi</li> <li>Trzeci</li> </ol> |

W przedstawionym kodzie HTML ukazany styl CSS to styl:

<p style="color: red;">To jest przykładowy akapit.</p>

Który efekt został zaprezentowany na filmie?

W semantycznym HTML odpowiednikiem tagu <b>, który nie tylko pogrubia tekst, ale również oznacza go jako istotniejszy, jest

Znacznik <pre> </pre> służy do prezentacji

W języku PHP należy stworzyć warunek, który będzie prawdziwy, gdy zmienna $a będzie dowolną liczbą całkowitą mniejszą niż -10 lub gdy zmienna $b będzie jakąkolwiek liczbą z zakresu (25, 75). Wyrażenie logiczne w tym warunku przyjmuje postać

Aby strona WWW była responsywna, należy między innymi definiować

Hermetyzacja to zasada programowania obiektowego, która mówi, że

W języku JavaScript należy uzyskać dostęp do elementu w pierwszym akapicie podanego kodu HTML. Jak można to zrobić za pomocą funkcji

| <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> ... |

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

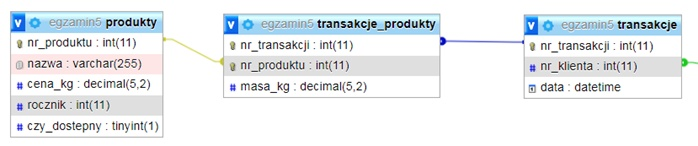

Na przedstawionej grafice widać fragment bazy danych. Jakie kwerendę należy zastosować, aby uzyskać nazwy produktów zakupionych przez klienta o id = 1?

Aby zmienić strukturę już istniejącej tabeli przy użyciu zapytania SQL, należy użyć kwerendy

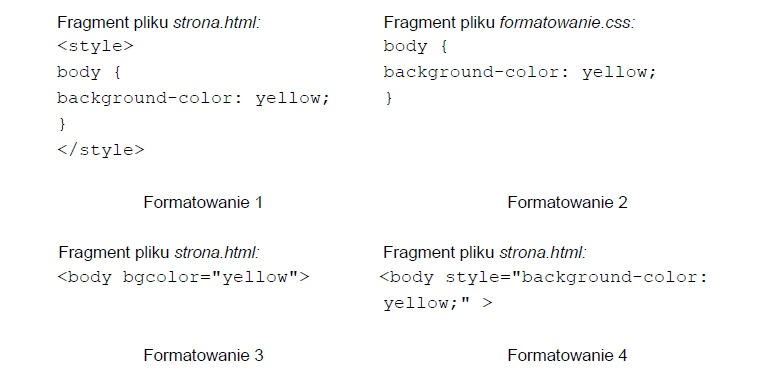

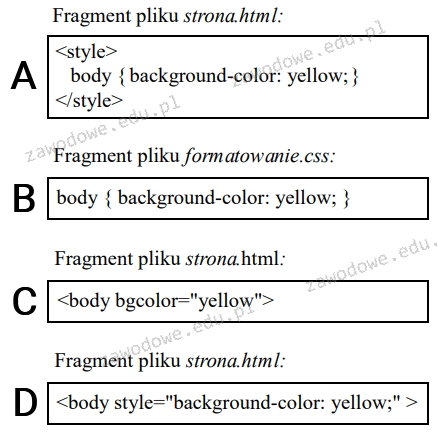

Które z formatowań nie jest wyrażone w języku CSS?

Które z podanych formatów NIE JEST zapisane w języku CSS?

Zdefiniowano poniższą funkcję w PHP:

function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }Funkcję policz wywołano z wartością argumentu $Z = 1. Jaki rezultat zostanie zwrócony?

Grafik pragnie zmienić obraz JPG na format PNG bez utraty jakości, tak aby w obszarach, gdzie pierwotnie był kolor biały, w finalnym obrazie występowała przezroczystość. W tym celu powinien

Jaką relację typu uzyskuje się w wyniku powiązania kluczy głównych dwóch tabel?

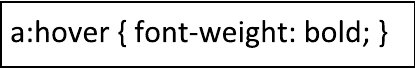

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie zastosowany

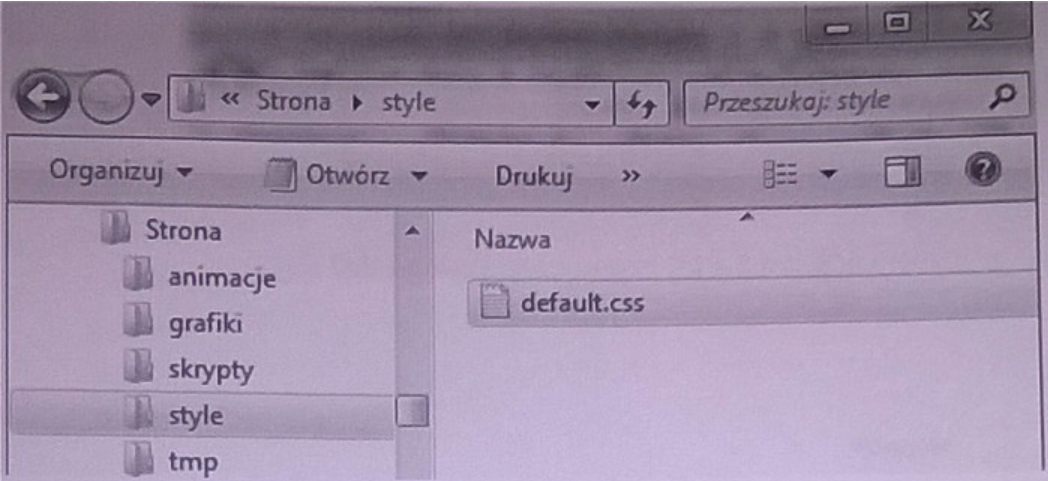

Wskaż sposób, w jaki należy odwołać się do pliku default.css, jeśli index.html znajduje się bezpośrednio w katalogu Strona?

Co należy zrobić przed rozpoczęciem pętli, by zapewnić poprawne działanie przedstawionego kodu JavaScript?

| var text; for( var i = 0; i < tab.length; i++){ text += tab[i] + "<br>"; } |

Gaśnicę oznaczoną literą C stosuje się do gaszenia pożarów

Wskaź poprawną formę kodowania polskich znaków w pliku HTML?

W kodzie HTML znajdziemy formularz. Jaki rezultat zostanie pokazany przez przeglądarkę, jeśli użytkownik wprowadził do pierwszego pola wartość "Przykładowy text"?

W języku PHP funkcja trim ma za zadanie

Jakie cechy powinien posiadać klucz główny?

GRANT SELECT, INSERT, UPDATE ON klienci TO anna; Przy założeniu, że użytkownik nie miał wcześniej przyznanych żadnych uprawnień, to polecenie SQL przypisuje użytkownikowi anna wyłącznie prawa do

Najłatwiejszym sposobem na zmianę obiektu z numerem 1 na obiekt z numerem 2 jest

Jaki opis dotyczy metody POST służącej do przesyłania formularza?