Pytanie 1

W przypadku zalania układu elektronicznego klawiatury słodkim napojem należy natychmiast odłączyć ją od zestawu komputerowego, a następnie

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

W przypadku zalania układu elektronicznego klawiatury słodkim napojem należy natychmiast odłączyć ją od zestawu komputerowego, a następnie

Który z protokołów jest używany w komunikacji głosowej przez internet?

Standard IEEE 802.11b dotyczy typu sieci

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

Rodzaje ataków mających na celu zakłócenie funkcjonowania aplikacji oraz procesów w urządzeniach sieciowych to ataki klasy

Który z podanych adresów IPv4 stanowi adres publiczny?

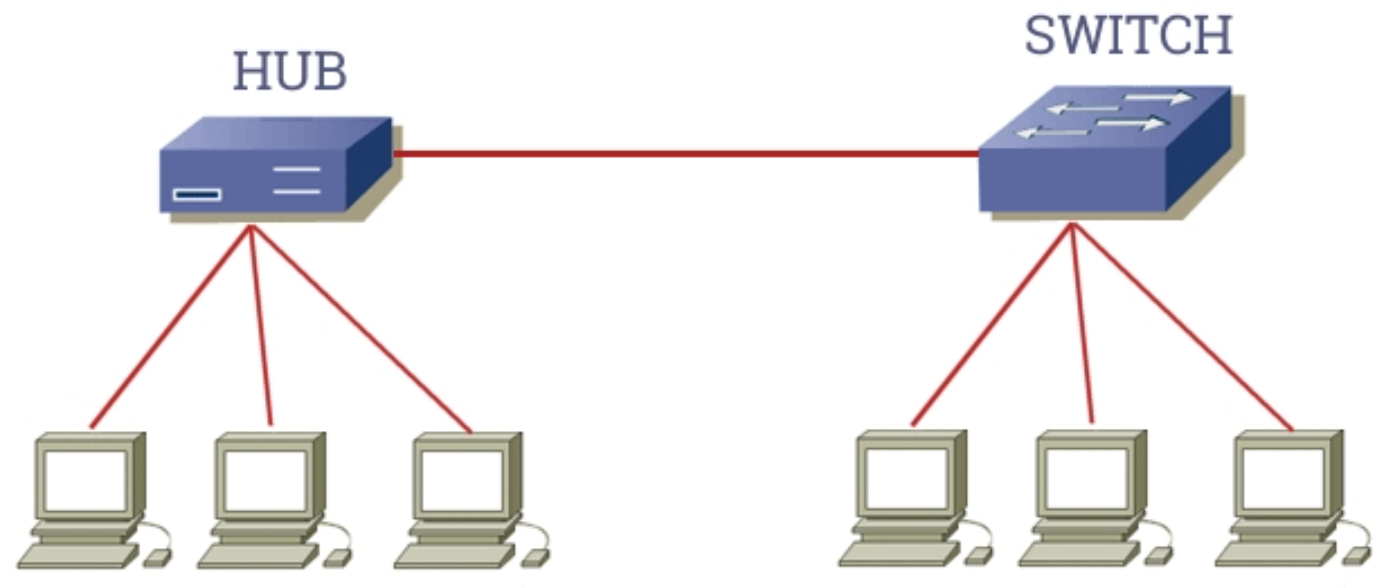

Ile domen kolizyjnych występuje w sieci pokazanej na rysunku?

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

Które z wymienionych mediów nie jest odpowiednie do przesyłania danych teleinformatycznych?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Zgodnie z wytycznymi dotyczącymi karty graficznej, jej możliwości pracy z systemem AGP 2X/4X pozwalają na

Umowa, na mocy której użytkownik ma między innymi wgląd do kodu źródłowego oprogramowania w celu jego analizy oraz udoskonalania, to licencja

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

Podstawowym warunkiem archiwizacji danych jest

Jakiego typu dane są przesyłane przez interfejs komputera osobistego, jak pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

Wykonanie komendy dxdiag w systemie Windows pozwala na

Optyczna rozdzielczość to jeden z właściwych parametrów

Na ilustracji ukazano złącze zasilające

Program df pracujący w systemach z rodziny Linux pozwala na wyświetlenie

Jakim poleceniem w systemie Linux można ustawić powłokę domyślną użytkownika egzamin na sh?

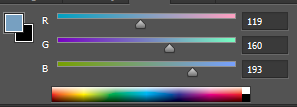

Przedstawiony na rysunku kolor zapisany w modelu RGB, w systemie szesnastkowym będzie zdefiniowany następująco

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

Jakie narzędzie służy do obserwacji zdarzeń w systemie Windows?

Do czego służy oprogramowanie Microsoft Hyper-V?

Ikona błyskawicy widoczna na ilustracji służy do identyfikacji złącza

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

Rejestr procesora, znany jako licznik rozkazów, przechowuje

W systemie Windows użycie prezentowanego polecenia spowoduje tymczasową zmianę koloru

Obudowa oraz wyświetlacz drukarki fotograficznej są mocno zabrudzone. Jakie środki należy zastosować, aby je oczyścić bez ryzyka uszkodzenia?

Który adres IPv4 odpowiada adresowi IPv6 ::1?

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

Układy sekwencyjne stworzone z grupy przerzutników, najczęściej synchronicznych typu D, które mają na celu przechowywanie danych, to

W systemie Windows do przeprowadzania aktualizacji oraz przywracania sterowników sprzętowych należy wykorzystać narzędzie

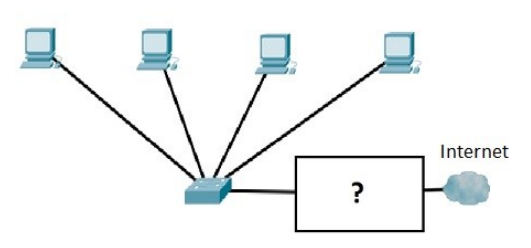

Jakie urządzenie powinno być podłączone do lokalnej sieci w miejscu zaznaczonym na rysunku, aby komputery mogły korzystać z Internetu?

Dodatkowe właściwości rezultatu operacji przeprowadzanej przez jednostkę arytmetyczno-logiczne ALU obejmują

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

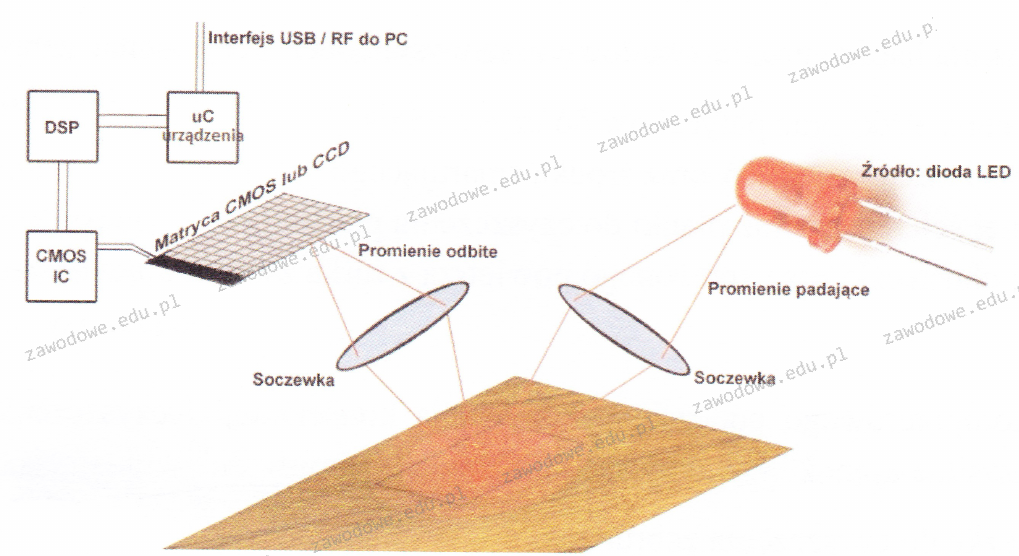

Zilustrowany schemat przedstawia zasadę funkcjonowania

Program typu recovery, w warunkach domowych, pozwala na odzyskanie danych z dysku twardego w przypadku