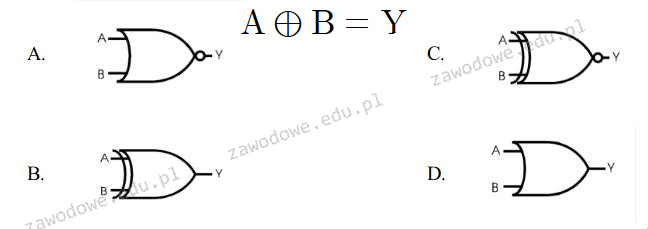

Pytanie 1

Jaką bramkę logiczną reprezentuje to wyrażenie?

Brak odpowiedzi na to pytanie.

Wyrażenie A ⊕ B = Y opisuje bramkę logiczną XOR. Jest to ekskluzywna alternatywa, która daje wynik prawdziwy tylko wtedy, gdy dokładnie jedno z wejść jest prawdziwe. W diagramie odpowiednim symbolem dla bramki XOR jest bramka przedstawiona w odpowiedzi B. Bramki XOR są kluczowe w projektowaniu układów cyfrowych, szczególnie w operacjach arytmetycznych i algorytmach kryptograficznych. Na przykład są używane w sumatorach binarnych do obliczania bitów sumy. Bramki te są również wykorzystywane w systemach wykrywania błędów, takich jak kody parzystości. Podstawową własnością jest to, że XOR z dwoma identycznymi wejściami daje wynik fałszywy, co jest przydatne w porównywaniu bitów. Dzięki swojej unikalnej funkcji, bramka XOR jest fundamentem dla wielu bardziej złożonych operacji logicznych, gdzie selektywne odwracanie bitów jest wymagane. W praktyce bramki te są implementowane w układach scalonych jako część większych systemów cyfrowych.