Pytanie 1

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Planując pierwsze uruchomienie i konfigurację rutera, należy w pierwszej kolejności

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

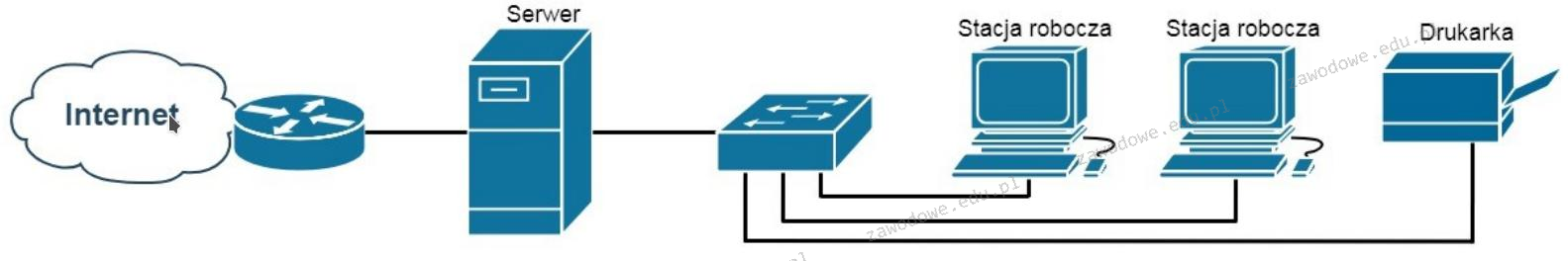

Która z usług na serwerze Windows umożliwi użytkownikom końcowym sieci zaprezentowanej na ilustracji dostęp do Internetu?

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

Jaką wartość w systemie szesnastkowym ma liczba 1101 0100 0111?

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

W systemie Linux, aby uzyskać informację o nazwie aktualnego katalogu roboczego, należy użyć polecenia

Jakie czynniki nie powodują utraty danych z dysku twardego HDD?

Program iftop działający w systemie Linux ma na celu

Pamięć, która działa jako pośrednik pomiędzy pamięcią operacyjną a procesorem o dużej prędkości, to

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Jak na diagramach sieciowych LAN oznaczane są punkty dystrybucyjne znajdujące się na różnych kondygnacjach budynku, zgodnie z normą PN-EN 50173?

Wykonanie na komputerze z systemem Windows kolejno poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwi zweryfikowanie, czy usługa w sieci funkcjonuje poprawnie

Co oznacza oznaczenie kabla skrętkowego U/FTP?

Jaką maksymalną ilość GB pamięci RAM może obsłużyć 32-bitowa edycja systemu Windows?

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

W jakiej logicznej topologii działa sieć Ethernet?

Zidentyfikowanie głównego rekordu rozruchowego, który uruchamia system z aktywnej partycji, jest możliwe dzięki

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

Jakiego rodzaju papieru należy użyć, aby wykonać "naprasowankę" na T-shircie z własnym zdjęciem przy pomocy drukarki atramentowej?

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

W systemie Linux plik messages zawiera

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Który z poniższych programów nie służy do diagnozowania sieci komputerowej w celu wykrywania problemów?

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie urządzenie sieciowe zostało zilustrowane na podanym rysunku?

Na podstawie danych z "Właściwości systemu" można stwierdzić, że na komputerze zainstalowano fizycznie pamięć RAM o pojemności

| Komputer: Intel(R) Pentium (R)4 CPU 1.8GHz AT/XT Compatible 523 760 kB RAM |

Jakie porty powinny zostać zablokowane w firewallu, aby nie pozwolić na łączenie się z serwerem FTP?

Którą maskę należy zastosować, aby podzielić sieć o adresie 172.16.0.0/16 na podsieci o maksymalnej liczbie 62 hostów?

W systemie Windows zastosowanie zaprezentowanego polecenia spowoduje chwilową modyfikację koloru

Microsoft Windows [Version 10.0.14393] (c) 2016 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\ak>color 1

Narzędzie systemu Windows wykorzystywane do interpretacji poleceń, stosujące logikę obiektową oraz cmdlety, to

Obrazek ilustruje rodzaj złącza