Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie oprogramowanie służy do zarządzania bazami danych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Przedstawiony na rysunku komunikat, który pojawił się na ekranie monitora podczas uruchomienia komputera, informuje o awarii

Ile maksymalnie terminali analogowych można podłączyć do podanego modemu o parametrach przedstawionych w tabeli?

| INTERFEJS S | |

|---|---|

| Transmisja | 4 – przewodowa dwukierunkowa (full-duplex) |

| Struktura kanałów | 2 kanały B + kanał D + bity synchronizacji i kontrolne |

| Kod liniowy | zmodyfikowany kod AMI |

| Sumaryczna przepływność (dla pełnej struktury kanałów) | 192 kbit/s |

| Przepływność użyteczna | 144 kbit/s |

| Szyna S | Konfiguracja: punkt - punkt punkt – wielopunkt Zasięg: krótkiej pasywnej – 220 m rozszerzonej pasywnej – 1100 m Maks. liczba terminali: 8 |

| Napięcie zasilające terminale przy zasilaniu awaryjnym | 40 Vdc +5%/ -15% |

| Pobór mocy | 4,5 W – przy zasilaniu normalnym 420 mW – przy zasilaniu awaryjnym |

| Złącza | 2 równolegle połączone gniazda RJ45 |

| INTERFEJSY A/B | |

| Liczba interfejsów | 2 |

| Podłączenie terminali | Do każdego 2 terminale + 1 dzwonek |

| Napięcie przy prądzie 1 mA (przy otwartej pętli) | 42 ÷ 60 Vdc |

| Prąd przy zamkniętej pętli | 22 ± 60 mA |

| Rezystancja dla prądu stałego | 600 Ω |

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

W tabeli zapisano wyniki pomiarów amplitudy badanego sygnału. Na ich podstawie można stwierdzić, że jest to sygnał

|

Który typ licencji umożliwia korzystanie z w pełni funkcjonalnego oprogramowania bez opłat jedynie przez określony czas lub liczbę uruchomień?

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

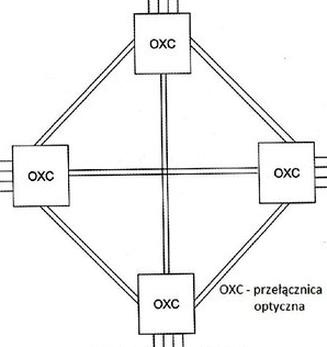

Rysunek przedstawia przełącznicę światłowodową

Jakie jest zadanie zapory sieciowej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby umożliwić wymianę informacji sygnalizacyjnych między centralami różnych operatorów, konieczny jest aktualnie system sygnalizacji

Do kluczowych parametrów czwórnika, które są zależne tylko od jego budowy wewnętrznej, zalicza się tłumienność?

Rysunek przedstawia antenę

Sygnał zajętości ma tę samą częstotliwość co sygnał zgłoszenia, ale jest emitowany w regularnych odstępach podczas nadawania?

W tabeli zamieszczono specyfikację techniczną

| Typ włókna światłowodowego | SM (ITU-T G.652), MM (ITU-T G.651), DS (ITU-T G.653), NZDS (ITU-T G.655) |

| Średnica płaszcza | 125 µm |

| Średnica pokrycia pierwotnego | 0,2 ... 1,5 mm |

| Długość obranego włókna | 16 mm |

| Metoda centrowania | centrowanie do rdzenia, centrowanie do pokrycia, centrowanie manualne |

| Wyświetlacz | 5,1, TFT LCD, kolorowy, równoczesne wyświetlanie w dwóch płaszczyznach (X-Y) |

| Średnia tłumienność | 0,02 dB (SM); 0,01 dB (MM); 0,04 dB (DS); 0,04 dB (NZDS) |

| Średni czas spawania | 10 sekund (SM) |

| Średni czas wygrzewania | 36 sekund |

| Programy spawania | 20 |

| Wewnętrzne wygrzewanie | tak |

| Warunki pracy | 0÷5000 m n.p.m., V wiatr 15m/s |

| Pamięć spawów | 5000 wyników |

| Podłączenie do komputera | interfejs USB |

| Zasilanie | AC 100÷240 V / 50÷60 Hz, DC, akumulator Li 8AH na ok. 400 cykli (spaw + wygrzewanie). Możliwość zasilania z gniazda zapalniczki samochodowej. |

| Żywotność elektrod | 2000 spawów |

| Wymiary | 170 x 150 x 155 mm |

| Temperatura pracy | -10°C÷50°C |

Którą strukturę sieci optycznej przedstawiono na rysunku?

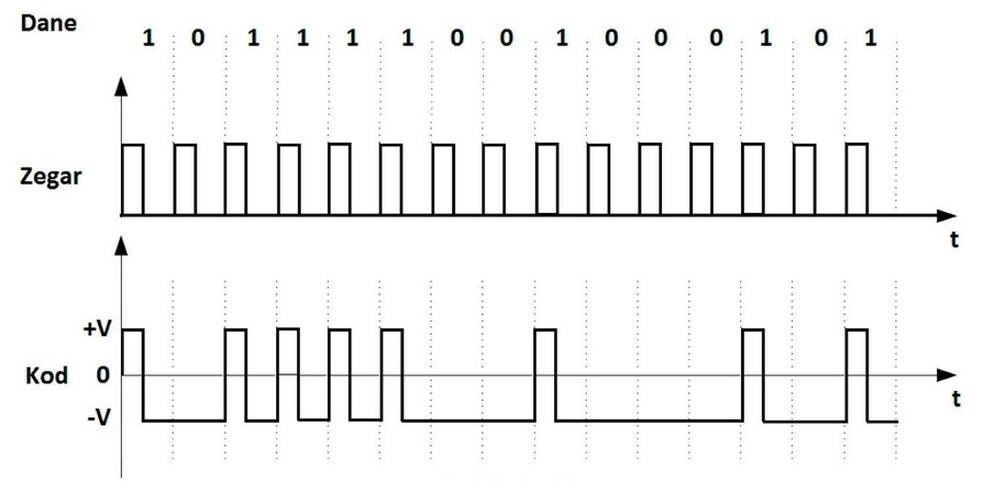

Który kod zastosowano do przekształcenia danych zgodnie z przebiegami przedstawionymi na rysunku?

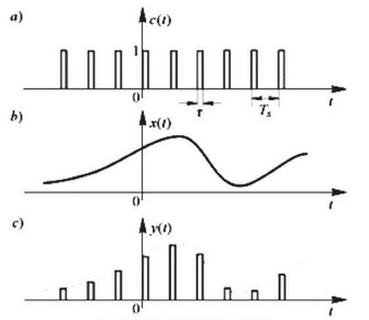

Jaką modulację przedstawiają wykresy, na którym są zamieszczone przebiegi sygnału nośnego (rys. a), sygnału modulującego (rys. b) i sygnału zmodulowanego (rys. c)?

W dzisiejszych smartfonach używa się baterii

Jakie jest zastosowanie programu traceroute w systemach Unix?

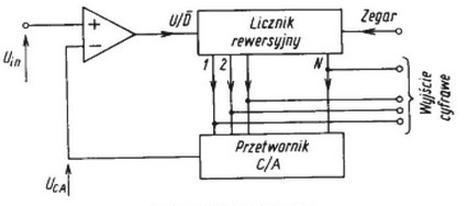

Która z metod przetwarzania sygnału analogowego na sygnał cyfrowy jest stosowana w przetworniku przedstawionym na rysunku?

W jakiej technologii stosuje się kanał o przepustowości 64 kb/s, wąskopasmowy, określany mianem BRA?

Który z parametrów konwertera A/C określa minimalną zmianę sygnału wyjściowego?

Który z protokołów routingu wykorzystuje metodę wektora odległości?

Fragment pomiaru tłumienności światłowodu, który określamy jako strefę martwą, to

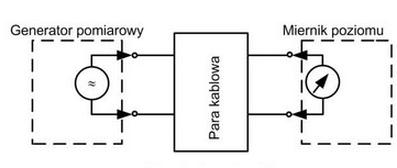

Przedstawiony schemat służy do wyznaczania

Jak określa się zjawisko, które jest następstwem sprzężeń elektromagnetycznych między parami żył w kablu telekomunikacyjnym?

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Jakie jest pasmo kanału D w dostępie BRA w sieci ISDN?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Komutacja pakietów w trybie datagramowym polega na

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Jaki parametr jednostkowy linii długiej jest podany w μS/km?

Funkcja MSN pozwala użytkownikowi

Osoba, która nabyła program na licencji OEM, może

Podstawową miarą przepływności w medium transmisyjnym jest ilość