Pytanie 1

Jakie będzie wynikowe wyjście po uruchomieniu tego skryptu PHP?

| <?php $kolory = array("czarny", "zielony", "niebieski", "biały"); rsort($kolory); $ile = count($kolory); for($x = 0; $x < $ile; $x++) { echo $kolory[$x].", "; } ?> |

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jakie będzie wynikowe wyjście po uruchomieniu tego skryptu PHP?

| <?php $kolory = array("czarny", "zielony", "niebieski", "biały"); rsort($kolory); $ile = count($kolory); for($x = 0; $x < $ile; $x++) { echo $kolory[$x].", "; } ?> |

Które z poniższych oprogramowań nie jest systemem do zarządzania treścią (CMS)?

W formularzu dokumentu PHP znajduje się pole <input name="im">. Gdy użytkownik wprowadzi tekst "Janek", aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Aby skutecznie zrealizować algorytm wyznaczający największą z trzech podanych liczb a, b oraz c, wystarczy użyć

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Jakie jest poprawne zapisanie tagu HTML?

| <a href="#hobby">przejdź</a> |

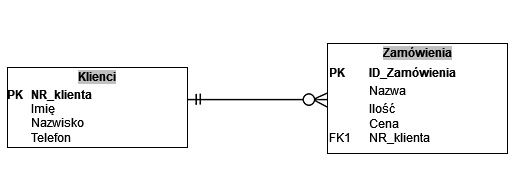

Na przedstawionym diagramie ER zapis FK1 oznacza

W przedstawionym kodzie HTML ukazany styl CSS to styl:

<p style="color: red;">To jest przykładowy akapit.</p>

Który efekt został zaprezentowany na filmie?

Która z definicji tablicy asocjacyjnej w PHP jest składniowo poprawna?

Podana linia kodu została napisana w języku?

document.getElementById("paragraf1").innerHTML = wynik;

Brak odpowiedzi na to pytanie.

W PHP do zapisywania informacji w pliku służy funkcja

Brak odpowiedzi na to pytanie.

Który z poniższych znaczników jest używany do definiowania list w HTML?

Brak odpowiedzi na to pytanie.

W języku SQL, aby wstawić wiersz danych do tabeli w bazie danych, należy zastosować polecenie

Brak odpowiedzi na to pytanie.

W programie do edycji grafiki rastrowej, aby skoncentrować się na wybranej części obrazu, nie wpływając na pozostałe jego fragmenty, można zastosować

Brak odpowiedzi na to pytanie.

W języku C++ stworzono zmienną char zm1[10]; Czym jest ta zmienna?

Brak odpowiedzi na to pytanie.

Która lista jest interpretacją przedstawionego kodu?

<ol> <li>muzyka <ul> <li>Wpis1</li> <li>Wpis2</li> </ul> </li> <li>filmy <ul> <li>Wpis3</li> <li>Wpis4</li> </ul> </li> </ol>

Brak odpowiedzi na to pytanie.

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

Brak odpowiedzi na to pytanie.

Jakie polecenie należy zastosować, aby wysłać dane przy pomocy funkcji mysqli_query() w skrypcie PHP, który dodaje informacje z formularza umieszczonego na stronie internetowej do bazy danych?

Brak odpowiedzi na to pytanie.

Z tabeli mieszkańcy należy uzyskać unikalne nazwy miejscowości, do czego konieczne jest użycie wyrażenia SQL z klauzulą

Brak odpowiedzi na to pytanie.

Aby na witrynie internetowej pokazać logo z przezroczystym tłem, należy użyć formatu

Brak odpowiedzi na to pytanie.

Aby zmienić strukturę tabeli w bazie danych MySQL, należy użyć komendy

Brak odpowiedzi na to pytanie.

Jaką wartość zwróci funkcja w języku C++, jeśli parametry wynoszą a = 4 oraz b = 3?

long int fun1(int a, int b) |

Brak odpowiedzi na to pytanie.

Jaką funkcję w edytorze grafiki rastrowej trzeba wykorzystać, żeby przygotować rysunek do publikacji na stronie tak, aby widoczne było jedynie to, co znajduje się w obrębie ramki?

Brak odpowiedzi na to pytanie.

Najłatwiejszym i najmniej czasochłonnym sposobem na przetestowanie działania strony internetowej w różnych przeglądarkach i ich wersjach jest

Brak odpowiedzi na to pytanie.

W aplikacji webowej komunikat powinien być wyświetlany jedynie w przypadku, gdy dany użytkownik odwiedza stronę po raz pierwszy. Którą funkcję PHP należy wykorzystać w tym celu?

Brak odpowiedzi na to pytanie.

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

Brak odpowiedzi na to pytanie.

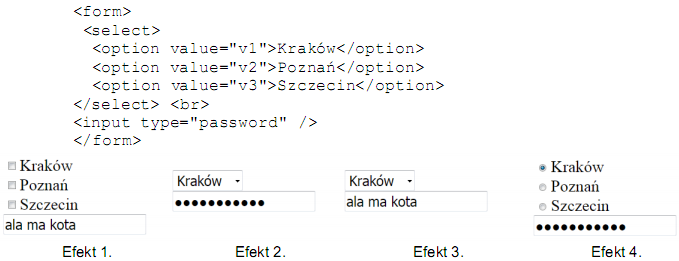

W HTML umieszczono formularz. Jakie skutki działania tego kodu zostaną pokazane przez przeglądarkę, jeśli użytkownik w drugim polu wprowadzi wartość "ala ma kota"?

Brak odpowiedzi na to pytanie.

W SQL, aby usunąć wszystkie rekordy z tabeli, ale zachować jej strukturę, należy użyć polecenia:

Brak odpowiedzi na to pytanie.

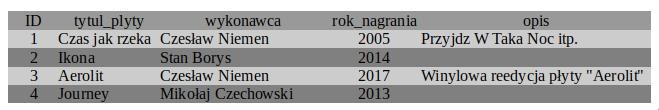

Na tabeli muzyka, przedstawionej na schemacie, wykonano następującą kwerendę SQL. Co zostanie zwrócone przez tę zapytanie? SELECT wykonawca FROM `muzyka` WHERE wykonawca LIKE 'C%w';

Brak odpowiedzi na to pytanie.

Zidentyfikuj poprawnie zbudowany warunek w języku PHP, który sprawdza brak połączenia z bazą MySQL.

Brak odpowiedzi na to pytanie.

W PHP typ float oznacza

Brak odpowiedzi na to pytanie.

Pole insert_id zdefiniowane w bibliotece MySQLi w języku PHP może służyć do

Brak odpowiedzi na to pytanie.

W wyniku przedstawionego polecenia w tabeli zostanie ```ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;```

Brak odpowiedzi na to pytanie.

Wskaż zdanie, które jest nieprawdziwe w odniesieniu do poniższej definicji funkcji w języku C++? void zamien(float &x, float &y){ float tmp; tmp=x; x=y; y=tmp; }

Brak odpowiedzi na to pytanie.

Dostępna jest tabela programisci, która zawiera pola: id, nick, ilosc_kodu, ocena. Pole ilosc_kodu wskazuje liczbę linii kodu stworzonych przez programistę w danym miesiącu. W celu obliczenia łącznej liczby linii kodu napisanych przez wszystkich programistów, należy zastosować poniższe polecenie

Brak odpowiedzi na to pytanie.

Dla przedstawionego fragmentu kodu

<img src="kwiat.jpg alt="kwiat">walidator HTML zwróci błąd, ponieważ

Brak odpowiedzi na to pytanie.

W języku JavaScript należy sformułować warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (również nie zerową) lub gdy zmienna b będzie liczbą mieszczącą się w przedziale od 10 do 100, włącznie. Wyrażenie logiczne zastosowane w tym warunku powinno mieć formę

Brak odpowiedzi na to pytanie.

Zaprezentowana linia kodu w języku PHP ma na celu

define("OSOBA", "Anna Kowalska");

Brak odpowiedzi na to pytanie.

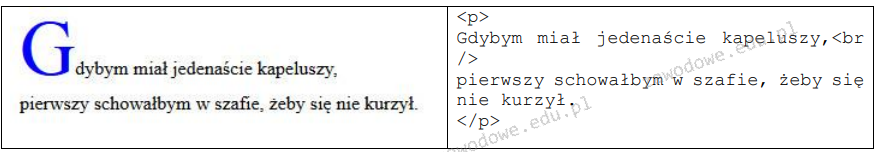

Zaprezentowano rezultat zastosowania CSS oraz odpowiadający mu kod HTML. W jaki sposób trzeba zdefiniować styl, aby uzyskać takie formatowanie?

Brak odpowiedzi na to pytanie.