Pytanie 1

Przy użyciu urządzenia zobrazowanego na rysunku możliwe jest sprawdzenie działania

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Przy użyciu urządzenia zobrazowanego na rysunku możliwe jest sprawdzenie działania

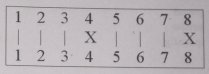

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Jakie medium transmisyjne w sieciach LAN rekomenduje się do użycia w historycznych obiektach?

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

Protokół trasowania wewnętrznego, który wykorzystuje metrykę wektora odległości, to

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

W systemie Windows do instalacji aktualizacji oraz przywracania sterowników urządzeń należy użyć przystawki

Jeśli rozdzielczość myszki wynosi 200 dpi, a rozdzielczość monitora to Full HD, to aby przesunąć kursor w poziomie po ekranie, należy przemieścić mysz o

Wynikiem działania (10101101)₍₂₎ − (10100)₍₂₎ jest

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Który z protokołów pełni rolę protokołu połączeniowego?

Usługa w systemie Windows Server, która umożliwia zdalną instalację systemów operacyjnych na komputerach zarządzanych przez serwer, to

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Komenda msconfig uruchamia w systemie Windows:

Protokół SNMP (Simple Network Management Protocol) służy do

Który z komponentów NIE JEST zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1x PCI-Ex16, 2x PCI-Ex1, 4x SATA III, 2x DDR4- max 32 GB, 1x D-SUB, 1x DVI-D, ATX?

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

Jak dużo bitów minimum będzie potrzebnych w systemie binarnym do reprezentacji liczby heksadecymalnej 110h?

Aby zmienić port drukarki zainstalowanej w systemie Windows, która funkcja powinna zostać użyta?

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

Zastosowanie programu w różnych celach, badanie jego działania oraz wprowadzanie modyfikacji, a także możliwość publicznego udostępniania tych zmian, to charakterystyka licencji typu

Aby uzyskać informacje na temat aktualnie działających procesów w systemie Linux, można użyć polecenia

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest

Narzędzie pokazane na ilustracji służy do

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Jednym z rezultatów wykonania poniższego polecenia jest:

sudo passwd -n 1 -x 5 test

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

Rozmiar plamki na monitorze LCD wynosi

Jak wygląda maska dla adresu IP 92.168.1.10/8?

Komputer K1 jest połączony z interfejsem G0 rutera, a komputer K2 z interfejsem G1 tego samego urządzenia. Na podstawie danych przedstawionych w tabeli, określ właściwy adres bramy dla komputera K2.

| Interfejs | Adres IP | Maska |

|---|---|---|

| G0 | 172.16.0.1 | 255.255.0.0 |

| G1 | 192.168.0.1 | 255.255.255.0 |

Nowe komponenty komputerowe, takie jak dyski twarde czy karty graficzne, są umieszczane w metalizowanych opakowaniach foliowych, których głównym celem jest zabezpieczenie