Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby przesłać strumień wideo za pomocą jednej linii abonenckiej, należy użyć modemu, który wspiera standard

Jaką liczbę punktów podparcia powinno mieć krzesło na kółkach w obrębie stanowiska komputerowego?

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Listy kontrolne w ruterach stanowią narzędzie

Na podstawie fragmentu karty katalogowej wskaż, z jaką maksymalną prędkością modem/ruter ADSL2+ może transmitować dane do sieci rozległej.

| ◎ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.3, 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL 2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Tester do sieci LAN RJ-45 może być użyty do weryfikacji kabli

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wartość binarna 1000111110111 zapisana w systemie szesnastkowym to

W digitalnym łączu abonenckim do wymiany informacji pomiędzy stacjami abonenckimi a węzłem komutacyjnym wykorzystuje się sygnalizację

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który protokół jest używany do przesyłania głosu w systemach VoIP?

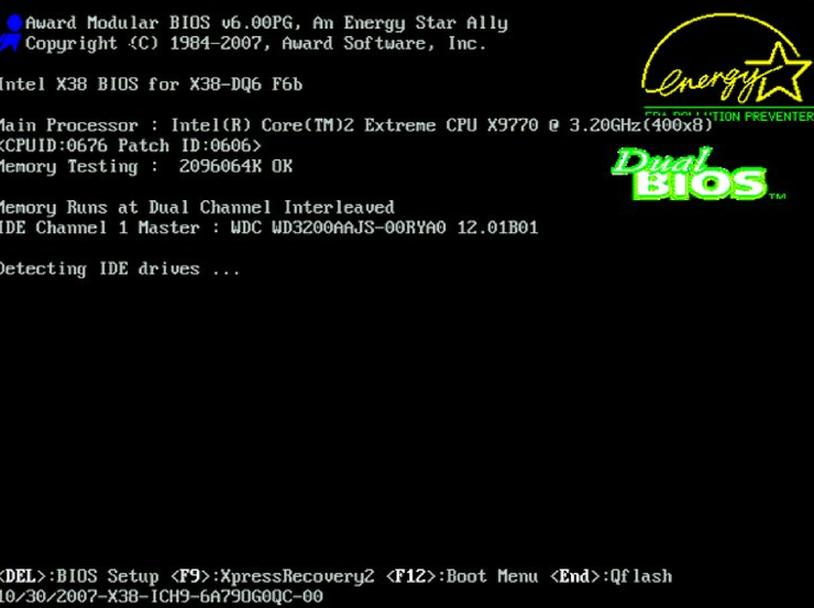

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

Co oznacza skrót SSH w kontekście protokołów?

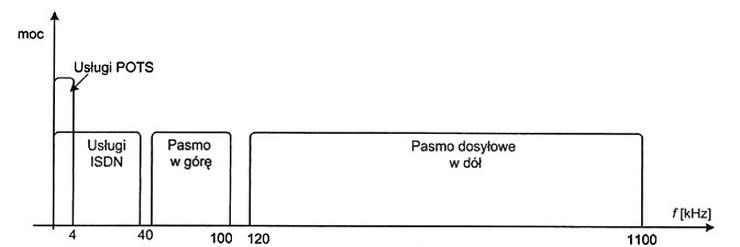

W dokumentacji technicznej systemu dostępowego zamieszczono charakterystykę widmową kanału transmisyjnego. Który to system?

Aby zabezpieczyć cyfrową transmisję przed błędami, stosuje się

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która wynika z zjawisk

Określ rodzaj licencji, która pozwala na darmowe dystrybuowanie aplikacji bez ujawniania kodu źródłowego oraz nieodpłatne użytkowanie oprogramowania, przy czym można pobierać opłaty za produkty stworzone z jego wykorzystaniem?

Jaki parametr jednostkowy linii długiej jest podany w μS/km?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Obszar martwy tłumieniowy w reflektometrii

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Do zadań filtru dolnoprzepustowego wchodzącego w skład układu próbkującego przetwornika A/C należy

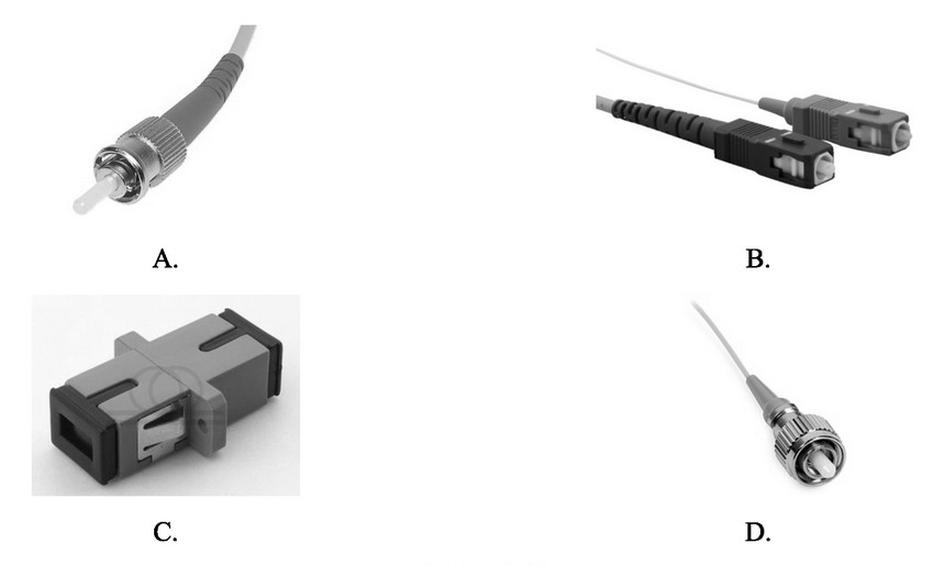

Który rysunek przedstawia złącze SC?

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Aby zapobiec przedostawaniu się do słuchawki prądu zmiennego generowanego przez mikrofon telefonu podczas rozmowy, konieczne jest użycie

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie będą koszty pobrania 2 GB danych przez telefon komórkowy, jeżeli cena pakietu 50 MB wynosi 6 gr brutto?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Którą sekwencją klawiszy ustawia się w telefaksie tonowy sposób wybierania?

| Funkcja | Kod funkcji | Możliwości wyboru |

|---|---|---|

| Zmiana długości nagrania dla wiadomości przychodzących (tylko model KX-FP218) | [#][1][0] | [0] "TYLKO POWIT.": Urządzenie odtwarza powitanie, ale nie nagrywa żadnych wiadomości przychodzących. [1] "1 MINUTA": 1 minuta [2] "2 MINUTY": 2 minuty [3] "3 MINUTY" (domyślnie): 3 minuty |

| Drukowanie raportu transmisji | [#][0][4] | [0] "WYŁĄCZONY": Raporty transmisji nie będą drukowane. [1] "WŁĄCZONY": Raport transmisji będzie drukowany po każdej transmisji. [2] "BŁĄD" (domyślnie): Raport transmisji będzie drukowany tylko wtedy, jeżeli transmisja była nieudana. |

| Ustawienie sposobu wybierania | [#][1][3] | Jeżeli nie udaje się uzyskać połączenia, zmień ustawienie sposobu wybierania. [1] "IMPULSOWE": Wybieranie impulsowe. [2] "TONOWE" (domyślnie): Wybieranie tonowe. |

| Ustawianie dzwonka | [#][1][7] | [1] "TON 1" (domyślnie) [2] "TON 2" [3] "TON 3" |

W której ramce oraz w której szczelinie przesyłany jest sygnał synchronizacji (fazowania) wieloramki w systemie PCM 30/32?

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

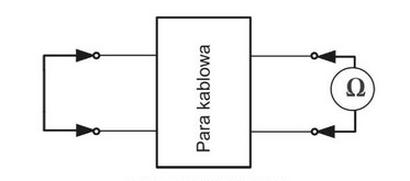

Przedstawiony schemat służy do pomiaru