Pytanie 1

Urządzenie przedstawione na ilustracji, wraz z podanymi danymi technicznymi, może być zastosowane do pomiarów systemów okablowania

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Urządzenie przedstawione na ilustracji, wraz z podanymi danymi technicznymi, może być zastosowane do pomiarów systemów okablowania

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Jakie polecenie w systemie Linux pozwala na wyświetlenie informacji o bieżącej godzinie, czasie pracy systemu oraz liczbie użytkowników zalogowanych do systemu?

Jakie są wartości zakresu częstotliwości oraz maksymalnej prędkości przesyłu danych w standardzie 802.11g WiFi?

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Główną metodą ochrony sieci komputerowej przed zewnętrznymi atakami jest wykorzystanie

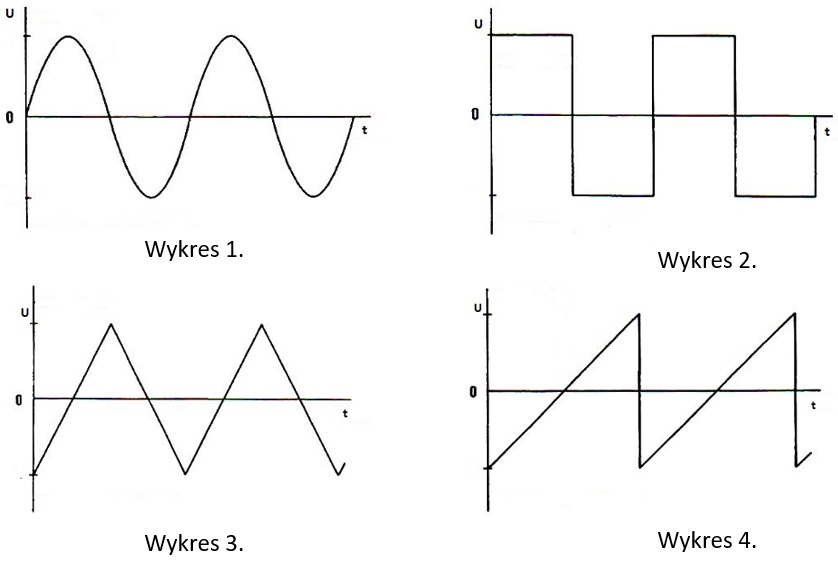

Na którym wykresie przedstawiono przebieg piłokształtny?

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

Wykorzystując narzędzie diagnostyczne Tracert, można zidentyfikować trasę do określonego celu. Ile routerów pokonał pakiet wysłany do hosta 172.16.0.99?

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

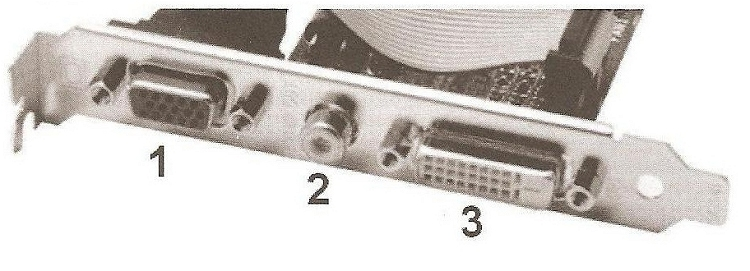

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

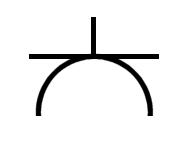

Na rysunkach technicznych dotyczących instalacji sieci komputerowej, wraz z jej dedykowanym systemem elektrycznym, gniazdo oznaczone symbolem przedstawionym na rysunku to

Jaką funkcję pełni serwer FTP?

Na podstawie danych zawartych w tabeli dotyczącej specyfikacji płyty głównej, wskaż maksymalną liczbę kart rozszerzeń, które można zainstalować w magistrali Peripheral Component Interconnect.

Urządzenie, które łączy różne segmenty sieci i przekazuje ramki pomiędzy nimi, wybierając odpowiedni port docelowy dla przesyłanych ramek, to

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

Jaki port jest ustawiony jako domyślny dla serwera WWW?

Nazwa licencji oprogramowania komputerowego, które jest dystrybuowane bezpłatnie, lecz z ograniczoną przez twórcę funkcjonalnością w porównaniu do pełnej, płatnej wersji, gdzie po upływie 30 dni zaczynają się wyświetlać reklamy oraz przypomnienia o konieczności rejestracji, to

W którym trybie działania procesora Intel x86 uruchamiane były aplikacje 16-bitowe?

Wynikiem działania (10101101)₍₂₎ − (10100)₍₂₎ jest

Jaką kwotę łącznie pochłonie robocizna związana z montażem 20 modułów RJ45 z krawędziowym złączem narzędziowym na przewodach 4-parowych, jeśli stawka godzinowa montera wynosi 15 zł/h, a według tabeli KNR czas montażu pojedynczego modułu to 0,10 r-g?

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

Wskaż złącze, które nie jest obecne w zasilaczach ATX?

Zapis #102816 oznacza reprezentację w systemie

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Serwer, który realizuje żądania w protokole komunikacyjnym HTTP, to serwer

Jakie narzędzie jest używane do diagnozowania łączności między hostami w systemie Windows?

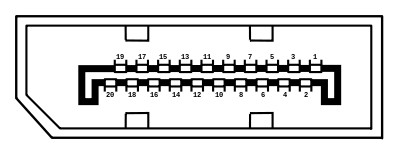

Na ilustracji ukazano port

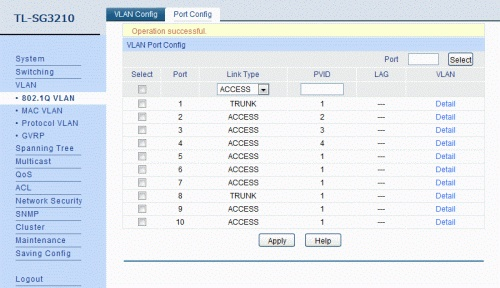

Na ilustracji przedstawiono konfigurację przełącznika z utworzonymi sieciami VLAN. Którymi portami można przesyłać oznaczone ramki z różnych sieci VLAN?

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Interfejs HDMI w komputerze umożliwia transfer sygnału

Na schemacie przedstawiono sieć o strukturze

Kiedy dysze w drukarce atramentowej wyschną z powodu długotrwałych przerw w użytkowaniu, co powinno się najpierw wykonać?

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie