Pytanie 1

W skanerach z systemem CIS źródłem światła oświetlającym dokument jest

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

W skanerach z systemem CIS źródłem światła oświetlającym dokument jest

Na zdjęciu pokazano złącza

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaki zapis w systemie binarnym odpowiada liczbie 111 w systemie dziesiętnym?

Podczas normalnego działania systemu operacyjnego w laptopie pojawił się komunikat o konieczności formatowania wewnętrznego dysku twardego. Wskazuje on na

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

Brak odpowiedzi na to pytanie.

Jeśli rozdzielczość myszki wynosi 200 dpi, a rozdzielczość monitora to Full HD, to aby przesunąć kursor w poziomie po ekranie, należy przemieścić mysz o

Brak odpowiedzi na to pytanie.

Jakim symbolem powinien być oznaczony sprzęt komputerowy, aby spełniał wymogi prawne konieczne do sprzedaży w Unii Europejskiej?

Brak odpowiedzi na to pytanie.

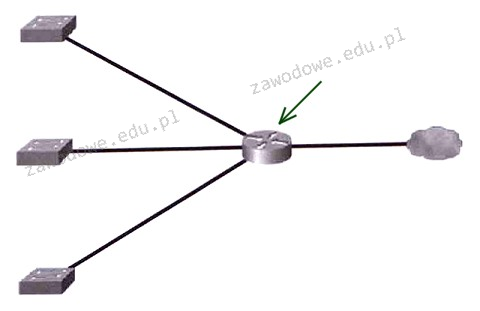

Jaki symbol urządzenia jest pokazany przez strzałkę na rysunku?

Brak odpowiedzi na to pytanie.

Topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub switch, to topologia

Brak odpowiedzi na to pytanie.

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

Brak odpowiedzi na to pytanie.

Funkcja Intel Turbo Boost w mikroprocesorze umożliwia

Brak odpowiedzi na to pytanie.

Urządzeniem stworzonym do generowania etykiet oraz kodów kreskowych, które działa dzięki roztopieniu pokrywy specjalnej taśmy, co powoduje, że barwnik z taśmy przylega do materiału, na którym odbywa się drukowanie jest drukarka

Brak odpowiedzi na to pytanie.

Zamiana taśmy barwiącej wiąże się z eksploatacją drukarki

Brak odpowiedzi na to pytanie.

Wskaż właściwą formę maski podsieci?

Brak odpowiedzi na to pytanie.

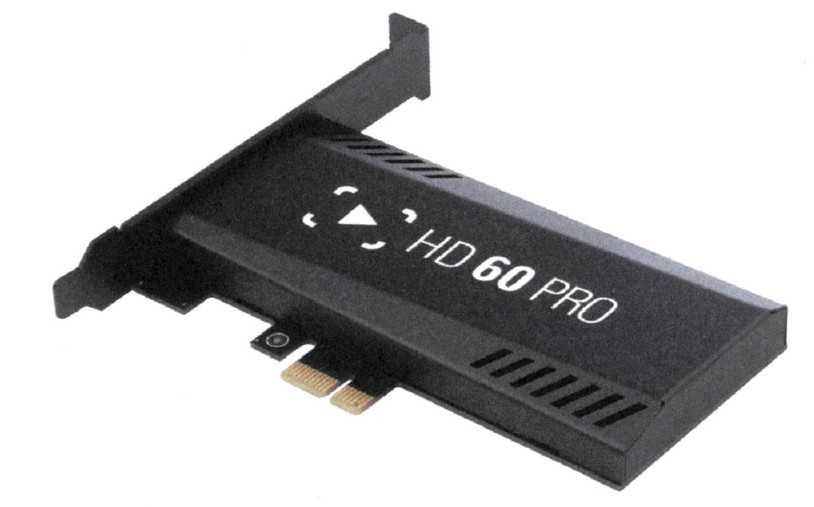

Na ilustracji zaprezentowane jest urządzenie do

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być zainstalowane w serwerze, aby umożliwić automatyczne archiwizowanie danych na taśmach magnetycznych?

Brak odpowiedzi na to pytanie.

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

Brak odpowiedzi na to pytanie.

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Brak odpowiedzi na to pytanie.

GRUB, LILO, NTLDR to

Brak odpowiedzi na to pytanie.

Adres MAC (Medium Access Control Address) stanowi fizyczny identyfikator interfejsu sieciowego Ethernet w obrębie modelu OSI

Brak odpowiedzi na to pytanie.

Najwyższą prędkość transmisji danych w sieci bezprzewodowej zapewnia standard

Brak odpowiedzi na to pytanie.

Nie jest możliwe tworzenie okresowych kopii zapasowych z dysku serwera na przenośnych nośnikach typu

Brak odpowiedzi na to pytanie.

Przedstawione na ilustracji narzędzie służy do

Brak odpowiedzi na to pytanie.

Wskaż znak umieszczany na urządzeniach elektrycznych przeznaczonych do obrotu i sprzedaży w Unii Europejskiej.

Brak odpowiedzi na to pytanie.

Ile bajtów odpowiada jednemu terabajtowi?

Brak odpowiedzi na to pytanie.

W oznaczeniu procesora INTEL CORE i7-4790 cyfra 4 oznacza

Brak odpowiedzi na to pytanie.

Interfejs UDMA to typ interfejsu

Brak odpowiedzi na to pytanie.

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

Brak odpowiedzi na to pytanie.

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Brak odpowiedzi na to pytanie.

Według KNR (katalogu nakładów rzeczowych) montaż 4-parowego modułu RJ45 oraz złącza krawędziowego to 0,07 r-g, natomiast montaż gniazd abonenckich natynkowych wynosi 0,30 r-g. Jak wysoki będzie koszt robocizny za zamontowanie 10 pojedynczych gniazd natynkowych z modułami RJ45, jeśli wynagrodzenie godzinowe montera-instalatora wynosi 20,00 zł?

Brak odpowiedzi na to pytanie.

Na diagramie okablowania strukturalnego przy jednym z komponentów znajduje się oznaczenie MDF. Z którym punktem dystrybucji jest powiązany ten komponent?

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwoli na połączenie kabla światłowodowego zastosowanego w okablowaniu pionowym sieci z przełącznikiem, który ma jedynie złącza RJ45?

Brak odpowiedzi na to pytanie.

Martwy piksel, który jest defektem w monitorach LCD, to punkt, który ciągle ma ten sam kolor

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowano końcówkę wkrętaka typu

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

Brak odpowiedzi na to pytanie.

Oprogramowanie OEM (Original Equipment Manufacturer) jest związane z

Brak odpowiedzi na to pytanie.

Jakie liczby należy wprowadzić na klawiaturze telefonu podłączonego do bramki VoIP po wcześniejszym wpisaniu *** w celu ustawienia adresu bramy domyślnej sieci?

Brak odpowiedzi na to pytanie.

Aby poprawić wydajność procesora serii Intel za pomocą 'podkręcania' (ang. overclocking), należy użyć procesora oznaczonego

Brak odpowiedzi na to pytanie.

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Brak odpowiedzi na to pytanie.